Web3 安全事件一周盤點。

作者:慢霧安全團隊,慢霧科技

概覽

據慢霧區塊鏈被黑檔案庫(https://hacked.slowmist.io)統計,2023 年 8 月 7 日至 8 月 13 日,共發生安全事件 7 起,包括 Cypher、Steadefi、STA、Blockchain Capital、Earning.Farm、部分 MPC 錢包和 Fetch.ai,總損失約 1.22 億美元,其中 STA 騙局就導致 1.2 億美元的損失。

具體事件

Cypher

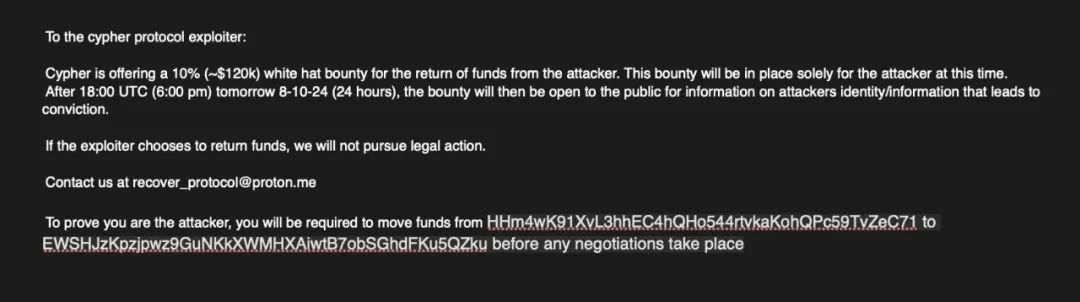

2023 年 8 月 7 日,基於 Solana 的去中心化交易所 Cypher 推特發文稱遭到攻擊。 攻擊者利用涉及隔離保證金子帳戶機制的錯誤攻擊了 Cypher 的主合約,使其最終提取的資金多於最初存入的資金,導致系統出現壞賬。 攻擊者竊取了 15,452 SOL、149,205 USDC 及其他代幣,損失超 100 萬美元。 8 月 8 日,Cypher 與攻擊者進行談判,攻擊者無回應; 8 月 12 日,Cypher 發佈駭客懸賞計劃。

Steadefi

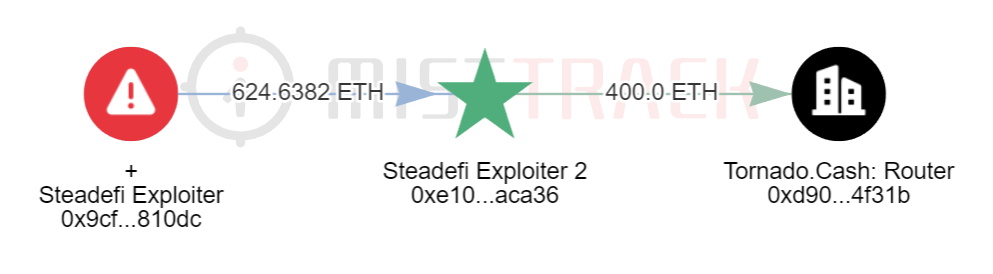

2023 年 8 月 8 日,自動收益槓桿化策略平臺 Steadefi 在推特上表示:“我們的協定部署者錢包(也是協定中所有金庫的所有者)已被洩露。 攻擊者已將所有金庫(借貸和策略)的擁有權轉移到他們控制的錢包中,並繼續採取各種僅限擁有者的操作,例如允許任何錢包能夠從借貸金庫借入任何可用資金。 “ 據 MistTrack 分析,Steadefi 在此次事件中損失約 110 萬美元,攻擊者將 Arbitrum 和 Avalanche 上的獲利資產兌換為 ETH 並跨鏈到乙太坊,截止目前,駭客已將 400 ETH 轉入了 Tornado Cash。 8 月 8 日,Steadefi 團隊成功地從剩餘金庫中恢復了約 54 萬美元的用戶資金。

STA

2023 年 8 月 8 日,印度奧里薩邦法律當局成功破獲了價值 1.2 億美元(100 億盧比)的加密貨幣龐氏騙局。 這起欺詐行動的兩名核心人物已被逮捕。 涉案專案名為 The Solar Techno Alliance(STA),利用綠色能源和太陽能技術等術語。 調查發現,STA 在線上成員的協助下,在短時間內利用各種說服策略以及利潤承諾來吸引人們參與該計劃,僅在奧里薩邦的參與者達 1 萬多人。 調查顯示,STA 沒有獲得印度儲備銀行、印度央行或其他監管機構的授權來積累存款。

Blockchain Capital

2023 年 8 月 9 日,加密風投機構 Blockchain Capital 的推特帳號被盜,併發佈多條推文宣傳代幣申領騙局。 目前相關詐騙推文已刪除,該推特帳號現已恢復。 釣魚網站(blockchainncapital)在 URL 中包含一個額外的 “n”,以模仿原始網站(blockchaincapital),誘騙使用者簽署惡意交易,從而耗盡資金。 同時,詐騙者關閉了評論區,試圖防止其他人對該騙局發出警告。

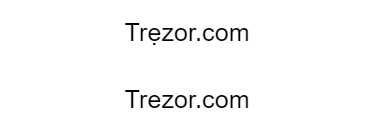

除了这种增加一个字母的钓鱼行为,还有一些更具迷惑性的钓鱼如下图所示:

字母 “ẹ” 與字母 “e” 的區別非常隱蔽,這是一種利用了 Punycode 的釣魚方式,這種功能變數名稱看上去很相似的釣魚就可以讓許多人上當,使用者在點擊鏈接的時候應該仔細核對,避免資產損失。

Earning.Farm

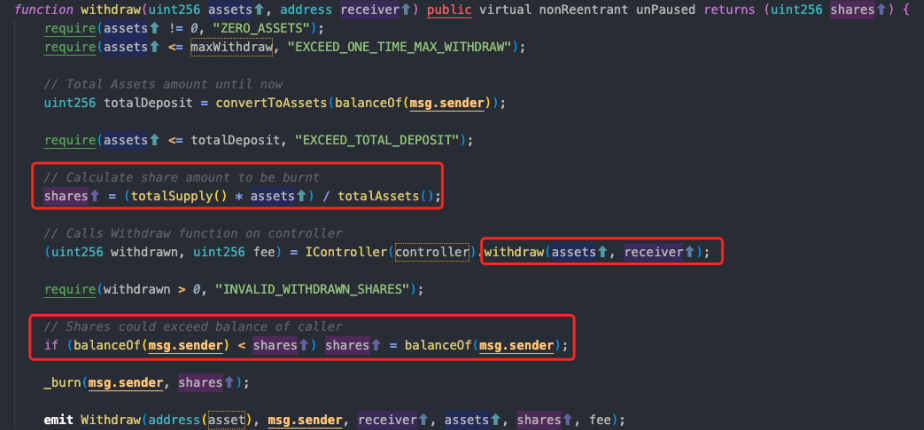

2023 年 8 月 9 日,DeFi 專案 Earning.Farm 遭到重入攻擊,損失 286 枚 ETH(約合 53 萬美元)。 據慢霧分析,攻擊者在取款時重入 LP 的 transfer 函數轉移走 LP 代幣,使得帳戶的餘額小於先前計算的 shares 值,觸發更新 shares 值的邏輯,導致被操控后的 LP 數量更新到所要燃燒的 shares 值上,這導致了最後燃燒的 LP 數量遠小於預期,使用者將轉移走的 LP 再次進行取款可以額外取出池子中的資金。

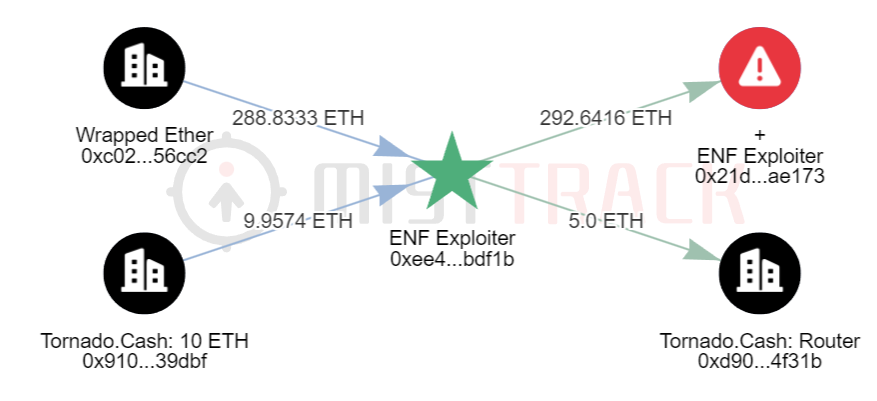

據 MistTrack 分析,攻擊者曾於 7 月 31 日從 Tornado Cash 提款 10 ETH,提款成功 3 分鐘后,又將 5 ETH 分 5 次重新 deposit 到 Tornado Cash。 截止目前,駭客已將 292.64 ETH 轉移到一個新的 EOA 位址(0x21d... 173)暫未轉出。

部分 MPC 錢包

2023 年 8 月 10 日,加密基礎設施公司 Fireblocks 披露了一系列漏洞(統稱為 “BitForge”),影響各種使用多方計算(MPC)技術的流行加密錢包。 該公司將 BitForge 歸類為 “0 day” 漏洞,Coinbase、ZenGo 和 Binance(受 BitForge 影響最大的三家公司)已經與 Fireblocks 合作,以修復潛在漏洞。 如果不加以補救,這些漏洞將使攻擊者和惡意內部人員在幾秒鐘內從數百萬零售和機構客戶的錢包中抽走資金,而使用者或供應商對此一無所知。 8 月 10 日,Binance 創始人 CZ 發推稱:“Fireblocks 發現影響 MPC 錢包的一系列新漏洞曾存在於 Binance 開源的 TSS 庫中,但已經得到修復。 用戶資金沒有受到影響。 ”

Fetch.ai

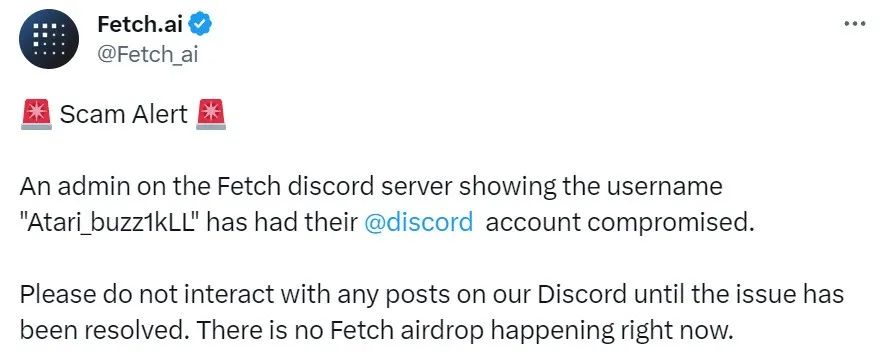

2023 年 8 月 13 日,基於區塊鏈的 AI 基礎設施 Fetch.ai 發推表示,其官方 Discord 頻道遭入侵,攻擊者通過一個名為 “Atari_buzz1kLL” 管理員帳戶未經授權地訪問了其 Discord 伺服器。

其他

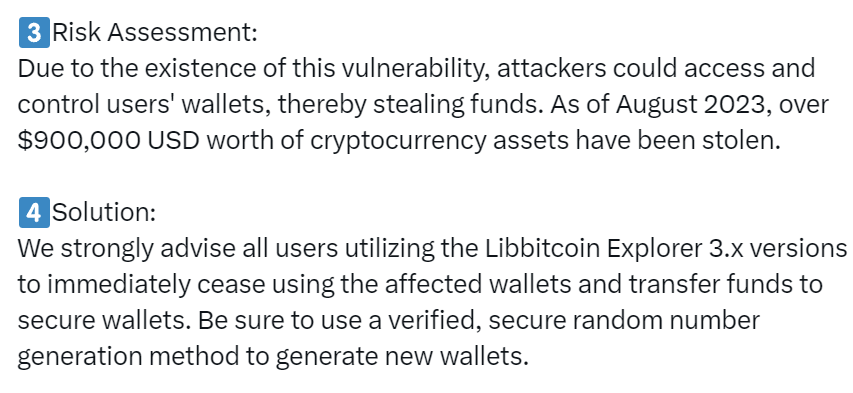

據慢霧區消息,Distrust 近期發現了一個嚴重的漏洞,影響了使用 Libbitcoin Explorer 3.x 版本的加密貨幣錢包。 該漏洞允許攻擊者通過破解 Mersenne Twister 偽隨機數產生器(PRNG)來訪問錢包的私鑰,目前已在現實世界中造成了實際影響。 該漏洞源於 Libbitcoin Explorer 3.x 版本中的偽隨機數生成器(PRNG)實現。 該實現使用了 Mersenne Twister 演算法,並且僅使用了 32 位的系統時間作為種子。 這種實現方式使得攻擊者可以通過暴力破解方法在幾天內找到使用者的私鑰。 該漏洞影響了所有使用 Libbitcoin Explorer 3.x 版本生成錢包的使用者,以及使用 libbitcoin-system 3.6 開發庫的應用。 已知受影響的加密貨幣包括 Bitcoin、Ethereum、Ripple、Dogecoin、Solana、Litecoin、Bitcoin Cash 和 Zcash 等。 由於該漏洞的存在,攻擊者可以訪問並控制使用者的錢包,從而竊取其中的資金。

據慢霧分析,截至 2023 年 8 月,已有超過價值 90 萬美元的加密貨幣資產被盜。 我們強烈建議所有使用 Libbitcoin Explorer 3.x 版本的使用者立即停止使用受影響的錢包,並將資金轉移到安全的錢包中。 請務必使用經過驗證的、安全的隨機數生成方法來生成新的錢包。

總結

本周事件里造成損失最大的即龐氏騙局——The Solar Techno Alliance(STA)。

所謂的「龐氏騙局」,簡言之就是通過承諾高額的回報來吸收資金,再利用新進投資者的資金支付之前投資者的利息,以製造賺錢的假像,進而騙取更多的資金,直至這種滾雪球的方式再難以為繼,從而謊言敗露、泡沫碎裂。 大多數龐氏騙局並沒有真實的「投資」活動,絕大部分利潤都被騙子收入囊中。 各種以高息回報為誘餌的騙局層出不窮,其實質都是擊鼓傳花式的非法集資活動。 對於所有承諾高回報的投資活動,都應該保持警惕,因為它們很可能是騙局。 請牢記天上不會掉餡餅,用戶應提高警惕,增強風險防範意識和識別能力。

免責聲明:作為區塊鏈資訊平臺,本站所發佈文章僅代表作者及嘉賓個人觀點,與 Web3Caff 立場無關。 文章內的資訊僅供參考,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。