广大用户在进行任何操作前请务必仔细核对地址,避免资产受损。

作者:Liz,Zero,Keywolf,慢雾安全团队

背景

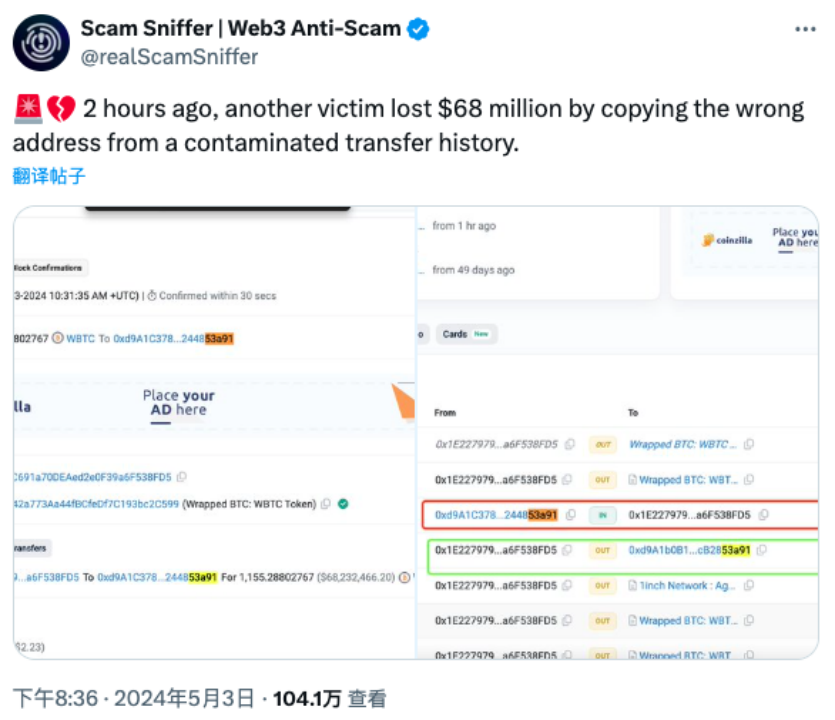

5 月 3 日,据 Web3 反诈骗平台 Scam Sniffer 的监测,一名巨鲸遭遇了相同首尾号地址钓鱼攻击,被钓走 1155 枚 WBTC,价值约 7000 万美元。虽然这种钓鱼方式已经出现了很久,但此次事件造成的损失之大还是让人震惊。本文将分析相同首尾号地址钓鱼攻击的关键点、资金去向、黑客特征以及提出防范此类钓鱼攻击的建议。

攻击关键点

受害者的地址:

0x1E227979f0b5BC691a70DEAed2e0F39a6F538FD5

受害者的目标转账地址:

0xd9A1b0B1e1aE382DbDc898Ea68012FfcB2853a91

钓鱼地址:

0xd9A1C3788D81257612E2581A6ea0aDa244853a91

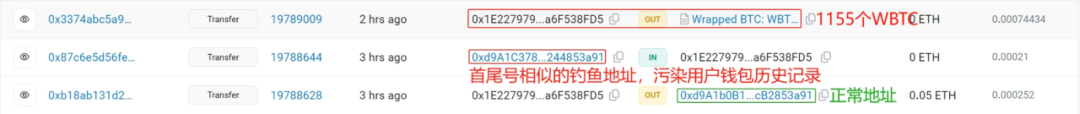

1. 碰撞出钓鱼地址:黑客会提前批量生成大量钓鱼地址,分布式部署批量程序后,根据链上用户动态,向目标转账地址发起相同首尾号地址钓鱼攻击。在本次事件中,黑客使用了去除 0x 后的首 4 位及尾 6 位和受害者目标转账地址一致的地址。

2. 尾随交易:用户转账后,黑客立即使用碰撞出来的钓鱼地址(大概 3 分钟后)尾随一笔交易(钓鱼地址往用户地址转了 0 ETH),这样钓鱼地址就出现在了用户的交易记录里。

3. 愿者上钩:由于用户习惯从钱包历史记录里复制最近转账信息,看到了这笔尾随的钓鱼交易后没有仔细检查自己复制的地址是否正确,结果将 1155 枚 WBTC 误转给了钓鱼地址!

MistTrack 分析

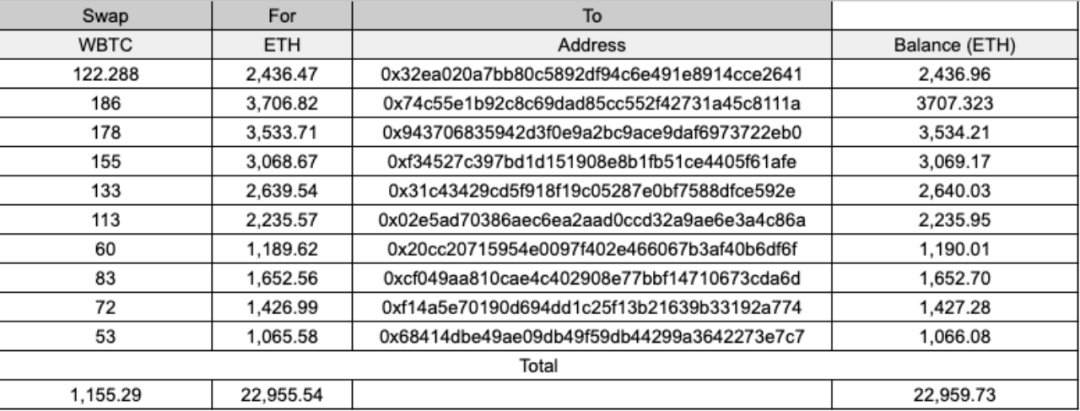

使用链上追踪工具 MistTrack 分析发现,黑客已将 1155 枚 WBTC 兑换为 22955 枚 ETH ,并转移到以下 10 个地址。

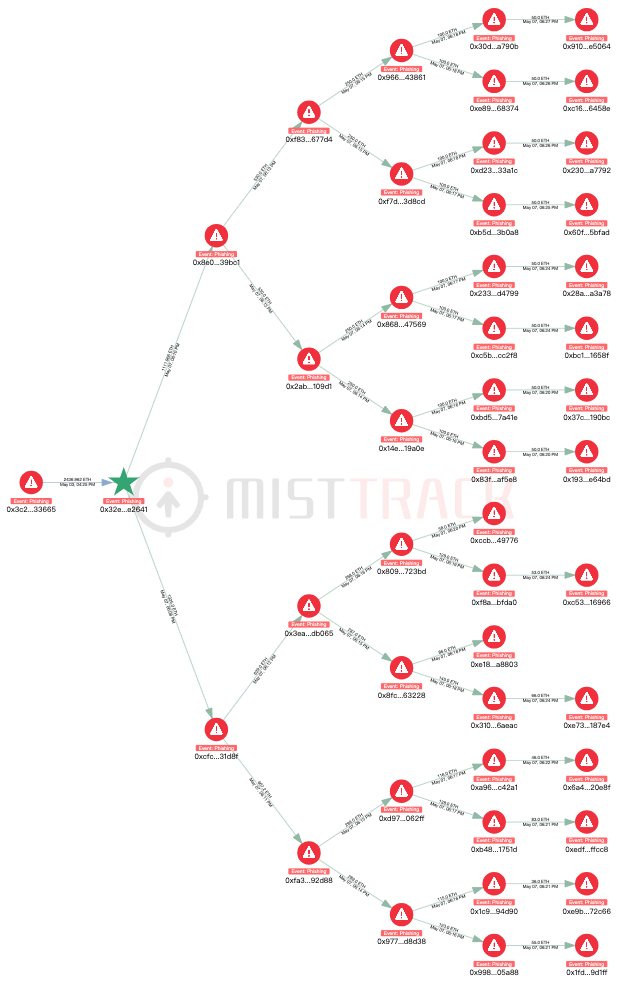

5 月 7 日,黑客开始转移这 10 个地址上的 ETH,资金转移模式基本呈现留有不超过 100 ETH 的资金在当前地址,然后粗略平均拆分剩余资金后再转移至下一层地址的特征。目前这些资金还未被换为其他币种或转入平台。下图为 0x32ea020a7bb80c5892df94c6e491e8914cce2641 上的资金转移情况,在浏览器中打开链接可查看高清图:

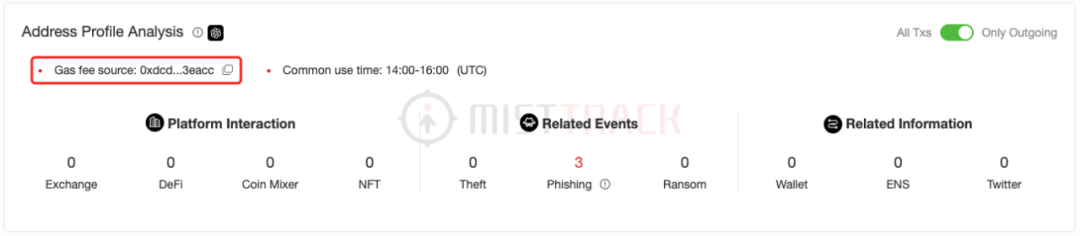

我们接着使用 MistTrack 查询本事件中的初始钓鱼地址 0xd9A1C3788D81257612E2581A6ea0aDa244853a91,发现该地址的手续费来源是 0xdcddc9287e59b5df08d17148a078bd181313eacc。

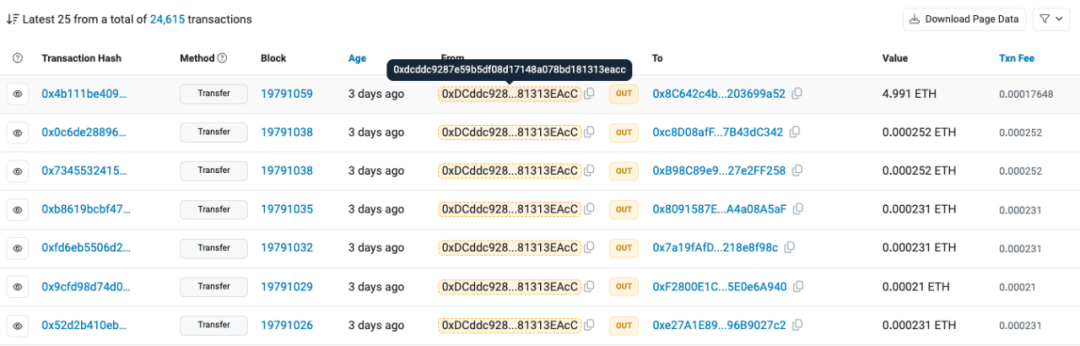

跟进该手续费地址,可以看到在 4 月 19 日至 5 月 3 日期间,这个地址发起了两万多笔小额交易,将小额的 ETH 分发到不同的地址用来钓鱼。

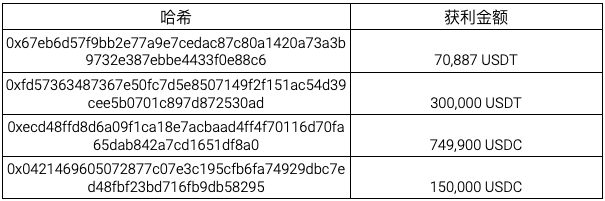

根据上图可以看出该黑客采取的是广撒网模式,所以肯定不止一个受害者。通过大规模扫描,我们还找到了其他相关钓鱼事件,以下为部分举例:

我们以上图第二起事件的钓鱼地址 0xbba8a3cc45c6b28d823ca6e6422fbae656d103a6 为例,不断向上溯源手续费地址,发现这些地址与 1155 WBTC 钓鱼事件的手续费溯源地址发生了重叠,因此应为同一黑客。

通过分析黑客转移其他获利资金的情况(三月底至今),我们还总结出黑客另一洗钱特征是将 ETH 链上的资金换成门罗币或者跨链到 Tron 然后转入疑似 OTC 地址,因此存在黑客后续会使用同样的方式转移 1155 WBTC 钓鱼事件获利资金的可能。

黑客特征

根据慢雾的威胁情报网络,我们发现了疑似黑客使用的位于香港的移动基站 IP(不排除 VPN 的可能):

- 182.xxx.xxx.228

- 182.xxx.xx.18

- 182.xxx.xx.51

- 182.xxx.xxx.64

- 182.xxx.xx.154

- 182.xxx.xxx.199

- 182.xxx.xx.42

- 182.xxx.xx.68

- 182.xxx.xxx.66

- 182.xxx.xxx.207

值得注意的是,哪怕黑客在盗走 1155 枚 WBTC 后,好像也并没有打算金盆洗手。

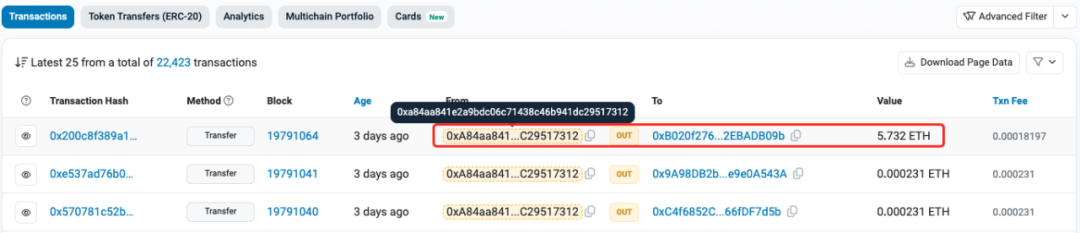

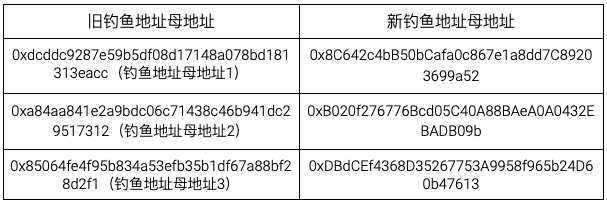

跟进先前收集到的三个钓鱼地址母地址(用于给众多钓鱼地址提供手续费),它们的共同特征是最后一笔交易的金额明显大于之前的,这是黑客停用当前地址并将资金转给新钓鱼地址母地址的操作,目前三个新启用的地址还在高频转账。

在后续大规模扫描中,我们又发现了两个已停用的钓鱼地址母地址,溯源后发现关联了该黑客,此处不再赘述。

- 0xa5cef461646012abd0981a19d62661838e62cf27

- 0x2bb7848Cf4193a264EA134c66bEC99A157985Fb8

行文至此,我们又产生了黑客 ETH 链上的资金源是哪里来的疑问,经过慢雾安全团队的追踪分析,我们发现黑客最初是在 Tron 上实施相同首尾号地址钓鱼攻击,获利后又盯上了 ETH 链上的用户,将 Tron 上的获利资金转去了 ETH 链开始钓鱼,下图为黑客在 Tron 上的钓鱼示例:

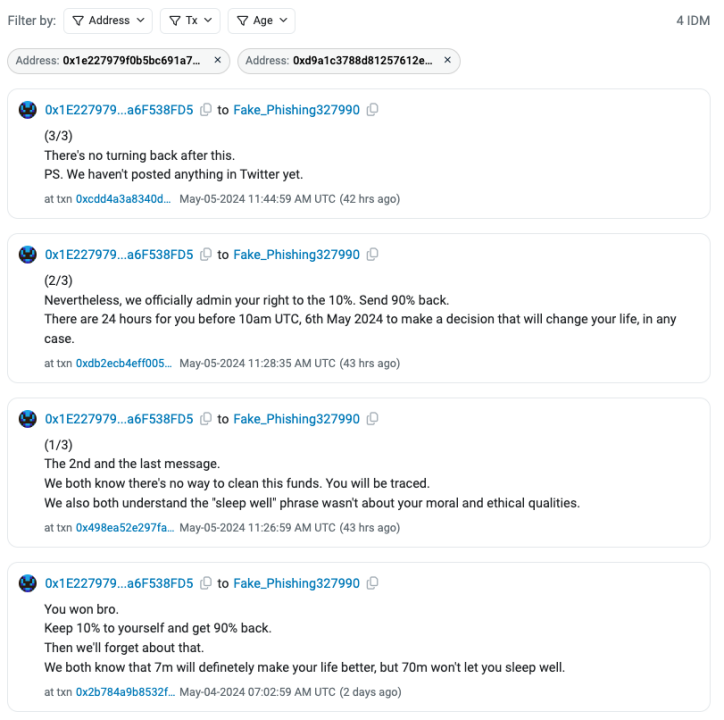

5 月 4 日,受害者在链上给黑客传达了以下信息:你赢了兄弟,你可以留下 10%,然后把 90% 还回来,我们可以当啥事没发生过。我们都清楚 7 百万刀够你活得很好了,但是 7 千万刀会让你睡不好的。

5 月 5 日,受害者持续链上喊话黑客,但暂未得到回复。

如何防御

- 白名单机制:建议用户将目标的地址保存到钱包的地址簿当中,下次转账可以从钱包的地址簿中找到目标地址。

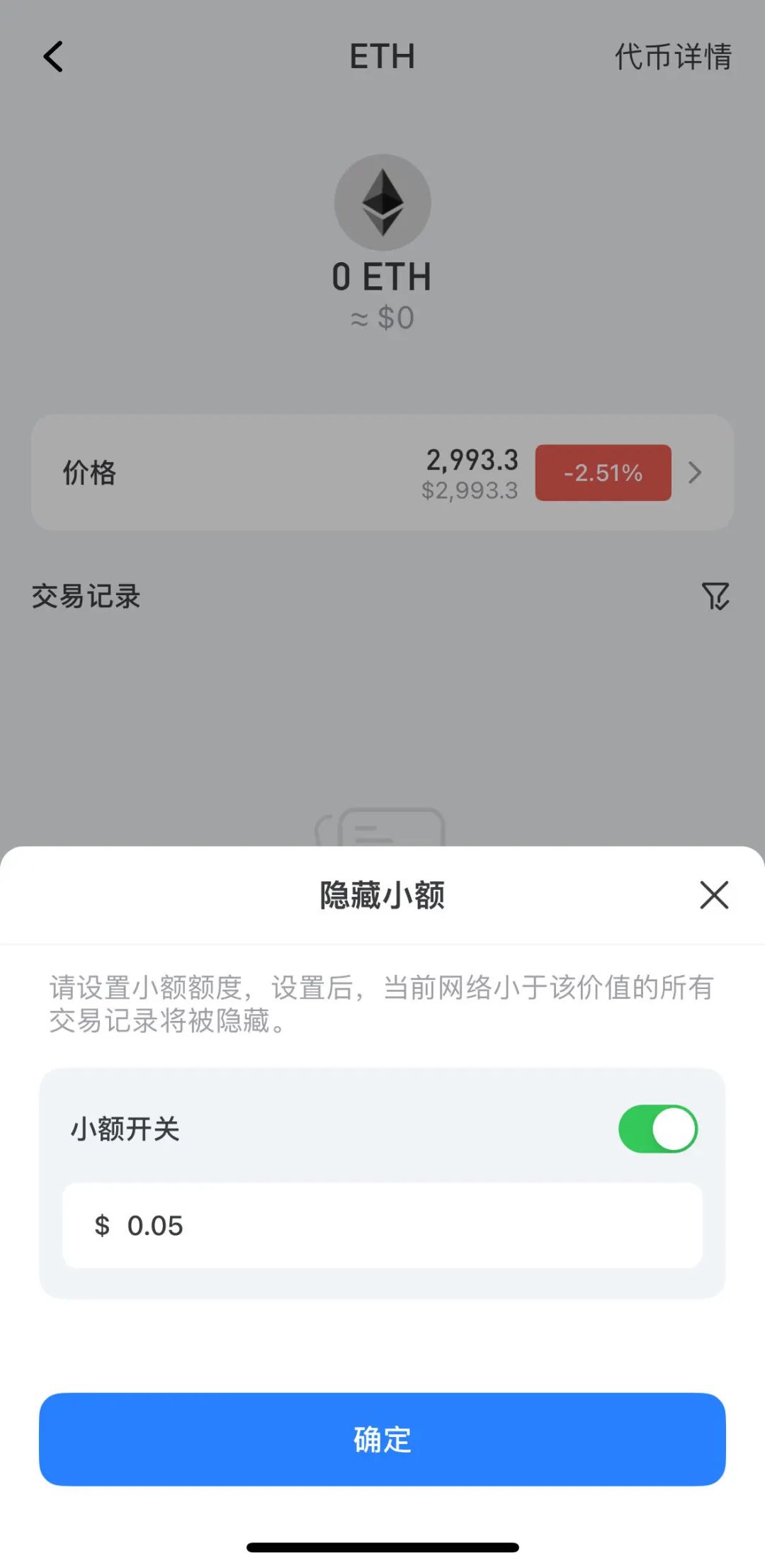

- 开启钱包小额过滤功能:建议用户开启钱包的小额过滤功能,屏蔽此类零转账,减少被钓鱼风险。慢雾安全团队在 2022 年就对这类钓鱼方式做过分析,感兴趣的读者可以点击链接查看(慢雾:警惕 TransferFrom 零转账骗局,慢雾:警惕相同尾号空投骗局)。

- 仔细核对地址是否正确:建议用户在确认地址时,至少要检查除了开头的 0x 外的首 6 位和尾 8 位是否正确,当然最好是把每一位都检查一遍。

- 小额转账测试:如果用户使用的钱包默认只显示首 4 位和尾 4 位地址,并且用户还要坚持用这个钱包的话,可以考虑先小额转账测试,倘若不幸中招,也是小伤。

总结

本文主要介绍了利用相同首尾号地址进行钓鱼的攻击方式,并对黑客的特征和资金转移模式做了分析,还提出了防范此类钓鱼攻击的建议。慢雾安全团队在此提醒,由于区块链技术是不可篡改的,链上操作是不可逆的,所以在进行任何操作前,请广大用户务必仔细核对地址,避免资产受损。

免责声明

本文内容基于反洗钱追踪系统 MistTrack 的数据支持,旨在对网络上已公开的地址进行分析并对分析结果进行披露,但由于区块链的特性,我们在此并不能保证所有数据的绝对准确性,也不能对其中的错误、疏漏或使用本文内容引起的损失承担责任。同时,本文不构成任何立场或其他分析的根据。

免责声明:作为区块链信息平台,本站所发布文章仅代表作者及嘉宾个人观点,与 Web3Caff 立场无关。文章内的信息仅供参考,均不构成任何投资建议及要约,并请您遵守所在国家或地区的相关法律法规。