本文基于 Balancer Hack、Galxe Hack 事件,聚焦钓鱼团伙 Angel Drainer。

作者:Lisa

事件背景

自 2022 年以来,各种以 Drainer 为名的钓鱼团伙逐渐冒出头,比如通过社工获取 Discord Token 并进行钓鱼的 Pink Drainer;比如通过 Permit 或 Approve 获得用户批准并盗取资产的钓鱼服务提供商 Venom Drainer;比如通过虚假 KOL 推特账号、Discord 等发布虚假 NFT 相关的带有恶意 Mint 的诱饵网站进行钓鱼,窃取了数千万美元网络钓鱼组织 Monkey Drainer (https://aml.slowmist.com/events/monkey_Drainer_statistics/);比如专门从事多链诈骗的厂商 Inferno Drainer 等。

而随着时间的推移,一些 Drainer 已经退出加密货币的大舞台,但最近的两起事件令一个多次暗中活动的钓鱼团伙 —— Angel Drainer 逐渐出现在大众的视野中。

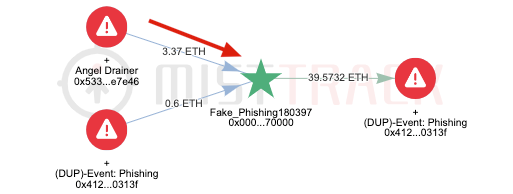

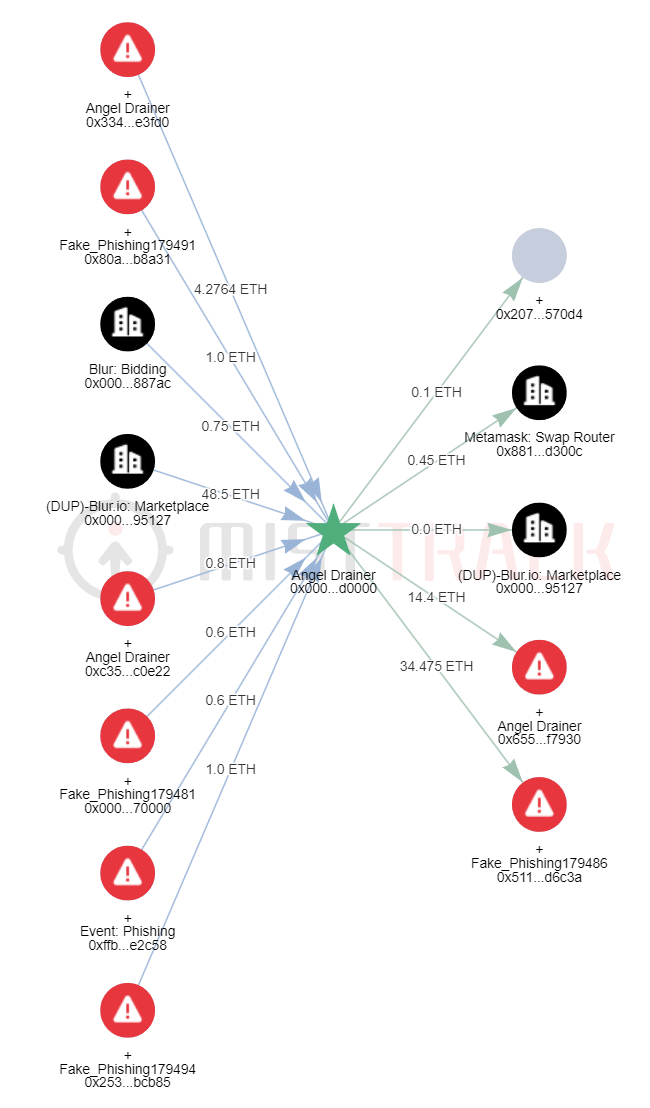

事件一:Balancer DNS 劫持攻击

2023 年 9 月 19 日,Balancer 发出紧急警告,要求用户停止访问其官网,因为 DNS 被劫持导致其界面已受到恶意行为者的破坏,访问该网站的链接后,钱包会遭受钓鱼攻击。据 MistTrack 分析,攻击者的费用来自网络钓鱼组织 Angel Drainer,目前受害者被盗金额至少为 35 万美元。

也就是说,攻击者(Angel Drainer)通过攻击 Balancer 的网站后,诱导用户 “Approve”,并通过 “transferFrom” 将资金转移给攻击者(Angel Drainer)。根据我们收集的相关情报,攻击者可能与俄罗斯黑客有关。经过分析,发现 app.balancer.fi 的前端存在恶意的 JavaScript 代码 (https://app.balancer.fi/js/overchunk.js)。

用户使用钱包连接 app.balancer.fi 站点后,恶意脚本会自动判断连接用户的余额并进行钓鱼攻击。

事件二:Galxe DNS 劫持攻击

2023 年 10 月 6 日,据多位社区用户称,使用钱包签名授权 Web3 凭证数据网络 Galxe 平台后,资产被盗。随后,Galxe 官方发布公告称,其网站已关闭,正在修复该问题。据 MistTrack 分析,Galxe Hacker 地址与 Angel Drainer 地址存在多次交互,似乎是同一个黑客。

10 月 7 日,Galxe 发文表示,该网站现已完全恢复,事情的详细过程为:10 月 6 日,一名身份不明的人联系域名服务提供商 Dynadot,冒充授权的 Galxe 会员,并使用伪造的文档绕过安全流程。然后冒充者获得了对域帐户 DNS 的未经授权的访问权限,他们用该访问权限将用户重定向到虚假网站并签署盗用其资金的交易。约 1120 名与该恶意网站交互的用户受到影响,被盗金额约为 27 万美元。

下面仅针对该团伙的部分钓鱼素材及钓鱼钱包地址进行分析:

钓鱼网站及手法分析

经过分析,我们发现该团伙主要的攻击方式是对域名服务提供商进行社会工程学攻击,在获取了域名帐户相关权限后,修改 DNS 解析指向,并将用户重定向到虚假网站。根据慢雾合作伙伴 ScamSniffer 提供的数据显示,该团伙针对加密行业进行的钓鱼攻击涉及 3000 多个域名。

通过查询这些域名的相关信息,发现注册日期最早可追溯到 2023 年 1 月:

该网站仿冒了一个 Web3 游戏项目 Fight Out,目前已无法打开。有趣的是,在 Fight Out 官方社交平台下,多个用户反映该项目也是一个骗局。

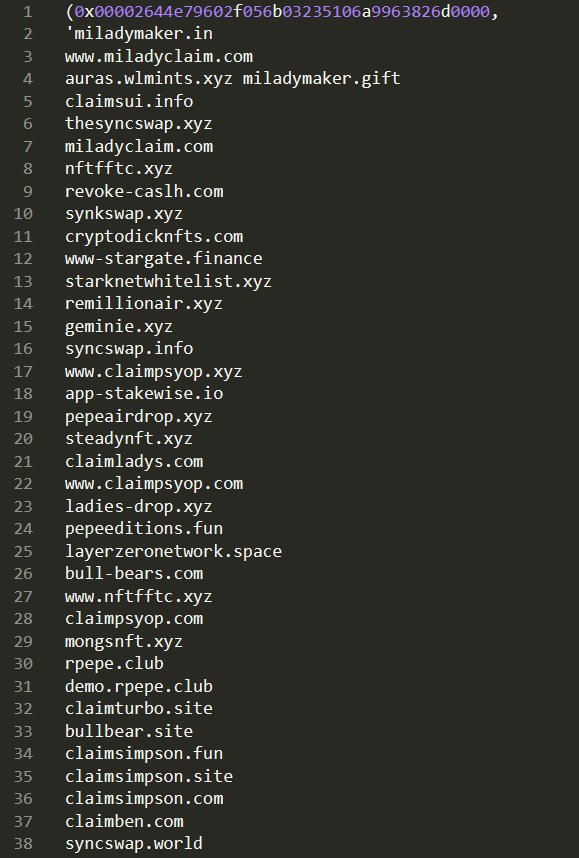

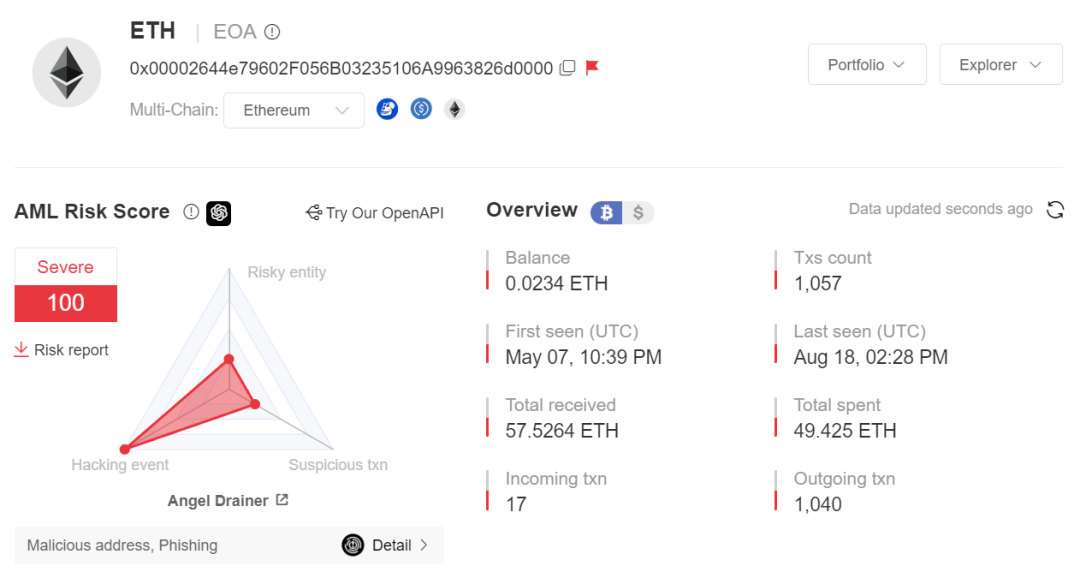

通过 MistTrack 查看该钓鱼网站相关的地址 0x00002644e79602F056B03235106A9963826d0000,显示该地址于 5 月 7 日进行首次交易。

我们发现该地址与 107 个钓鱼网站相关联,不仅包括 NFT 项目、授权管理工具 RevokeCash、交易所 Gemini,还包括跨链桥 Stargate Finance 等等。

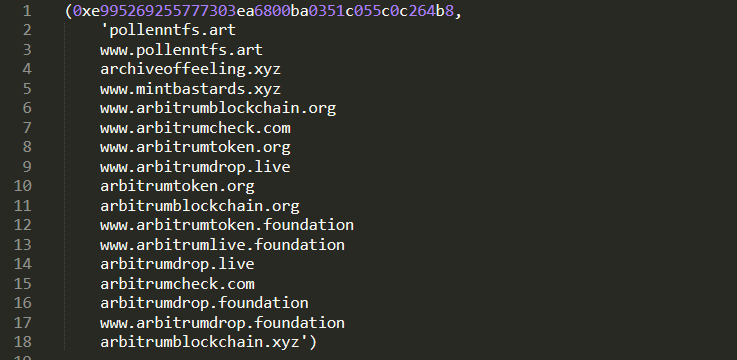

在此地址基础上,再往前追溯到 2023 年 3 月 16 日,被标记为 Fake_Phishing76598 的地址 0xe995269255777303Ea6800bA0351C055C0C264b8,该地址与 17 个钓鱼网站相关联,主要围绕 NFT 项目 Pollen 以及公链 Arbitrum 部署钓鱼网站,目前都已无法打开。

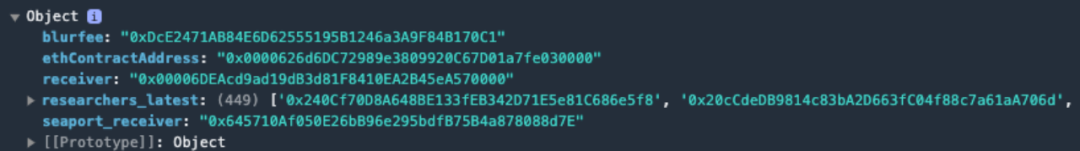

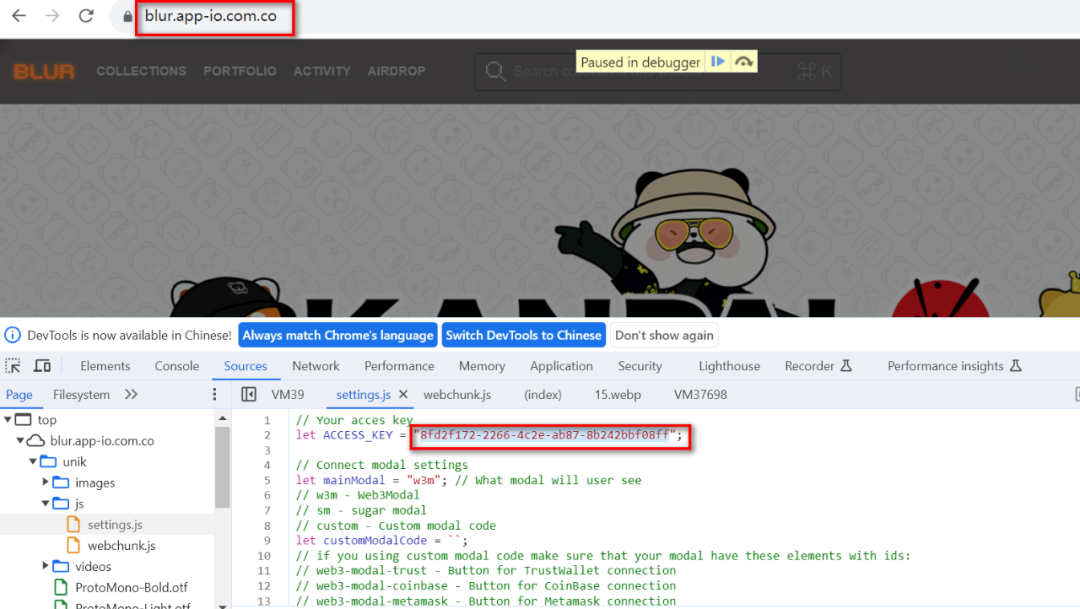

我们查看该团伙最近部署的钓鱼网站 blur[.]app-io.com.co:

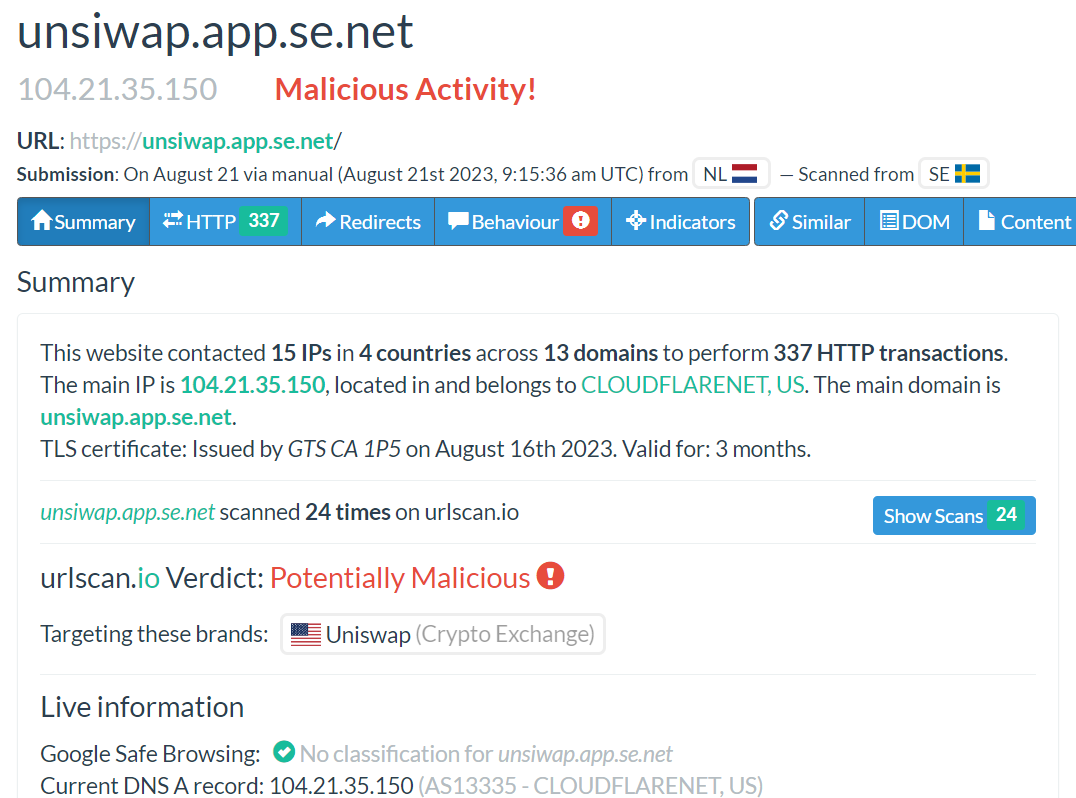

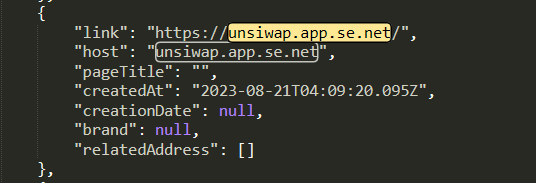

通过查询 Access Key,关联到了另一个钓鱼网站 unsiwap[.]app.se.net,正确写法是 Uniswap,攻击者通过调换字母 s 和 i 的顺序混淆视听。

这个网站也存在于我们的数据中,8 月份才开始使用:

下面显示了连接到该域的一系列网站的屏幕截图:

使用 ZoomEye 进行全球搜索,发现该域下有 73 个钓鱼站点同时运行与部署:

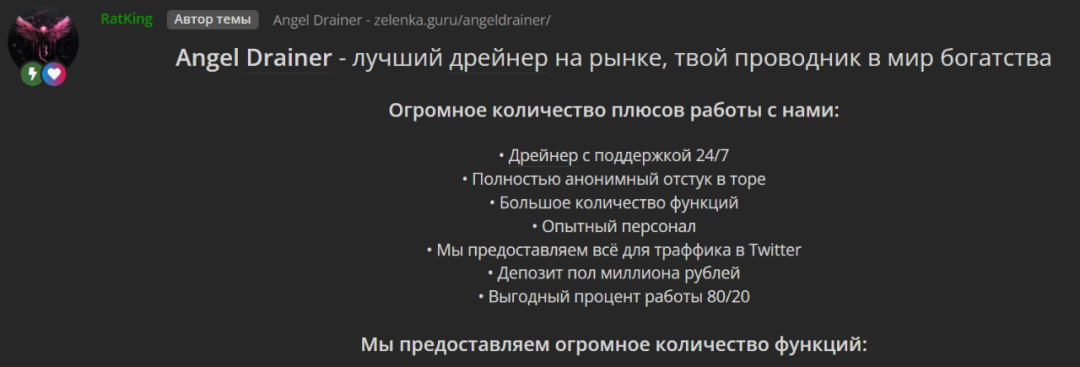

继续追踪,发现 Angel Drainer 使用英语和俄语进行销售,内容包括 24/7 的支持,押金为 $40,000,收取 20% 的费用,支持多条链以及 NFT,提供自动站点克隆器。

这是销售者的简介:

顺着页面给出的联系方式,发现一个 Bot。下图中所涉及的地址暂无交易记录,猜测是一个假冒 Angel Drainer 的 Bot。

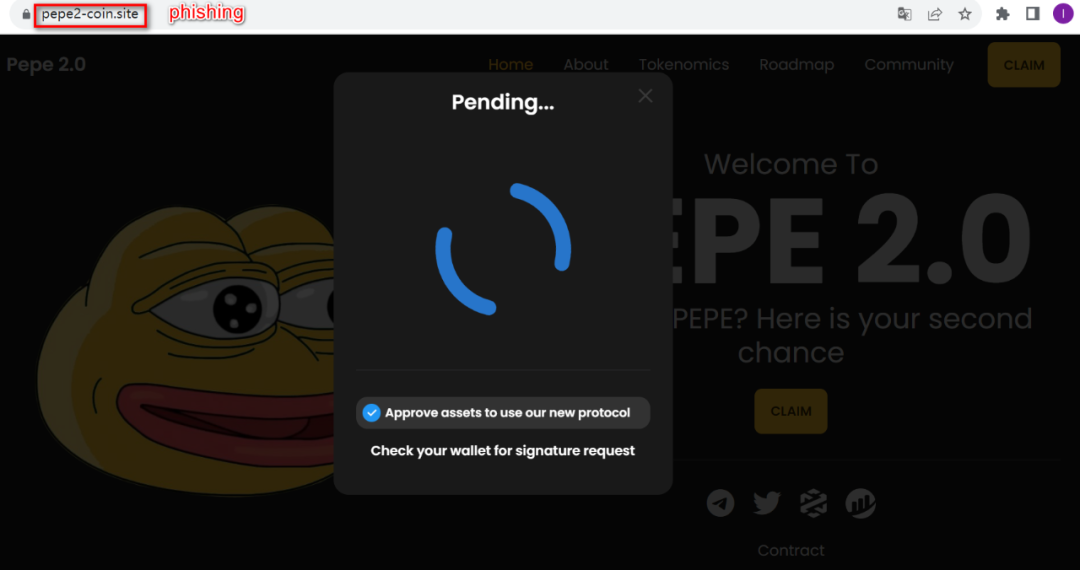

随机找一个站点查看,点击 Claim,网站会判断你是否有余额,根据每个受害者地址持有的代币和余额使用攻击组合拳:Approve - Permit/Permit2 签名 - transferFrom。

对安全意识较低的用户来说,一不小心就会将自己地址的许可无限授予给攻击者,如果有新的资金转移到用户地址,攻击者就会立马转走这些资金。

由于篇幅限制,此处不再过多分析。

MistTrack 分析

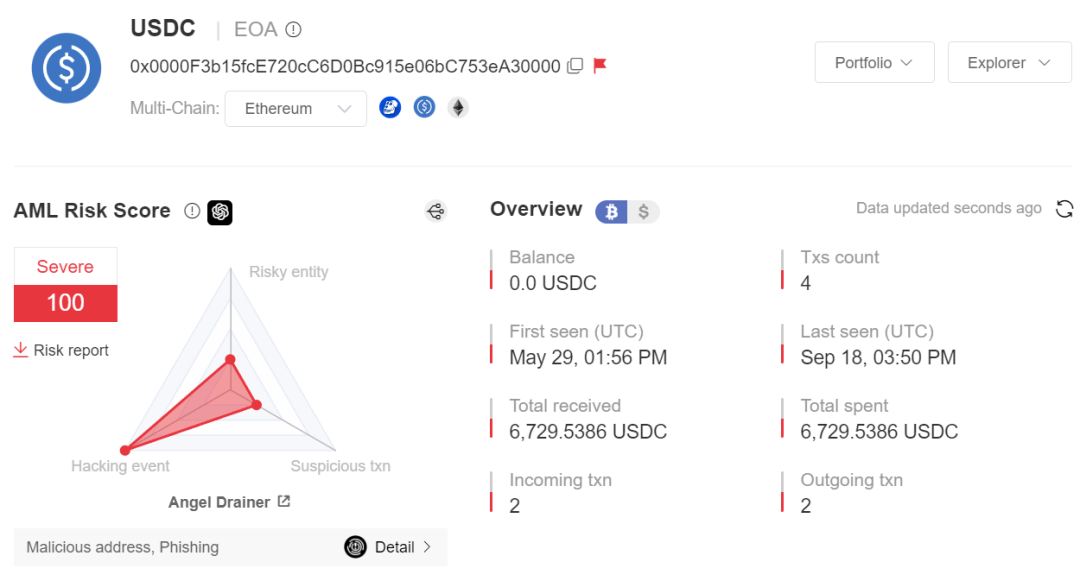

通过分析上述 3000 多个钓鱼网址及关联慢雾 AML 恶意地址库,我们共计分析到 36 个与 Angel Drainer 钓鱼团伙有关的恶意地址(ETH 链上),其中 Angel Drainer 热钱包地址有两个,涉及多条链,其中 ETH 链和 ARB 链涉及资金较多。

以关联到的 36 个恶意地址为链上分析数据集,我们得到关于该钓鱼团伙的以下结论(ETH 链):

- 链上地址集最早的活跃时间为 2023 年 4 月 14 日。(0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

- 获利规模:据不完全统计,该团伙通过钓鱼的方式共计获利约 200 万美元,包括获利 708.8495 ETH,约合 1,093,520.8976 美元;涉及 303 个 ERC20 Token,约合 100 万美元,类型主要为 LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL。(注:价格均取 2023/10/13 价格,数据源 CoinMarketCap)

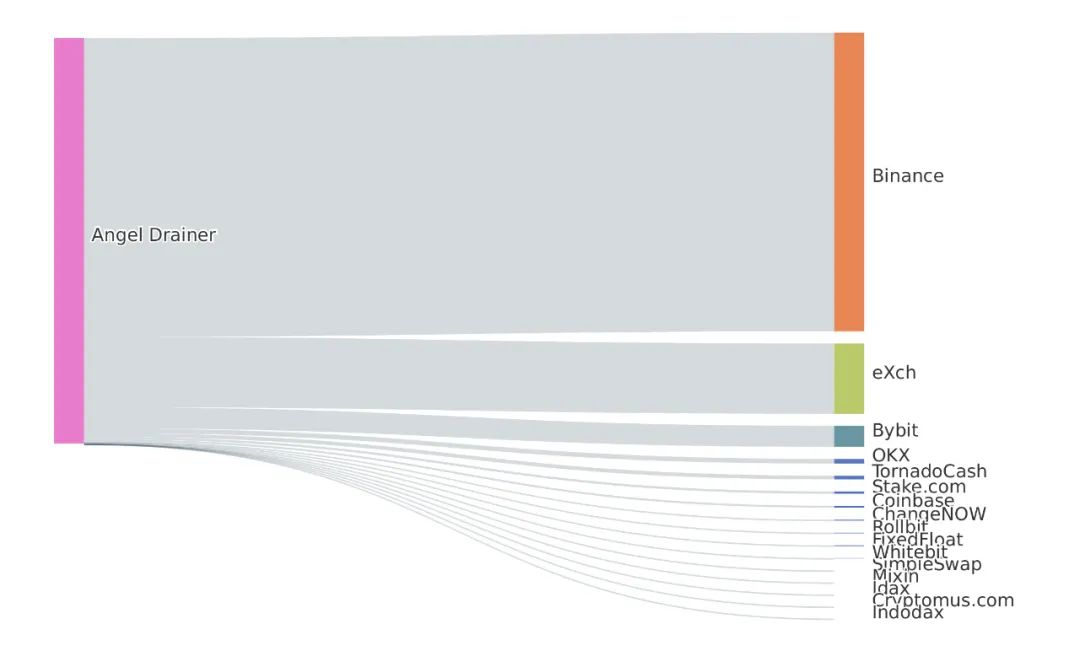

- 通过分析相关恶意地址自 2023 年 4 月 14 日后的前两层 ETH 数据,获利资金中共计有 1652.67 ETH 转移到 Binance,389.29 ETH 转移到 eXch,116.57 ETH 转移到 Bybit,25.839 ETH 转移到 OKX,21 ETH 转移到 Tornado Cash,剩余资金则转移到其他实体地址。

在此感谢 ScamSniffer 提供的数据支持。

总结

本文基于 Balancer Hack、Galxe Hack 事件,聚焦钓鱼团伙 Angel Drainer,并提炼出该组织的部分特征。在 Web3 不断创新的同时,针对 Web3 钓鱼的方式也越来越多样,令人措手不及。

对用户来说,在进行链上操作前,提前了解目标地址的风险情况是十分必要的,例如在 MistTrack 中输入目标地址并查看风险评分及恶意标签,一定程度上可以避免陷入资金损失的境地。

对钱包项目方来说,首先是需要进行全面的安全审计,重点提升用户交互安全部分,加强所见即所签机制,减小用户被钓鱼风险,具体措施如下:

- 钓鱼网站提醒:通过生态或者社区的力量汇聚各类钓鱼网站,并在用户与这些钓鱼网站交互的时候对风险进行醒目地提醒和告警;

- 签名的识别和提醒:识别并提醒 eth_sign、personal_sign、signTypedData 这类签名的请求,并重点提醒 eth_sign 盲签的风险;

- 所见即所签:钱包中可以对合约调用进行详尽解析机制,避免 Approve 钓鱼,让用户知道 DApp 交易构造时的详细内容;

- 预执行机制:通过交易预执行机制帮助用户了解到交易广播执行后的效果,有助于用户对交易执行进行预判;

- 尾号相同的诈骗提醒:在展示地址的时候醒目的提醒用户检查完整的目标地址,避免尾号相同的诈骗问题。设置白名单地址机制,使用户可以将常用的地址加入到白名单中,避免类似尾号相同的攻击;

- AML 合规提醒:在转账的时候通过 AML 机制提醒用户转账的目标地址是否会触发 AML 的规则。

免责声明:作为区块链信息平台,本站所发布文章仅代表作者及嘉宾个人观点,与 Web3Caff 立场无关。本文内容仅用于信息分享,均不构成任何投资建议及要约,并请您遵守所在国家或地区的相关法律法规。