Web3 安全事件一周盘点。

作者:慢雾安全团队,慢雾科技

概览

据慢雾区块链被黑档案库 (https://hacked.slowmist.io) 统计,2023 年 7 月 31 日至 8 月 6 日,共发生安全事件 8 起,包括 BALD、ZT Global、LeetSwap、InsurAce、Uwerx Network、Apache NFT SalesRoom、Bitlord、Tim Beiko,总损失约 2779.5 万美元,原因涉及 Rug Pull、价格操纵和 Twitter 账号被盗等。

具体事件

BALD

2023 年 7 月 31 日,建立在 Coinbase Base 测试网络上的名为 BALD 的 MEME 币,似乎已经被拉到了至少 2560 万美元。尽管 Base 网络旨在用于开发者测试,一位名为 “Bald” 的匿名加密货币用户宣布,他们将在 Base 网络上出售 BALD 代币,该代币价格迅速飙升。然而,代币部署者在推出两天后就从流动性池中清空了价格约为 2560 万美元的代币,明显拉动了市场,代币价格迅速暴跌约 90%。该代币部署者随后购买了更多 BALD 以增加一些流动性,并发送了一条奇怪的推文,似乎在欺骗更多用户购买该代币,然后再次删除了所有流动性。此后,该账户否认了该指控。Cielo 项目负责人 Matt Aaron 表示这种情况 “令人费解”,因为转移资金的钱包是 “老练的鲸鱼”,持有大量 cbETH(Coinbase 的以太坊流动质押代币)。流动质押代币可以购买、出售或交换为其他资产。cbETH 还可以兑换为铸造它而抵押的以太坊。

ZT Global

2023 年 7 月 31 日,部分社区用户反映名为 ZT Global 的加密交易平台疑似跑路,自 7 月 28 日宣布进行系统升级维护后平台内已无法进行交易,TG 频道禁言,无法联系到创始人。7 月 31 日 21 时该交易平台发布公告声称已完成维护,并恢复交易功能,但交易页面显示仅 0.0006 BTC(17 美元)的买盘就将该平台内 BTC 的价格推高并维持在 6 万美元,ETH 的价格也在数十美元交易量的情况下发生剧烈波动。

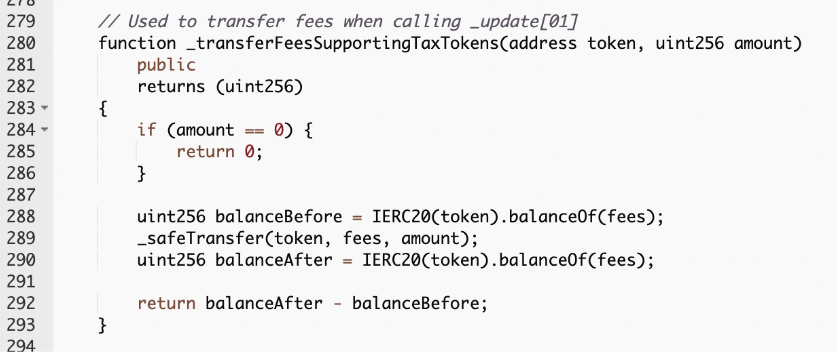

LeetSwap

2023 年 8 月 1 日,Base 链上最大 DEX —— LeetSwap 中的 axlUSD/WETH 池遭遇攻击,已暂停交易以进行调查。似乎 342.5 ETH(约 62.4 万美元)被利用。据慢雾分析,本次被攻击的主要原因是在 Pair 合约中,_transferFeesSupportingTaxTokens 函数外部可调用,该函数可以转移合约中的任意数量的指定代币到收取手续费的地址。于是攻击者首先进行一次正常的小额 swap 操作以获取下一次 swap 时所需的代币,紧接着调用 _transferFeesSupportingTaxTokens 函数将 Pair 中的其中一方代币几乎全部转移给了收取手续费的地址,从而使得 Pair 的流动性失衡。最后再调用 sync 函数平衡池子后反向 swap 套取超出预期的 ETH。8 月 3 日,LeetSwap 表示,已经从存在风险的流动性池中收回大约 400 枚 ETH。

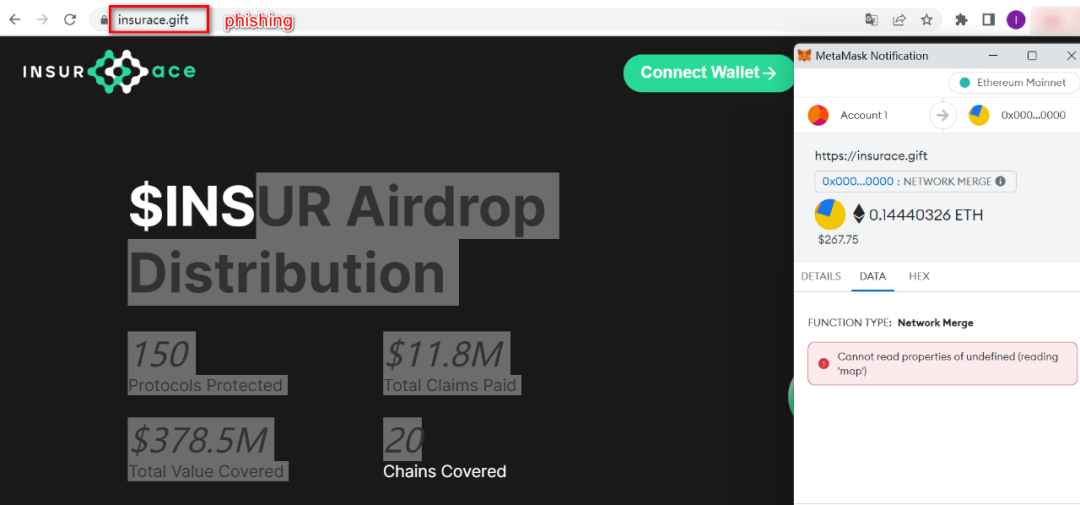

InsurAce & Tim Beiko

2023 年 8 月 2 日,DeFi 保险协议 InsurAce 发推称:“我们的 Discord 服务器遇到了安全漏洞。我们的团队今天早些时候发现了对服务器的未经授权的访问,攻击者发布了钓鱼推文并附带钓鱼链接 (insurace.gift)。我们非常重视这一事件,并正在努力纠正这一情况。在此期间,请不要与服务器交互。”

2023 年 8 月 3 日,以太坊核心开发者 Tim Beiko 的推特账号疑似被盗,其半个小时内发布两条关于 “ETH 空投” 的推文并附带钓鱼链接 (ether.fo),请用户不要点击可疑链接,以防资金被盗。

据慢雾分析,这两起事件的幕后操作者是臭名昭著的钓鱼团伙——Pink Drainer。多起 Discord 和 Twitter 被黑事件(如 Evomos, Pika Protocol, OpenAI CTO, Orbiter Finance 等)都与他们有关。根据 ScamSniffer 6 月 9 日发布的数据,该团伙已经盗窃了约 300 万美元的资产,受害人近 1932 人。

Uwerx Network

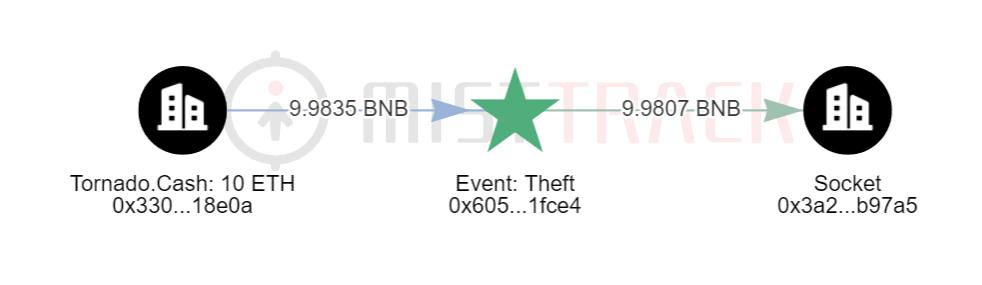

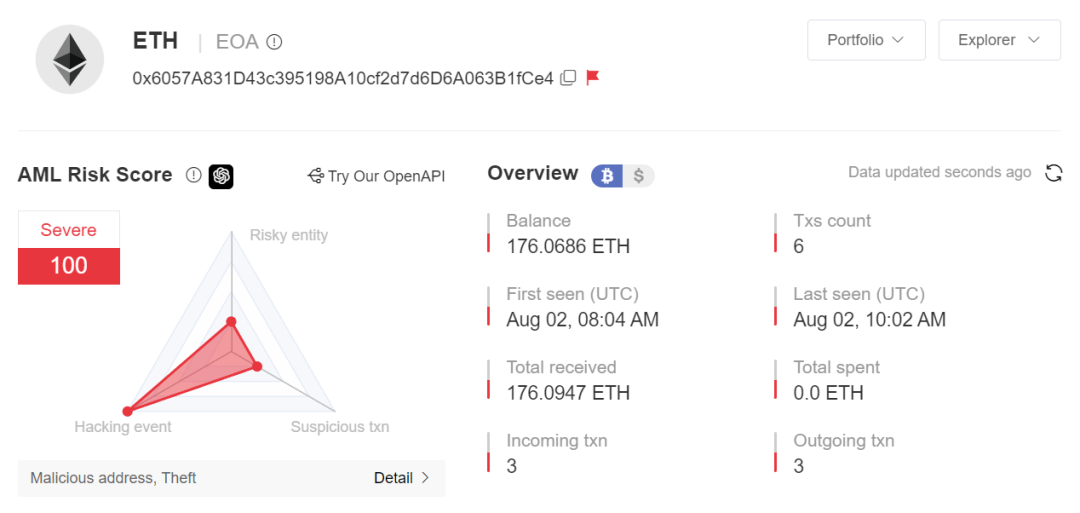

2023 年 8 月 2 日,Uwerx Network 遭到攻击,损失大约 174.78 ETH。据慢雾分析,根本原因是当接收地址为 uniswapPoolAddress(0x01) 时,将会多 burn 掉 from 地址的转账金额 1% 的代币,因此攻击者利用 uniswapv2 池的 skim 功能消耗大量 WERX 代币,然后调用 sync 函数恶意抬高代币价格,最后反向兑换手中剩余的 WERX 为 ETH 以获得利润。据 MistTrack 分析,黑客初始资金来自 TornadoCash 转入的 10 BNB,接着将 10 BNB 换成 1.3 ETH,并通过 Socket 跨链到以太坊。目前资金仍在黑客地址 0x605...Ce4 上。

Apache NFT SalesRoom

2023 年 8 月 3 日,BNB Chain 链上 Apache NFT SalesRoom(ASN) 发生 Rug Pull,部署者获利约 68 万美元。部署者将大量代币转移到地址 0xdc8 开头地址,现在该地址已以 68 万美元的 BSC-USD 价格抛售了 100 万枚 ASN。

Bitlord

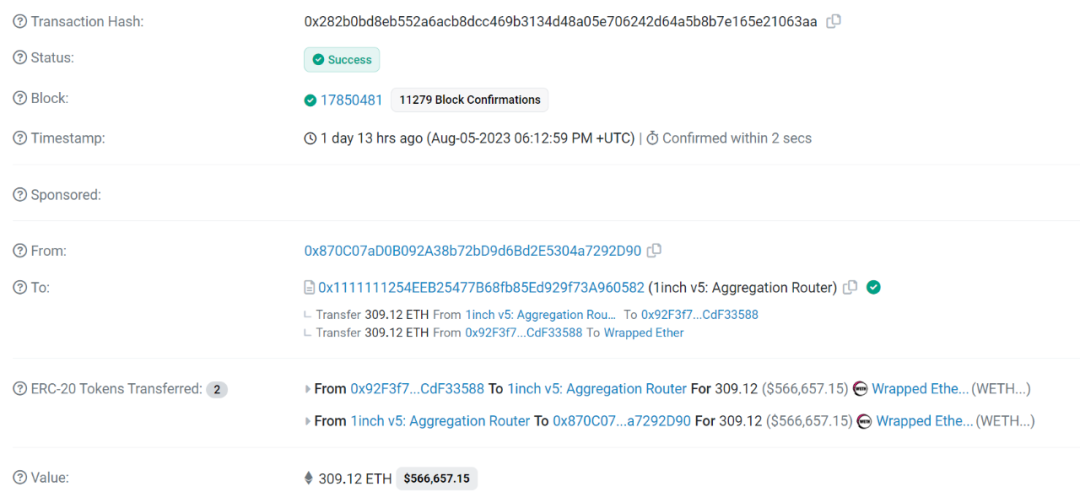

2023 年 8 月 6 日,Bitlord(BITLORD) 大量流动性已被移除。部署者从 LP 中移除了约 309 枚 WETH,价值约合 56.7 万美元。该代币项目疑似为蜜罐骗局。

蜜罐骗局是一种欺骗投资者的手段,无论是通过虚假交易所、钱包还是 ICO,蜜罐骗局的主要目标是窃取投资者的资产。一旦投资者存入资产,骗子就能将资产转移到他们的钱包中,然后消失得无影无踪,给投资者留下的只有空头支票。对投资者而言,蜜罐骗局可能是毁灭性的,尤其是会给那些投资了大量资金的投资者带来重大的经济损失。蜜罐有多种形式:创建虚假网站,模仿合法的加密货币交易平台、钱包或 ICO 平台,发送网络钓鱼电子邮件;利用社交媒体平台宣传虚假 ICO 或投资机会;承诺高投资回报的庞氏骗局;使用恶意软件让投资者的计算机中毒,以窃取私钥、密码或其他敏感信息;诈骗者制造假空投,向提供私钥或存入资金的投资者提供免费代币……

其他

2023 年 7 月 30 日,由于 Vyper 编译器中的潜在漏洞,多个 Curve 流动性池被利用。Curve Finance 稳定币池黑客攻击事件造成 Alchemix、JPEG'd、MetronomeDAO、deBridge、Ellipsis 和 CRV/ETH 池损失至少 7000 万美元。

7 月 31 日,白帽攻击者 c0ffeebabe.eth 向 Curve 部署者返还 2879 枚 ETH(约 540 万美元)。

8 月 1 日,c0ffeebabe.eth 将 955 枚 msETH(约 177 万美元)返还至 Metronome Treasury。

8 月 5 日,JPEG'd 发文称,DAO 多签地址确认收到 5494.4 枚 WETH(约 1150 万美元),从 pETH 漏洞中追回资金的地址所有者获得了 10% 的白帽赏金,即 610.6 枚 WETH。

8 月 5 日,Thunderhead 联合创始人 Addison 发推表示已和 OtterSec 创始人 Robert Chen、Curve Finance 团队以及 epheph 一起,从 ETH/CRV 池中获得了约 70 万美元的白帽资金(371 枚 ETH 和 9.25 万枚 CRV)。资金已被发送到由 veCRV 选民控制的 Aragon 合约,资金将被转移到一个分配合约,供 LPs 领取。

8 月 6 日, Alchemix 发推表示,黑客已将 Alchemix 在 Curve 池中的资金全部归还(约 2200 万美元,包括 7,258 ETH 和 4,821 alETH)。

8 月 7 日,Curve Finance 推特发文称,CRV/ETH 黑客自愿返还剩余资金的截止日期已过,Curve Finance 将向公众提供赏金,协助抓获黑客的人将获得剩余资金的 10% 作为奖励,目前为 185 万美元。Curve Finance 补充表示,如果攻击者选择全额退还资金,将不再追究。

总结

作为用户,无论是参与项目还是管理资产,要保护自己免受攻击,需要及时了解行业新闻和趋势,随时了解并警惕加密行业的最新威胁;在网上与未知或可疑实体互动时要小心谨慎,避免来路不明的消息或请求,谨慎点击链接或下载附件,并在进行交易前对其身份进行验证;始终使用保护力强的安全措施,例如双因素身份验证、强密码和安全软件;最后,非常建议阅读慢雾出品的《区块链黑暗森林自救手册》(https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md)。

免责声明:作为区块链信息平台,本站所发布文章仅代表作者及嘉宾个人观点,与 Web3Caff 立场无关。本文内容仅用于信息分享,均不构成任何投资建议及要约,并请您遵守所在国家或地区的相关法律法规。