Web3 安全事件一周盤點。

作者:慢霧安全團隊,慢霧科技

概覽

據慢霧區塊鏈被黑檔案庫(https://hacked.slowmist.io)統計,2023 年 7 月 24 日至 30 日,共發生安全事件 7 起,包括 Palmswap、MetaLabz、Eralend、Carson、DefiLabs、Kannagi Finance、Curve Finance 等,總損失約 5963 萬美元,原因涉及 Rug Pull、 閃電貸攻擊和重入鎖故障等。

具體事件

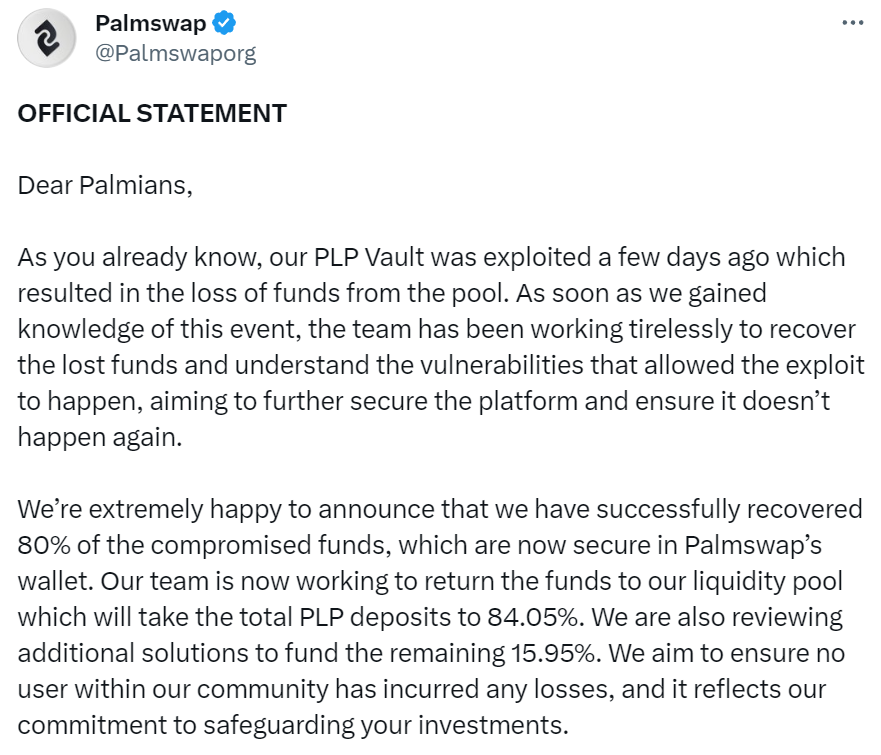

Palmswap

2023 年 7 月 25 日,BSC 鏈上的 Palmswap 專案遭到攻擊,攻擊者獲利超 90 萬美元。 據慢霧分析,本次攻擊事件是由於核心函數的許可權管控功能未開啟,並且流動性代幣的價格計算模型設計得過於簡單,僅取決於金庫中的 USDT 代幣數量和總供應量,導致攻擊者可以利用閃電貸來惡意操控價格以獲取非預期的利潤。 7 月 28 日,Palmswap 發推表示 80% 的被盜資金已被返還,剩餘的 20% 作為駭客的漏洞賞金。

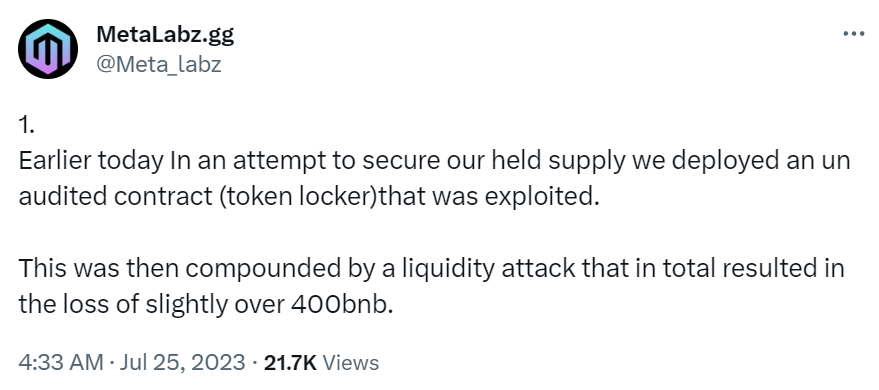

MetaLabz

2023 年 7 月 25 日,MetaLabz 發推表示:「為了確保我們持有的供應,我們部署了一份未經審計的合約,但該合約已被利用。 隨後流動性攻擊加劇了這一情況,總共造成略高於 400 BNB 的損失。 據分析,原因在於授權檢查被繞過。

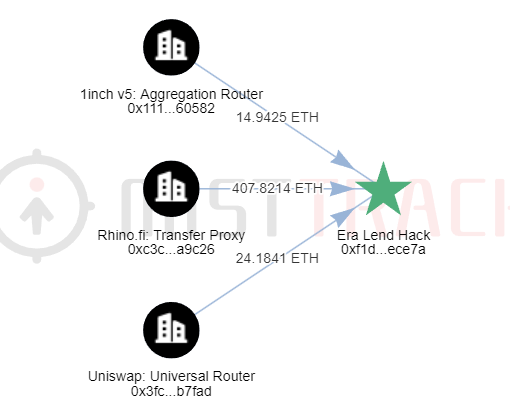

Eralend

2023 年 7 月 25 日,據多位使用者反映,Zksync 上的借貸協定 Eralend 遭受閃電貸攻擊。 7 月 26 日,EraLend 發佈事件進展,表示攻擊者操縱了預言機價格,導致 USDC 礦池被利用約 276 萬美元。 所有其他池保持安全且不受影響。 攻擊者使用多個橋將被利用的資金分散到各個鏈上的多個錢包中。

Carson

2023 年 7 月 27 日,BSC 生態 Carson 遭遇攻擊,損失約 14.5 萬美元。 目前 Carson 代幣價格下跌達 96%,攻擊者已將竊取資產兌換為 600 枚 BNB 並轉至 Tornado Cash。 攻擊者通過閃電貸反覆調用 0x2bdf... 341a 合約(非開源)中的 swapExactTokensForTokensSupportingFeeOnTransferTokens 函數,兌換成 BUSD 並銷毀該貨幣對中的 Carson,然後反覆抬高 Carson 的價格以獲取利潤。

DefiLabs

2023 年 7 月 28 日,BNB 鏈上的 DefiLabs 已跑路,帶走約為 160 萬美元。 特權位址 0xee08 通過利用 vPoolv6 合約中的後門函數 withdrawFunds()耗盡用戶資金。 DeFiLabs 在 Twitter 上聲稱,該平臺在「進行維護和更新」時「遇到了意外問題」。

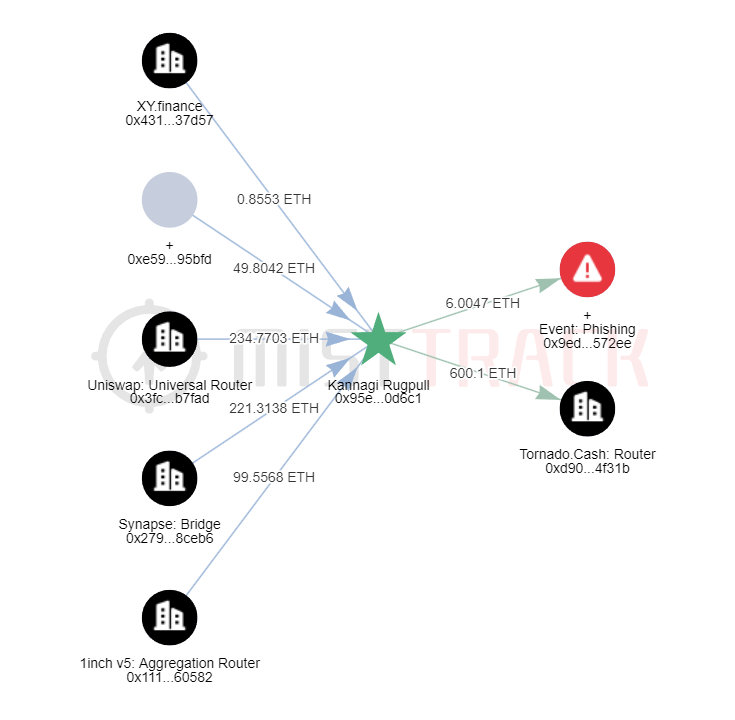

Kannagi Finance

2023 年 7 月 29 日,zkSync Era 收益聚合器協定 Kannagi Finance 已 Rug Pull,其官推和官網前端均已失效。 DeFiLlama 數據顯示,在昨日 Kannagi Finance TVL 為 213 萬美元,目前 TVL 已近歸零,因而預計使用者損失為 213 萬美元。 Kannagi Finance 合約代碼並未開源驗證。 使用過該專案的使用者應儘快取消授權。 據 MistTrack 分析,目前攻擊者已將 600.1 ETH 轉入 TornadoCash。

Rug Pull(拉地毯/跑路)是最常見的騙局之一,當開發團隊突然放棄一個專案並出售其所有流動性時,就會發生 Rug Pull。 通常,新專案會將一些代幣放入 DEX 作為流動性,專案可以選擇將新代幣直接放入流動資金池。 隨著這些新代幣獲得公眾足夠的關注,項目背後的人就會開始作惡,當有足夠多的使用者購買代幣之後,他們就會快速出售代幣並在交易平台里兌換成其他加密貨幣,短時間內的大規模拋售將會讓代幣價格迅速歸零,這場 Rug Pull 陰謀也就此得逞。

Curve Finance/Alchemix/JPEG'd 等

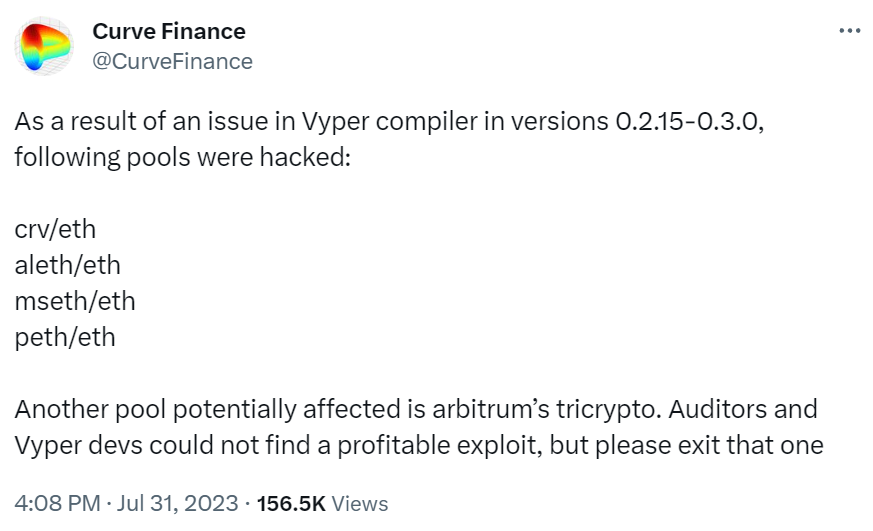

2023 年 7 月 30 日,Curve Finance 發推稱,由於重入鎖出現故障,許多使用 Vyper 0.2.15 的穩定幣池(alETH/msETH/pETH)遭到攻擊。 crvUSD 合約和其他資金池不受影響。 截至目前,已造成 DeFi 借貸協定 Alchemix、DeFi 公共產品 JPEG'd、DeFi 合成資產 Metronome、跨鏈橋 deBridge、採用 Curve 機制的 Ellipsis Finance 與 CRV-ETH 交易對被攻擊,累計損失約 5200 萬美元。 據 DeFiLlama 數據顯示,Curve Finance TVL 跌至 18.69 億美元,過去 24 小時跌幅為 42.5%。

其中,Alchemix 發推表示,Curve Finance 通知 Alchemix,由於 Vyper 的一個漏洞,他們的 alETH/ETH 池可能被攻擊。 Alchemix 迅速通過 AMO 合約從曲線池中移除 AMO 控制的流動性。 該漏洞是在 Curve 池合約上執行的,Alchemix 智慧合約沒有受到任何攻擊,資金安全。 Alchemix 需要進行三項交易:從 Convex 撤回 LP 代幣、從 Curve 池中提取 alETH、從曲線池中提取 ETH。 第一項交易從 Convex 中解質押 LP 代幣已執行,第二筆交易執行后,從曲線池中移除 8000 枚 ETH。 曲線池中仍有 AMO 控制的約 5000 枚 ETH 流動性。 在移除剩餘流動性的過程中,alETH/ETH 曲線池被攻擊。 目前,alETH 儲備損失約 5000 枚 ETH。

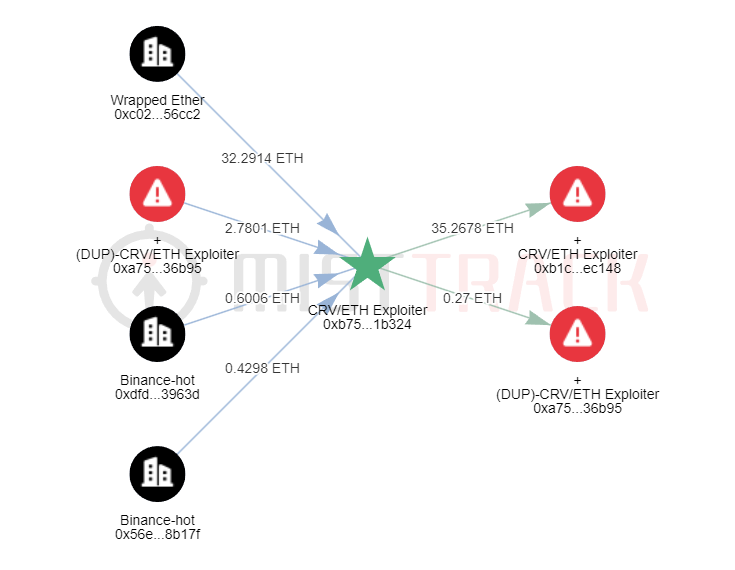

據 MistTrack 分析,Curve CRV/ETH Exploiter(0xb75... 324)初始資金來自 Binance。

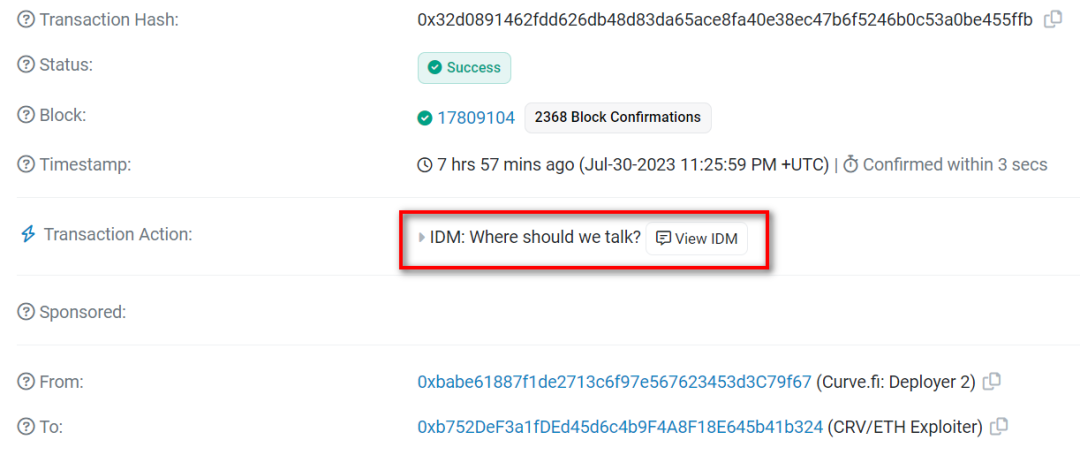

同時,Curvefi: Deployer(0xbab... f67)曾向 CRV/ETH Exploiter(0xb75... 324)發送過一條鏈上消息。

截止目前,CRV/ETH Exploiter(0xb75... 324)已將獲利的 35.26 ETH、 7,193,401.77 CRV 和 7,680.49 WETH 全部轉移到新位址(0xB1C... 148)。

其他

這裏補充一個 7 月 22 日的事件。

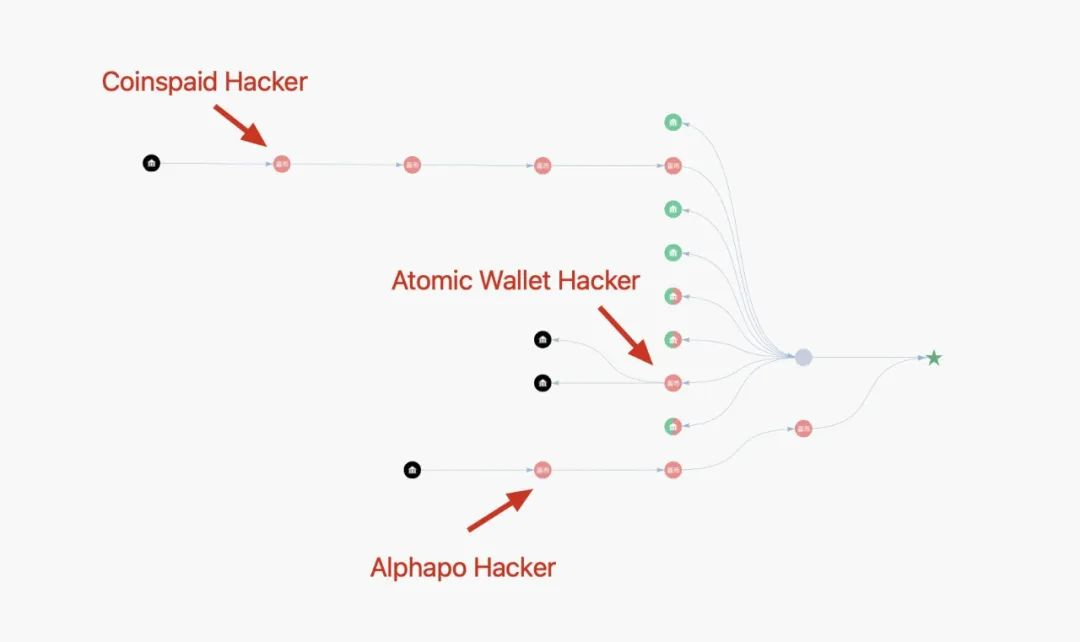

2023 年 7 月 22 日,愛沙尼亞加密支付服務提供者 CoinsPaid 稱其遭遇網路攻擊,價值 3730 萬美元的加密貨幣被盜。 7 月 26 日,慢霧發推稱,CoinsPaid、Atomic 與 Alphapo 攻擊者或均為北韓駭客組織 Lazarus Group。

分析如下:

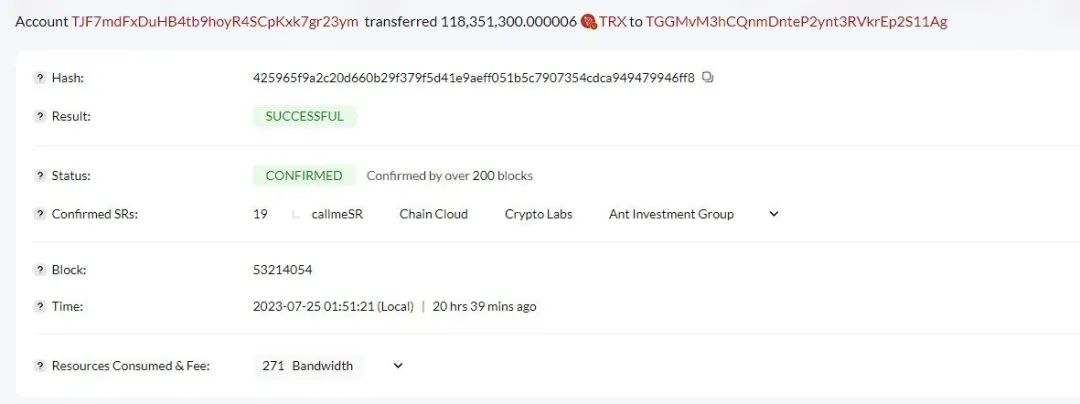

1)位址 TGG... 1Ag 收到了從 TJF... 3ym(與 Alphapo 事件有關)轉移的大量 118,351,300 TRX。

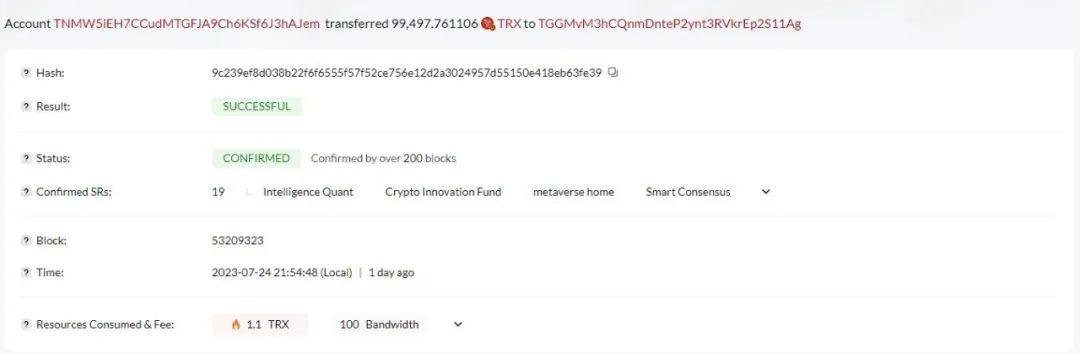

2)TGG... 1Ag 於 7 月 22 日從 Coinspaid 熱錢包收到了資金,通過位址 TNM... Jem 和 TJ6... xuf 流出。

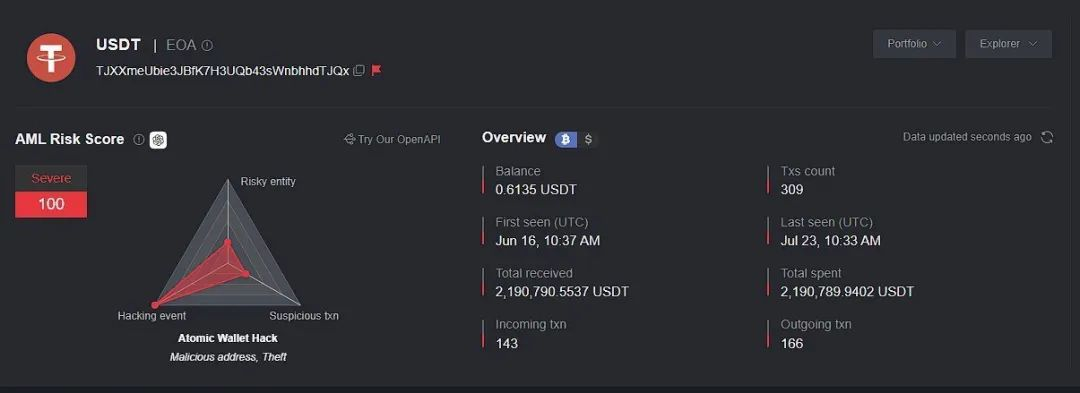

3)TNM... Jem 收到了來自 Atomic Wallet Exploiter 使用的位址 TJX... JQx 的資金(可能與 Lazarus/DPRK 有關)。

总结

本周安全事件的攻擊原因多為閃電貸攻擊。 閃電貸(Flash loan)是一種去中心化金融的創新產品,允許使用者在不提供任何抵押的情況下,在同一筆交易(一個區塊)中完成借款和還款。 由於一筆鏈上交易可以包含多種操作,使得開發者可以在借款和還款間加入其他鏈上操作。 這也導致了閃電貸攻擊的興起。 閃電貸本身的存在是沒有漏洞的,但有心之人將其利用,以極低的成本撬動巨量資金,在多個協定間進行價格操縱或套利,就存在風險。 慢霧安全團隊建議 DeFi 專案方始終保持警惕並定期進行安全審計,跟蹤和解決新的安全威脅和漏洞,最大程度地保護專案和資產安全。

免責聲明:作為區塊鏈資訊平臺,本站所發佈文章僅代表作者及嘉賓個人觀點,與 Web3Caff 立場無關。 本文內容僅用於資訊分享,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。