區塊鏈黑暗森林,如何不被獵殺

封面: Photo by HARALD PLIESSNIG on Unsplash

近期,DEXX 平台錢包被盜事件再一次為加密貨幣領域敲響了警鐘:千萬級美元的資產損失不僅反映了專案方在私鑰管理與平台安全上的疏漏,也暴露了用戶對去中心化金融(DeFi)專案安全性的擔憂。從跨鏈橋、錢包到交易所,駭客攻擊的手段層出不窮,攻擊事件頻繁且造成的影響愈發深遠。透過回顧歷史上典型的駭客事件與攻擊方式,結合律師視角下的合規建議,我們希望能為專案方與用戶提供有效的安全策略,共同在區塊鏈的「黑暗森林」中找到生存與發展的道路。

加密貨幣中常見攻擊方式

1. 橋接攻擊 Bridge Exploits

跨鏈橋:由於每種加密貨幣都存在於自己的區塊鏈上,因此將這些加密貨幣從一個區塊鏈轉移到另一個區塊鏈便涉及到轉移協議,轉移協議就被稱為跨鏈橋。

顧名思義,橋接攻擊是一種加密貨幣交易駭客行動,網路犯罪分子瞄準的是正在不同區塊鏈之間轉移的加密貨幣。雖然這些轉移對於維持加密貨幣的發展勢頭至關重要,但是很容易成為駭客的攻擊目標,例如駭客會在橋接代碼中植入漏洞或使用密碼金鑰。

比較常見的攻擊手法有利用智慧合約漏洞、價格操控、雙花攻擊。智慧合約漏洞:攻擊者透過審查橋接協定的程式碼,發現並利用智慧合約的漏洞,例如錯誤的權限控製或數學計算漏洞。價格操控:利用橋接機制中價格預言機的漏洞,偽造資產價值,進而竊取超額資產。雙花攻擊:透過偽造交易,導致跨鏈橋錯誤地釋放或鎖定資產。

2. 錢包駭客入侵 Wallet Hacks

加密貨幣所有者使用錢包來儲存、管理和轉移自己的加密貨幣。錢包有冷錢包和熱錢包之分,熱錢包始終接入互聯網,因而很容易遭遇加密貨幣交易所駭客入侵。網路犯罪分子可能利用網路漏洞侵入加密錢包,竊取其中的任何加密貨幣。

比較常見的攻擊手法有私鑰竊取、種子短語破解、惡意 DApp。私鑰竊取:透過釣魚攻擊、惡意軟體或社工手段取得使用者的私鑰。種子短語破解:使用暴力破解或已知種子短語資料庫,嘗試進入目標錢包。惡意 DApp:誘導用戶連接到偽造的 DApp,授權轉移其錢包資產。

3. 交易所駭客入侵 Exchange Hacks

一些加密貨幣所有者選擇透過加密貨幣交易所管理自己的加密貨幣。這些交易所本質上是允許用戶交易或儲存加密貨幣的線上平台。由於交易所通常持有大量的加密貨幣,因而是加密貨幣交易所駭客行動的主要目標。駭客實施不同類型的攻擊,例如網路釣魚和社會工程,由此竊取儲存在交易所熱錢包中的貨幣。

比較常見的攻擊手法有熱錢包攻擊、API 濫用、內部勾結。熱錢包攻擊:透過攻擊交易所的線上熱錢包,直接竊取用戶資產。 API 濫用:利用用戶或交易所提供的 API 金鑰,操縱帳戶交易或提幣。內部勾結:透過賄賂或滲透交易所內部員工實施攻擊。

駭客攻擊歷史事件

1.Mt.Gox:4.73 億美元(CEX)

第一次重大加密貨幣駭客攻擊發生在 2011 年,當時加密貨幣交易所 Mt. Gox 失去了 25,000 枚比特幣,價值約 40 萬美元。當時,該加密貨幣交易所處理了近 70% 的比特幣交易。攻擊並未停止,Mt. Gox 在 2014 年再次遭受攻擊。該公司損失了近 65 萬客戶的比特幣和約 10 萬自己的比特幣。當時,這佔所有比特幣的 7%,價值約 4.73 億美元。

根據事後調查,Mt.Gox 的比特幣遺失是由於駭客通過其係統中的安全漏洞,Mt.Gox 系統未能正確地驗證比特幣交易的 ID,這種漏洞允許攻擊者偽造交易記錄,使系統認為交易失敗,進而多次重複提款,持續數年竊取比特幣。另外,Mt.Gox 儲存比特幣的方式也存在缺陷,其過度採用熱錢包儲存、冷錢包資產管理混亂,長期暴露在網路中,成為駭客的攻擊目標。

2.FTX:6 億美元(CEX)

FTX 是一家總部位於巴哈馬的加密貨幣交易所,曾經是全球領先的數位資產交易平台之一。然而,2022 年因財務問題導致破產。在破產事件發生的同時和之後,FTX 經歷了多次駭客攻擊。

2022 年 11 月,加密貨幣產業最具影響力的參與者之一 FTX 宣布破產。在其申請破產的當天,其加密錢包中被盜了超過 6 億美元,攻擊者主要將資產轉移至以太坊網路並轉換為 ETH 和 DAI 等穩定幣。這次攻擊被懷疑與內部人員有關。許多 FTX 錢包持有者報告稱,他們的 FTX.com 和 FTX US 錢包中的餘額為 0 美元。該加密貨幣交易所在其 Telegram 頻道上證實了此次駭客攻擊,並表示:「FTX 已被駭客入侵。FTX 應用程式是惡意軟體。請刪除它們。聊天已開啟。不要造訪 FTX 網站,因為它可能會下載木馬。

FTX 在資金管理和私鑰儲存方面存在嚴重問題。在破產過程中,FTX 未能及時將資產轉移到安全的冷錢包系統,導致部分資產暴露於風險中。攻擊者利用漏洞直接存取 FTX 的熱錢包,並在短時間內迅速轉移了大量資產,並將資金轉移到多個錢包,透過 Tornado Cash 等混幣工具隱藏交易痕跡。

另外,調查顯示,可能有內部人員協助駭客實施攻擊,在公司破產清算期間,內部人員操作或濫用系統權限。

3.Ronin Network :6.25 億美元(Infra、側鏈)

Ronin Network 是專為區塊鏈遊戲設計的高效能側鏈。 Ronin Bridge 被盜事件是加密貨幣史上規模最大的一次駭客攻擊之一,發生於 2022 年 3 月。攻擊者利用了 Ronin 網路的多重簽章驗證系統的漏洞,成功竊取了價值約 6.25 億美元的加密資產(173,600 ETH 和 2,550 萬 USDC)。

Ronin Network 使用了一個 9 個驗證節點的多重簽章機制,規定至少需要 5 個節點簽章才能核准交易。攻擊者透過社交工程和漏洞利用,成功控制了 4 個 Sky Mavis(Ronin 背後開發團隊)驗證節點和 1 個 Axie DAO 節點,滿足了多簽條件。而 Axie DAO 節點的被控制是具有歷史原因的,Sky Mavis 曾經為了提高效率,與 Axie DAO 共享訪問權限,導致 Axie DAO 節點的安全性被削弱,攻擊者通過歷史上的權限配置和漏洞,攻破了 Axie DAO 的節點。

Ronin Bridge 攻擊暴露了中心化驗證機制的風險。事件結束後,Sky Mavis 加強了 Ronin 的安全性,並引入了更多驗證節點以分散風險。

4.Wormhole 蟲洞:3.25 億美元(Infra、Brigde)

Wormhole 是一個去中心化的跨鏈橋,允許用戶在不同區塊鏈之間轉移資產(如以太坊、Solana、Terra 等)。它透過鎖定資產並在目標鏈上鑄造等值的代幣(wrapped tokens)實現資產跨鏈。 Wormhole 被盜事件是區塊鏈橋接領域迄今為止最嚴重的安全事故之一,發生在 2022 年 2 月 2 日,攻擊者利用智慧合約漏洞,盜取了價值 3.22 億美元的加密資產。

Wormhole 攻擊的核心是合約在 Solana 鏈上的驗證漏洞。 Wormhole 使用簽章驗證機制確保跨鏈訊息的真實性,但攻擊者發現了漏洞,可以繞過驗證。攻擊者偽造了一個簽名,證明自己擁有 12 萬枚 ETH 的所有權。利用偽造的簽名,攻擊者成功在 Solana 鏈上鑄造了 12 萬枚假 ETH(Wrapped ETH)。這些假 ETH 被認為是真實資產,攻擊者隨後將其橋接到以太坊鏈,兌換成真實的 ETH,最終盜走了 12 萬枚 ETH,並迅速轉移到不同的錢包和鏈上服務。

5.Slope Wallet:800 萬美元(Wallet、DeFi)

Slope Wallet 被盜事件是 2022 年 Solana 生態發生的重大安全事件,導致數千個用戶錢包被清空(影響範圍包括 Slope Wallet 和部分 Phantom Wallet),損失總額超過 800 萬美元。

Slope Wallet 的攻擊並非直接透過區塊鏈漏洞完成,而是與 Slope Wallet 的私鑰管理方式有關。 Slope Wallet 的行動應用程式被發現將用戶的私鑰和助記詞儲存到一個中心化的遠端伺服器,當用戶創建或匯入錢包時,助記詞被以明文形式發送到伺服器,而這種做法嚴重違反了錢包的安全標準。攻擊者透過侵入或存取該伺服器,獲得了大量用戶的私鑰資訊。

另外,部分 Phantom Wallet 用戶也受影響,可能是因為他們曾使用 Slope Wallet 或導入助記詞到其他錢包,而攻擊者直接利用了助記詞。

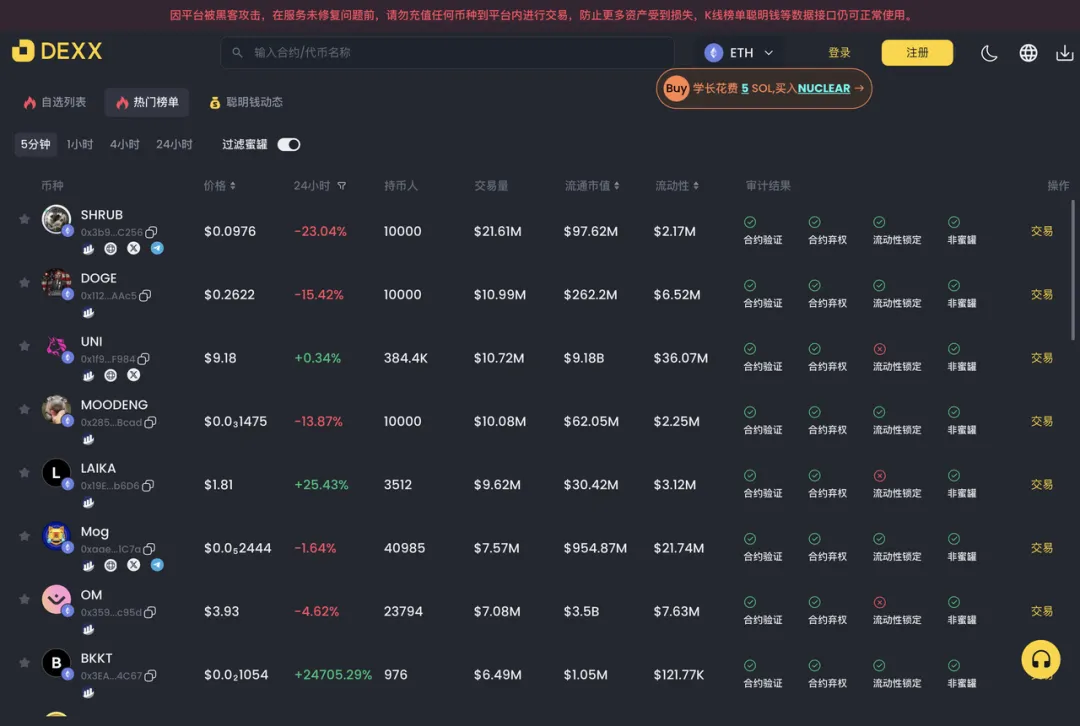

6.DEXX:金額仍在歸集中(Tool、TG Bot)

DEXX 是一個基於區塊鏈技術的去中心化交易平台,主要為加密貨幣用戶提供跨鏈交易和代幣交易工具。其核心功能包括支援 Meme Coin 和其他代幣的交易服務。

事情的起因要從 DEXX 的技術架構說起。雖然對外宣傳是去中心化交易,但實際上,他們為了提高交易速度和減少用戶操作複雜度,採用了中心化私鑰託管的方案。表面上看,用戶的資產在鏈上可查,但背後的私鑰卻掌握在 DEXX 平台的手中——這就像銀行把用戶的金庫鑰匙全揣進自己口袋裡。這意味著,所有使用者的資產一旦託管在平台內,其安全性完全取決於 DEXX 的內部安全措施。而這次,DEXX 顯然沒能守住自家大門。

這次事件的直接導火線,是平台伺服器遭到駭客攻擊。據業內人士透露,駭客透過社交工程和內部漏洞,取得了 DEXX 的後台權限,進而直接竊取了存放在伺服器上的私鑰。

此外,硬體錢包廠商 OneKey 的調查指出,DEXX 平台可能存在洩漏用戶敏感資料(如剪貼簿內容)的情況,這些資料可能會被駭客利用來取得錢包憑證或私鑰。

中心化系統與去中心化系統風險分析及因應措施啟示

根據歷史駭客攻擊案例的教訓,無論是中心化或去中心化的驗證機制,都無法避免風險的存在,但其表現形式和應對策略各有不同。

中心化系統的主要風險

1. 私鑰管理不善:平台的私鑰洩漏是中心化系統最常見的安全問題,例如 Mt.Gox 和 FTX 的事件中,由於對私鑰缺乏有效的管理或儲存方案,直接導致了巨額資產的丟失。

2. 熱錢包的攻擊:許多交易所將大部分資產儲存在線上熱錢包中以便處理交易,這也成為駭客的主要攻擊目標,例如 Bitfinex 熱錢包被攻擊的案例。

3. 驗證節點被控制:中心化系統依賴少量關鍵節點,這些節點一旦被攻擊者控制,可能會篡改交易記錄或直接造成資產損失。

解決方案:專案方需在中心化系統中實施更嚴格的內控措施,例如:多簽機制:透過多重簽章或門限簽章分散關鍵資產的控制權,減少單點失效的風險。冷熱錢包分離:大部分資產應存放在離線冷錢包中,並設定嚴格的資產調動審批流程。節點分佈最佳化:提升驗證節點的數量和分佈多樣性,降低節點被控制的風險。

去中心化系統的主要風險

1. 智慧合約漏洞:許多去中心化協定(如 Wormhole 和 Ronin Network)因智慧合約的程式碼漏洞導致駭客利用可執行合約,造成巨額資產損失。

2. 偽造交易與雙花攻擊:攻擊者透過偽造跨鏈交易或惡意利用共識機制的漏洞,在鏈間實現雙花攻擊,竊取用戶資產。

解決方案:去中心化系統需要更多的技術保障:智慧合約審計:跨鏈橋、DEX 等高風險專案需進行多輪獨立的智慧合約安全審計,及時修復潛在漏洞。限額機制:對跨鏈交易或大額交易設定每日限額,避免一次性損失過大。即時監控與緊急應變:透過鏈上監控工具偵測異常交易,快速啟動應急計劃,凍結可能被盜資產。

律師建議

專案方:針對性地強化安全管理

不同專案的風險控制重點也會不同。不同專案類型面臨的風險點各有側重,因此風險控制的合規也需針對性展開。

- 跨鏈橋專案應重點關注其連接多個區塊鏈的特殊架構所帶來的合約漏洞和驗證機制失效風險。專案方需實施多層次的安全策略,如採用門限簽名技術、分散驗證節點的控制權,防止單點故障;同時,透過跨鏈限額策略限制每日或每筆交易的資產規模,減少潛在損失。此外,定期進行智慧合約安全審計,優化程式碼可靠性也是防控駭客攻擊的關鍵。

- 錢包專案的核心在於用戶私鑰的安全管理。為了提高用戶資產安全性,建議提供對硬體錢包的支持,以實現私鑰的離線隔離,並防範惡意軟體攻擊。同時,平台需加強對使用者的操作指引,提醒使用者謹慎管理權限,避免與不可信的去中心化應用(DApp)授權交互,從源頭降低風險。

- 交易所專案由於兼具資產儲存及交易中介角色,需重點優化託管機制。嚴格執行冷熱錢包分離策略,將大部分資產儲存於冷錢包以規避線上攻擊;同時,提升託管流程的透明度,並在平台內建構全面的資金流動監控體系,確保資產安全性。此外,交易所需設立充足的風險準備金,以便在突發事件中及時彌補用戶損失,維持市場信心。

透過針對性地優化不同類型專案的安全策略,不僅能增強系統的抗風險能力,還能提升使用者的信任與使用體驗,為區塊鏈生態的永續發展奠定基礎。

個人:承擔起保護自身財產的責任

在參與區塊鏈生態時,個人應認識到無論是依賴中心化託管平台,還是完全信任去中心化智能合約,都可能存在安全風險。因此,使用者需要主動承擔起保護自身數位資產的責任,並採取多層次的防護措施以降低風險。

- 首先,私鑰管理是安全的核心。個人應優先選擇硬體錢包或離線儲存的方式保存私鑰,這種實體隔離的方式能夠有效防止網路攻擊。此外,私鑰儲存的位置應盡量避免與連網裝置接觸,確保不受惡意軟體或駭客的威脅。

- 其次,警惕常見網路攻擊手段。用戶在訪問任何區塊鏈平台或應用程式時,應保持高度警惕,避免點擊來源不明的連結或安裝未經驗證的錢包應用,以防止陷入釣魚攻擊。下載錢包或交易所應用程式時,應透過官方網站或可信任平台獲取,確保其來源可靠。

- 第三,管理與審查授權。許多區塊鏈錢包或去中心化應用程式(DApp)會要求用戶授權存取資產。個人需要定期檢查錢包的授權記錄,及時移除那些不必要或不可信的存取權限,以防止因過度授權而導致的資產損失。

- 最後,選擇信譽良好的平台和項目進行交易。用戶在選擇交易所、跨鏈橋、DApp 等區塊鏈服務時,應優先考慮經過廣泛認可、有良好安全記錄的項目。同時,避免參與高風險或尚未被充分審計的小眾項目,盡量選擇公開透明、有完整審計報告的平台進行操作。

透過以上措施,個人能夠在區塊鏈複雜的生態中提升資產安全性,降低被攻擊或詐欺的可能性。

區塊鏈世界像是一個沒有規則的 “黑暗森林”,安全事件頻繁。

在這樣的環境中,專案方與使用者都應具備前瞻性的安全意識與防護能力,做到技術、合規與實踐相結合,保護自己不被 “獵殺”,方能走得更遠。

免責聲明:作為區塊鏈資訊平台,本站所發布文章僅代表作者及來賓個人觀點,與 Web3Caff 立場無關。文章內的資訊僅供參考,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。