了解 TON 生態的釣魚套路

作者: Beosin

隨著 TON 生態的快速發展,越來越多的用戶開始進入 TON 生態。在此背景下,許多駭客早已伺機而動,利用 TON 整合先進的詐騙偵測工具的時間窗口,部署各種釣魚網站,實施詐欺行為,這種現像日漸猖獗。這不僅對使用者的資產安全構成了嚴重威脅,也對整個 TON 生態的健康發展帶來了負面影響。

身為 TON 生態的安全合作夥伴,針對此類安全風險,Beosin 整理了三種典型的釣魚攻擊案例,包含錢包釣魚、網站釣魚、中心化工具釣魚,並為用戶提供相對應的預防措施,幫助大家安全地交互 TON 生態項目。

一、 錢包中的釣魚風險

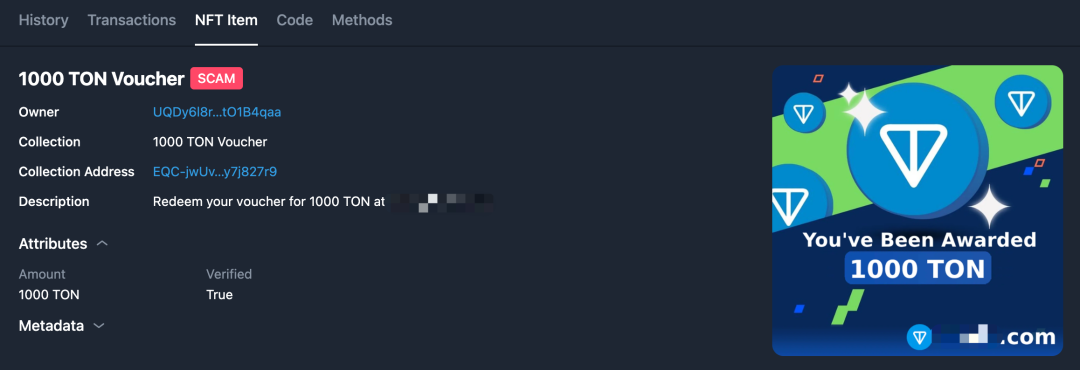

1. NFT 釣魚

在用戶參與 TON 生態互動中,用戶經常會在錢包中收到 NFT。不明來源的 NFT 通常是由駭客發送的:

除了 NFT 的名字具有誘騙性外,用戶在查看 NFT 內容時,有可能會造訪駭客事先準備好的釣魚網站,從而受到釣魚攻擊。

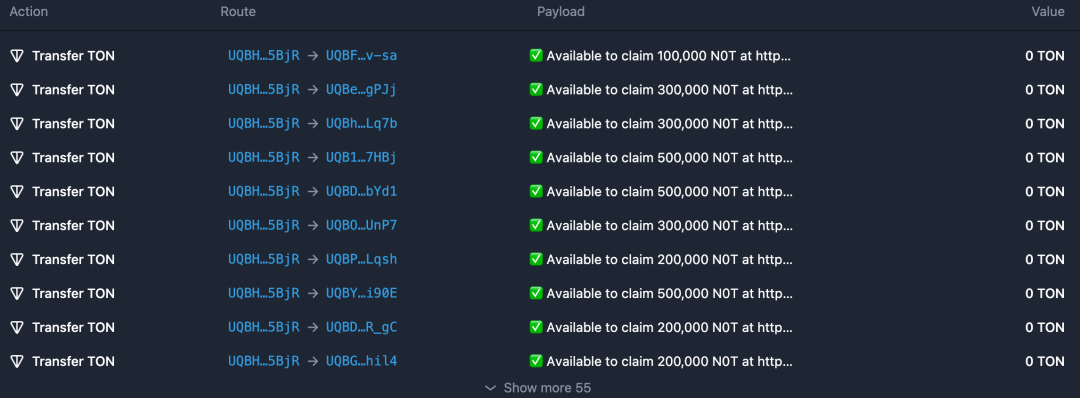

2. 零轉帳釣魚

在 TON 網路中,零轉帳釣魚十分猖獗。駭客透過零轉帳向用戶錢包發送釣魚網站訊息,用戶在查看其交易活動時可能會上當受騙:

為避免以上釣魚攻擊,Beosin 建議使用者:

1. 保持警惕,對於收到的任何 NFT 和連結都應該先確認來源,不要輕易訪問其網站並連結錢包或是直接輸入助記詞。

2. 選擇 TonKeeper、MyTonWallet 等支持識別可疑交易和 NFT 的錢包。用戶有機會在第一時間發現釣魚騙局,避免資產損失。

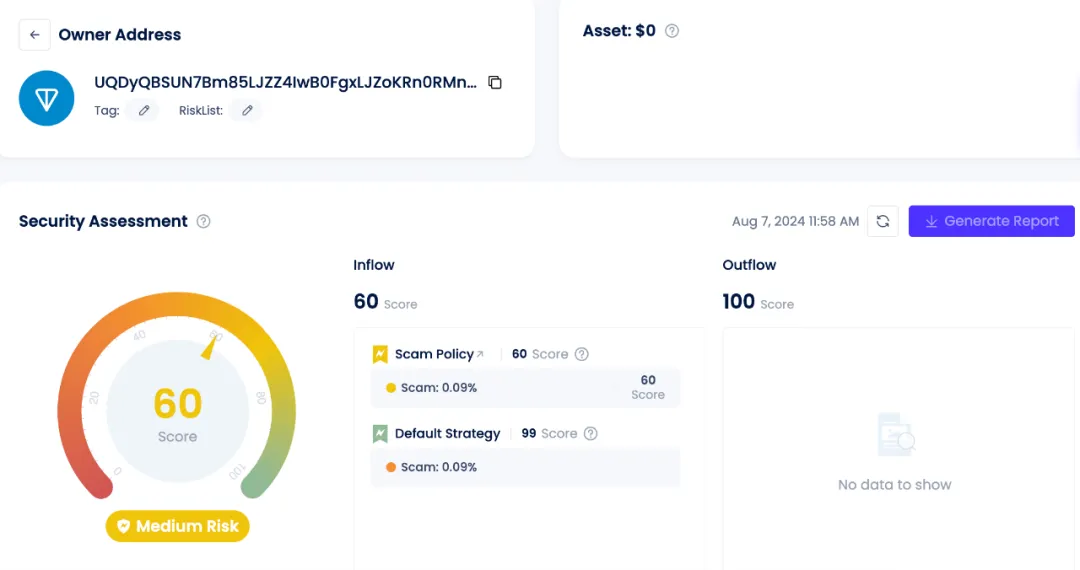

3. 在嘗試轉帳給其它地址時,可以先使用 KYT 工具查詢收款地址風險。目前 Beosin KYT 已支援 TON 網絡,自動識別 TON 網路中的中高風險位址:

二、被誤解的 Comment 字段

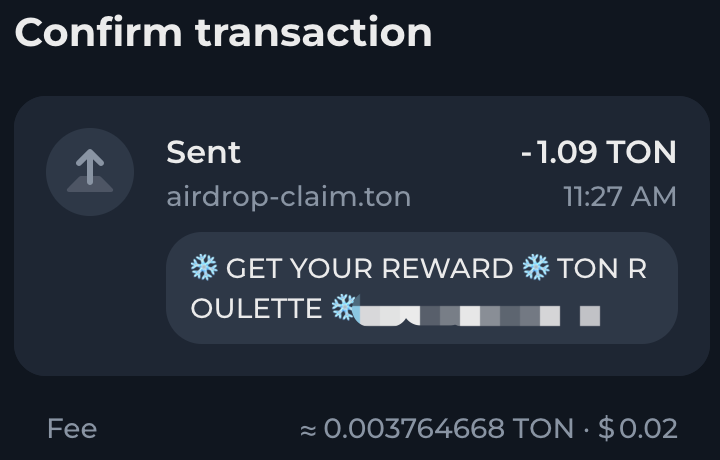

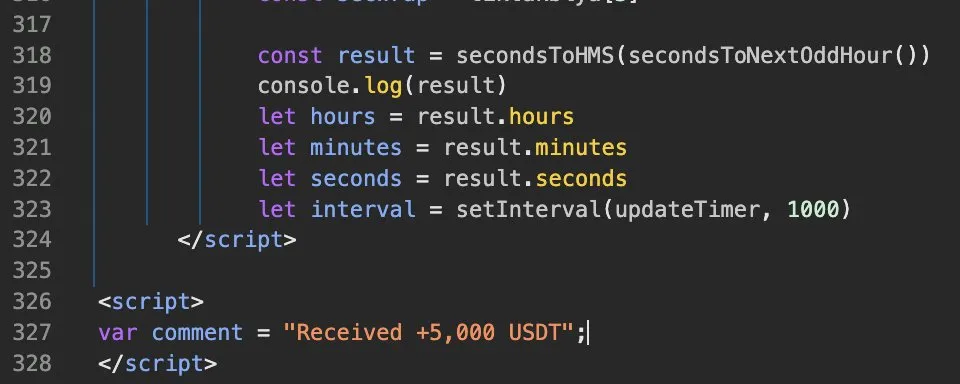

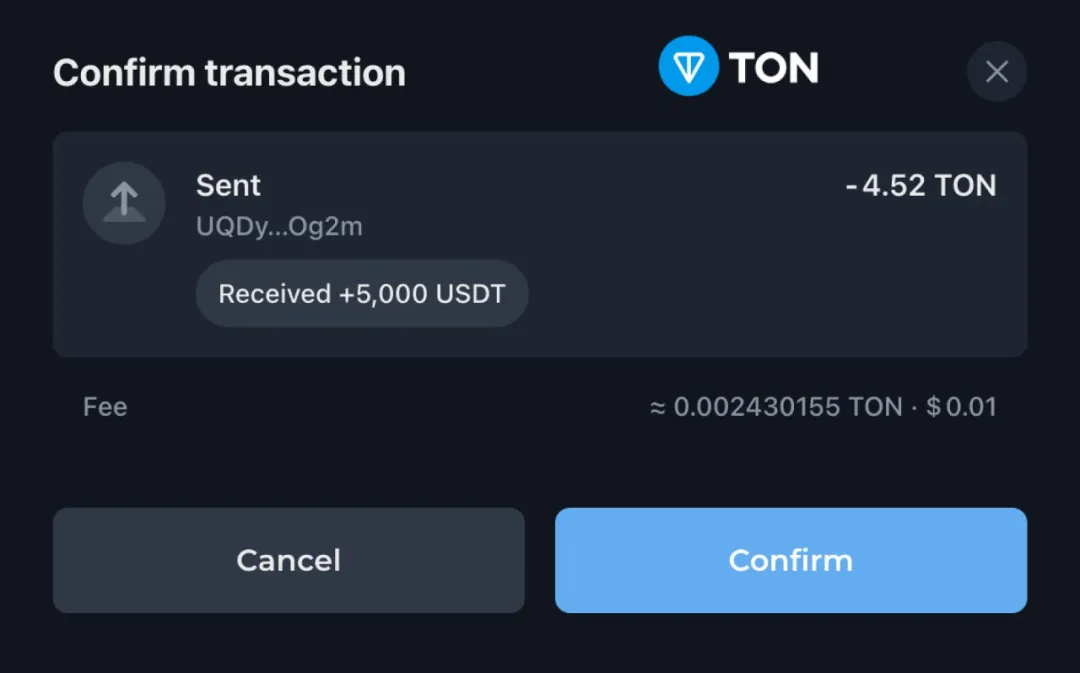

由於 TON 網路中的 Jetton 代幣並沒有類似 ERC20 代幣的授權功能,因此用戶在釣魚網站中連結 TON 的錢包後,駭客通常是直接發起轉帳請求,將用戶錢包中的代幣轉移至駭客地址。如下圖所示:

在交易請求中,駭客會利用 Comment 欄位誤導用戶以為自己在獲取獎勵或是領取代幣,從而確認釣魚交易,造成損失。

以 Scam Sniffer 發現的這起釣魚事件為例,駭客將 Comment 欄位內容設定為「Received +5,000 USDT」。

用戶看到的交易請求如下圖所示,非常容易誤以為完成這筆交易後就可以收到 5000 USDT,從而著急確認交易。實際上這筆交易是將受害者錢包中的 4.52 個 TON 轉移到駭客的地址中。

使用者需注意 Comment 欄位主要用於留言、位址識別,並不代表交易結果。因為 Comment 欄位的內容可以由發起交易的人任意設定,請不要相信 Comment 欄位中的任何內容。

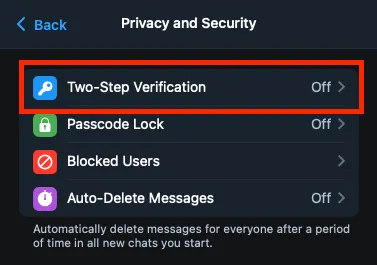

三、中心化風險

TON 生態小遊戲的火熱和 TG Bot 的便利性讓更多用戶選擇直接使用 Telegram 及 Wallet 錢包,而非自託管的其它錢包去參與到玩遊戲、交易的過程中。如果用戶的 Telegram 帳號被盜,那麼 Wallet 錢包中的資產也會被駭客控制。使用者需開啟 Telegram 的二步驟驗證提高其帳號的安全性。

儘管現在的小遊戲和 TG Bot 如雨後春筍般誕生,但大部分的應用多專注於功能性的實現,而對於安全的考慮仍然存在一些缺漏。例如直接讓用戶匯入私鑰或是為用戶建立新的錢包。這些操作讓這些應用實質上掌握了使用者的全部資產,容易出現 Rug 等中心化風險。

總結

在深入了解了 TON 生態的釣魚手段和風險之後,我們可以發現,TON 生態儘管充滿了前景與可能性,但也伴隨著許多風險與安全挑戰。用戶必須對持有的資產保持高度的警惕和謹慎。從選擇安全性更高的錢包、使用地址風險分析工具,到提高自身反釣魚意識,這些預防措施能夠在很大程度上降低風險,並保護用戶的資產安全。我們鼓勵所有使用者在參與 TON 生態專案互動時保持謹慎,在 Web3 的世界中,安全永遠是第一位的。

免責聲明:作為區塊鏈資訊平台,本站所發布文章僅代表作者及來賓個人觀點,與 Web3Caff 立場無關。文章內的資訊僅供參考,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。