主页为何频频出现高仿空投申领链接?

作者:Bitrace

随着空投季的到来,一些 Web3 用户迎来了黄金丰收时刻,与此同时,他们却也成为了加密黑暗森林中犯罪团伙的一大猎物。Bitrace 注意到一些不法分子利用高仿推特账号进行钓鱼诈骗的现象,他们在官方推特账号的评论区大量发布虚假的空投申领链接,诱使用户点击并尝试领取代币,用户一旦疏忽大意,就可能遭受资金损失。

在这一背景下,“高仿推特号钓鱼骗局” 作为一种极具代表性的社媒平台钓鱼产业化犯罪行为,凭借其高度组织化、规模化运作的特性,对用户的资金安全构成了严重威胁。

推特已成为诈骗活动新阵地

数月来,Bitrace 收到了若干名受害人的求助,他们点击推特上的「空投申领链接」后被盗币,而这些链接实则是由 Etherfi、Tabi、Zeta、Savm 等项目高仿号发布的钓鱼链接。

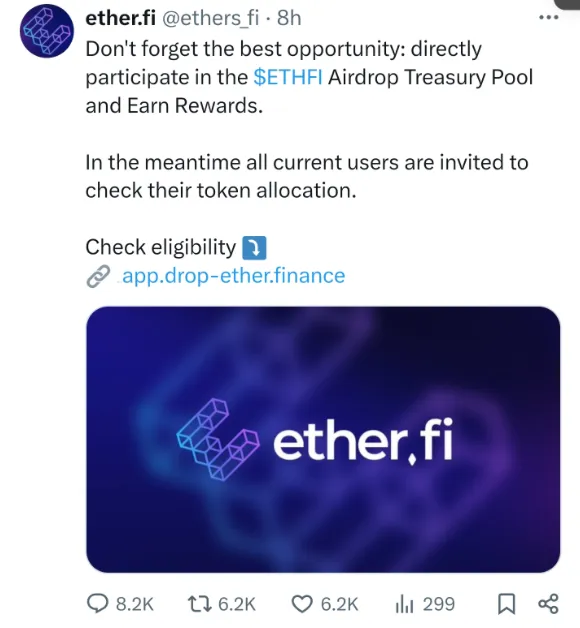

以其中一名 Etherfi 高仿号受害人的案件为例。3 月 15 日,ether.fi 宣布其代币将上线 Binance、OKX 等知名交易所。但直到 3 月 18 日,项目才公布官方的空投查询链接。不法分子钻了为期 3 天的空档,在推特大肆传播虚假 $ETHFI 的申领链接,导致受害人误以为真,点击钓鱼链接交互后被骗取授权,丢失 136.2 枚 ETH。现该钓鱼网页已无法打开,且高仿账户也消失无踪。(真账号为 @ether_fi,下图假账号为 @ethers_fi)

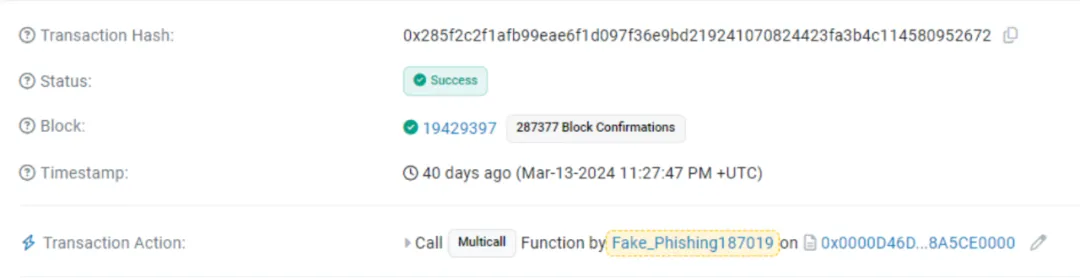

Bitrace 技术小组对若干此类案件受害人地址进行溯源追踪后发现,案件中多起授权钓鱼盗币的攻击者(spender)地址均为 0x0000db5c8B030ae20308ac975898E09741e70000,已被标记为 Inferno Drainer。

高仿号骗局产业化

实际上,高仿账号骗局已然成为一条井然有序的黑色产业链。从 “加密货币” 相关推特账户的买卖、推文定向推送、矩阵大面积铺陈、钓鱼网站的生成,高仿号诈骗不仅具有了明确的运作流程,还具有第三方接受加密货币支付相关服务的匿名场景。

1. Crypto Related 账户购买

知名项目方具有大量粉丝、账号蓝标认证,因此高仿账号也需要向此靠拢。诈骗分子首先购买符合上述条件的优质推特账户,复刻官方账号的头像、简介,换上相差无几的 ID ,一个极具迷惑性的高仿账号就制作完毕了。

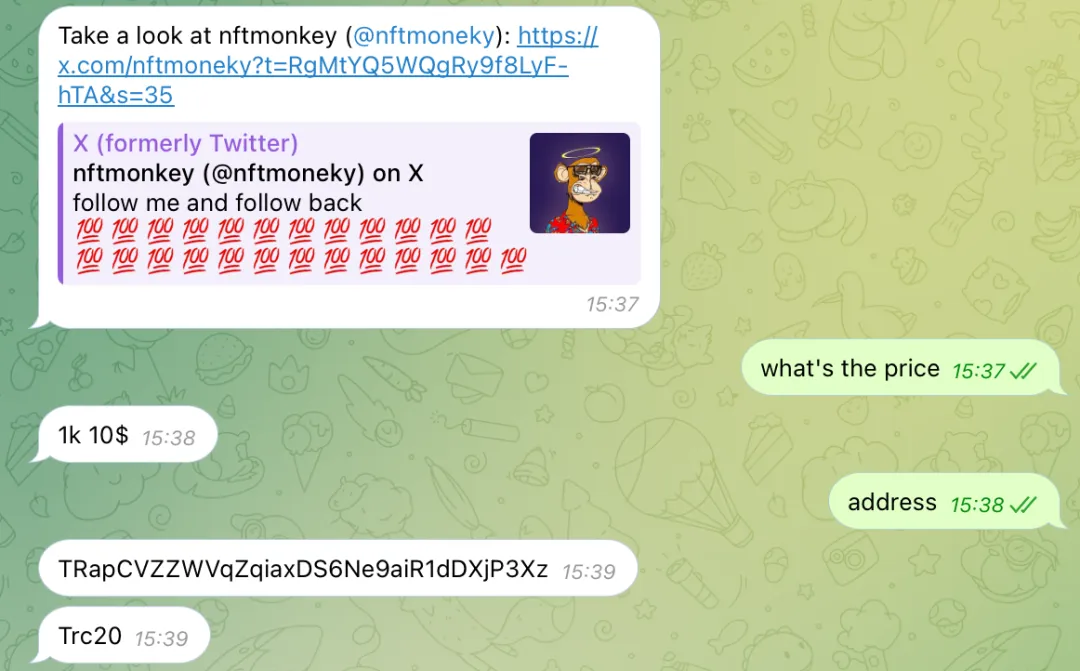

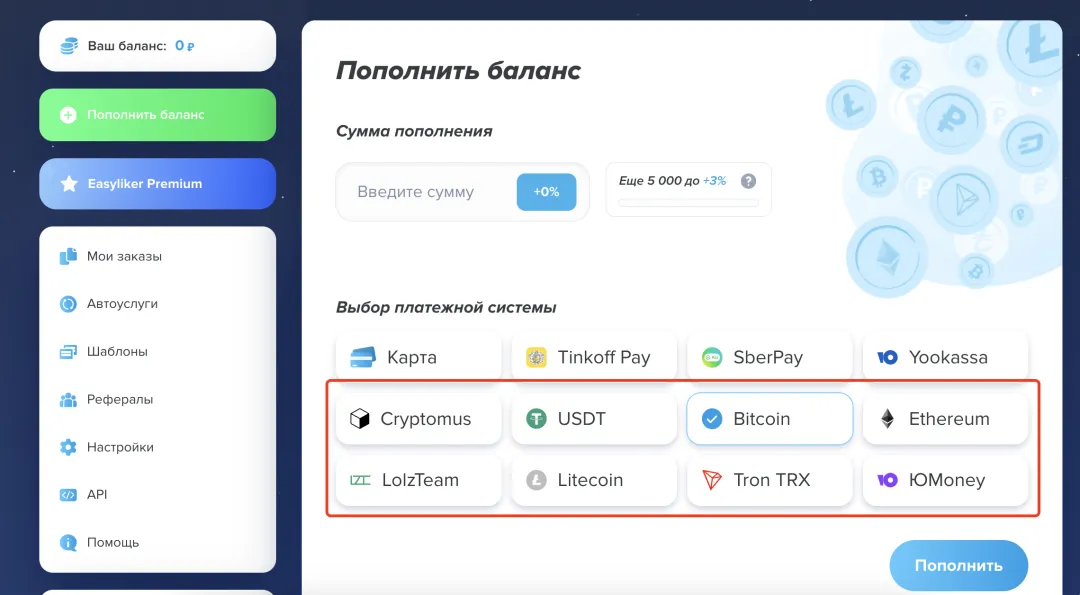

Bitrace 试着在 TG 输入 “Twitter account” 等关键词,找到了大量推特账户买卖群组,与多家沟通后发现,卖家均要求加密货币付款。对方主动提供的交易账号多数与加密货币行业相关,具有一定的日活和粉丝基础。

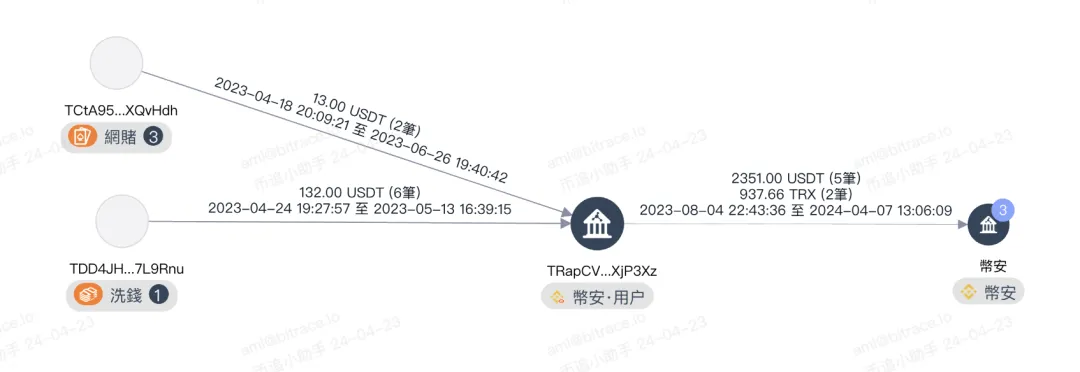

根据卖家提供的收款地址 TRapCVZZWVqZqiaxDS6Ne9aiR1dDXjP3Xz ,我们发现该地址曾多次与被标记为 “洗钱、网赌” 的高风险资金相关地址产生交易,而这只是冰山一角。买卖推特账户看似无害,实则便利了不法分子展开诈骗行动。为何专门培养 Crypto Related 推特账户进行售卖,卖出的账户被用在何处,卖方难道真的毫无察觉?

2. 多号铺陈钓鱼链接

推特等社媒平台存在非常成熟清晰的内容推荐机制,通过对这类规则进行利用,欺诈团伙将能够有效将欺诈信息推送到目标受众的时间线:

常用手段是评论区刷量,高仿号在官方推特账号推文下发布虚假空投申领链接,并通过话术模仿与机器人刷点赞、转发、回复量的方式,骗取受害人信任点击,并最终非法获取代币授权。

许多受害人会被欺诈评论的交互量所迷惑,实际上这类刷量服务已经非常泛滥,是黑灰产普遍利用的工具之一。

另一个常用手段是 KOC 小号关键词污染,欺诈者以 “检查资格、申领空投、免费铸造 NFT” 等诱人宣传话术组成内容,并结合特定区块链协议的欺诈链接发布推文,当潜在受害人搜索协议名称+特定关键词时,推特就会有较大可能展现欺诈账户的推文,进而对普通投资者构成威胁。

3. 购买推文推广服务除了以上利用平台推荐机制的钓鱼手段,推特、谷歌等社媒平台实质上也参与了作恶——在付费推广环节未能对欺诈信息进行过滤,导致为钓鱼链接提供了付费推广。

例如 Bitrace 发现,早前 Solana 知名期权项目 $PRCL 即将空投的消息一经发布,就有大批推特蓝标矩阵开始发布钓鱼链接,并购买推特的推广服务展开多号的大面积铺陈,大量相同文案、相同配图的钓鱼推文被高密度推送给特定群体的时间线。

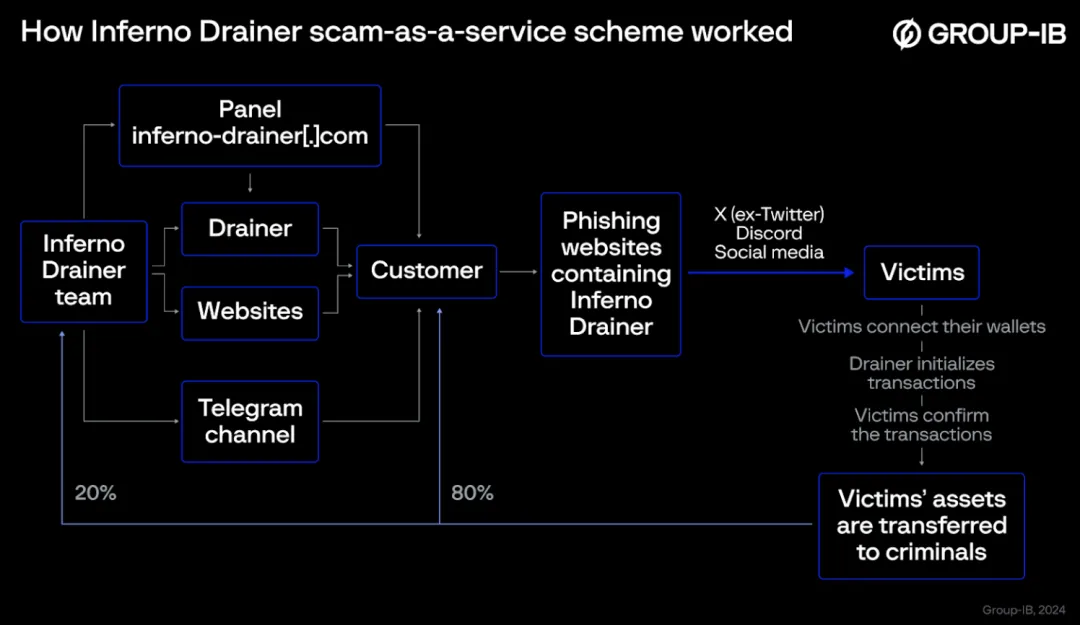

4. 来自知名欺诈团体 Inferno Drainer 的技术支持在上文提及的案例中,多数被盗资金最终流向了被标记为 Inferno Drainer 的地址。Inferno Drainer 是一种恶意软件,专门设计用来非法清空或 “排空” 加密货币钱包。这种软件被其开发者提供出租,意味着任何人付费使用该恶意工具。

开发者提供给诈骗分子需要的钓鱼网站以支持其诈骗活动,一旦受害者扫描钓鱼网站上的二维码并连接钱包,Inferno Drainer 就会检查并定位钱包中最有价值且易于转移的资产,启动一个恶意交易。受害者确认这些交易后,资产便转移到犯罪分子的账户中。被盗资产的 20% 归 Inferno Drainer 的开发者所有,而 80% 则归诈骗分子所有。

知名安全从业者 Cos 余弦曾介绍过 Inferno Drainer ——“自己做的大恶绝对跳出来承认,这样才能吸引更多钓鱼运营方来狼狈为奸”。犯罪分子不仅不以诈骗为耻,反而将其作为吸引更多的「运营方」加入其行列的策略,以扩大犯罪网络,增加犯罪活动的数量和规模,令人咋舌。

应对措施

作为 Web3 用户获取第一手信息的渠道——推特,已然被不法分子污化。网上冲浪需谨慎,点击链接需三思,Bitrace 提醒您:

- 对社媒的基本机制有所了解。牢记官方账号的 ID(唯一且仅有),这是高仿号无法复刻的。将账号下的共同 Follower 数量多少作为辨别真假账号的重要依据,官方账号往往会被大量好友一同关注。

- 多渠道验证链接真实性。项目方一旦发布 “空投资格查询、空投申领” 等重大信息,不仅会通过推特发布消息,还会在如 Discord、Telegram、第三方媒体等其他渠道发布信息。因此,用户可以通过多渠道锁定真实的空投链接。

- 识别钱包插件的弹窗内容。如果无法确定交易背后的细节,就不要轻易签署交易。

- 慎点 Thread 长文的评论区。官推的评论区有流量且自带诈骗分子的目标群体,往往是钓鱼链接最猖獗的地方。项目方也意识到这一问题,纷纷在推文结束后加上封条,以提示用户谨防被骗。

加密货币网络犯罪在产业化浪潮下变得愈发组织有序,不仅损害了用户的利益,也有损整个加密货币行业的健康发展。如果您不幸遭受损失,可以随时联系我们获取帮助。

免责声明:作为区块链信息平台,本站所发布文章仅代表作者及嘉宾个人观点,与 Web3Caff 立场无关。文章内的信息仅供参考,均不构成任何投资建议及要约,并请您遵守所在国家或地区的相关法律法规。