Beosin 安全團隊建議:初始化配置時進行嚴格檢查。

封面: Yearn Finance

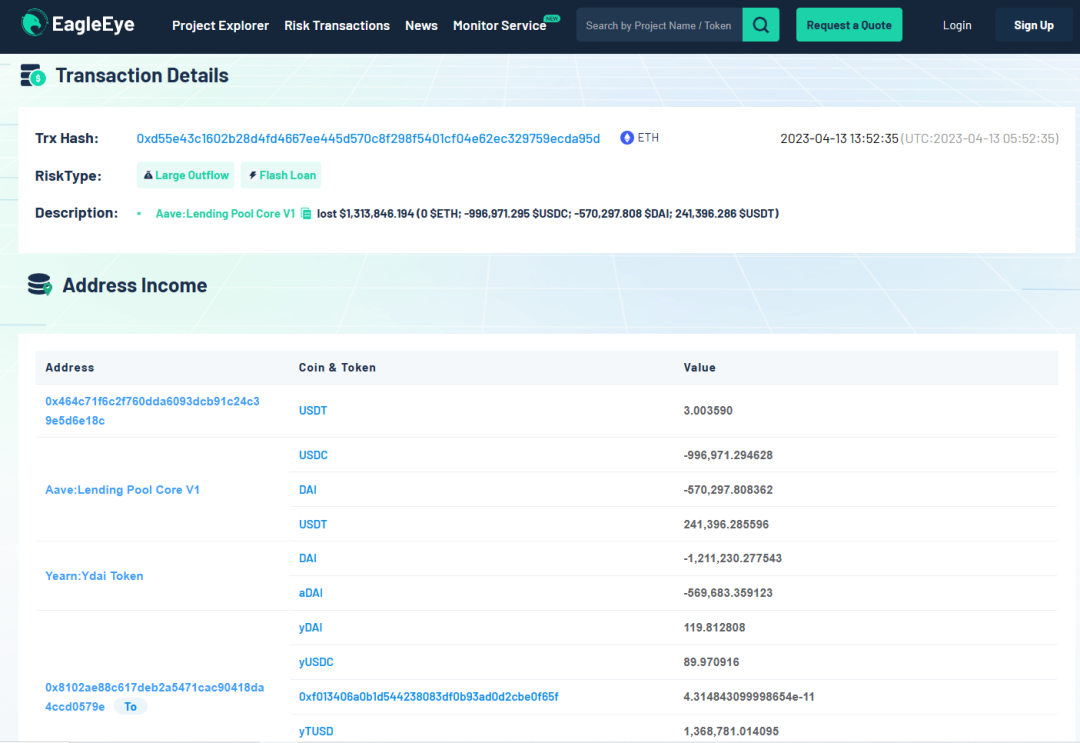

2023 年 4 月 13 日,據 Beosin-Eagle Eye 態勢感知平臺消息,Yearn Finance 的 yusdt 合約遭受駭客閃電貸攻擊,駭客獲利超 1000 萬美元。

關於本次事件,Beosin 安全團隊在白天已將簡析以快訊的形式分享給大家,現在我們再將長文分享如下:

事件相關信息

攻擊交易

0xd55e43c1602b28d4fd4667ee445d570c8f298f5401cf04e62ec329759ecda95d

0x8db0ef33024c47200d47d8e97b0fcfc4b51de1820dfb4e911f0e3fb0a4053138

0xee6ac7e16ec8cb0a70e6bae058597b11ec2c764601b4cb024dec28d766fe88b2

攻擊者位址

0x5bac20beef31d0eccb369a33514831ed8e9cdfe0

0x16Af29b7eFbf019ef30aae9023A5140c012374A5

攻擊合約

0x8102ae88c617deb2a5471cac90418da4ccd0579e

攻击流程

下面以 0xd55e43c1602b28d4fd4667ee445d570c8f298f5401cf04e62ec329759ecda95d 为例进行分析。

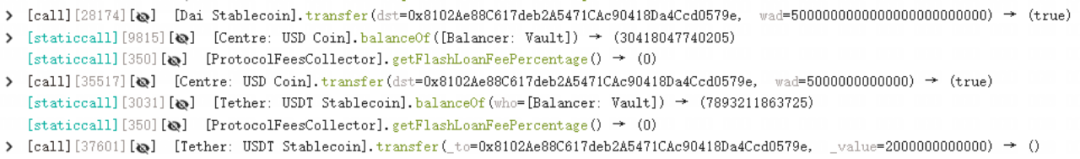

1. 攻击者首先通过闪电贷借出了 500 万 Maker: Dai Stablecoin、500 万 USD 以及 200 万 Tether: USDT Stablecoin 作为攻击本金。

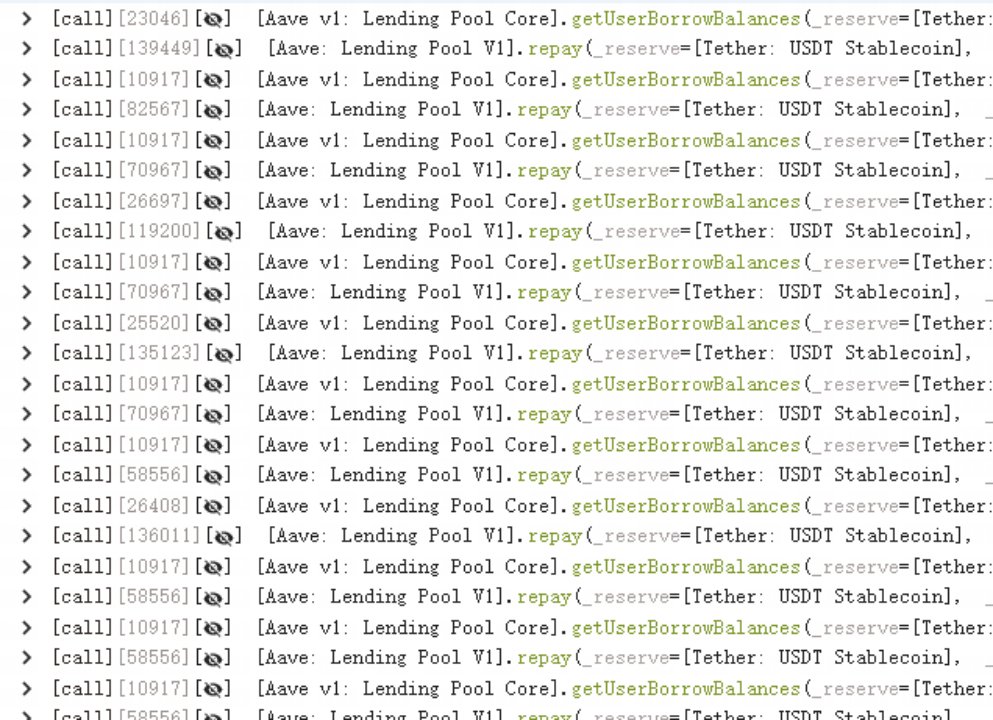

2. 攻击者调用 aave 池子合约的 repay 函数偿还其他人的欠款,这一步是为了将 aave 池子抵押收益降低,从而降低 yearn:yUSDT Token 合约中 aave 池子的优先级(yearn: yUSDT Token 合约会根据收益情况判断将资金投入哪个池子)。

2. 攻击者调用 aave 池子合约的 repay 函数偿还其他人的欠款,这一步是为了将 aave 池子抵押收益降低,从而降低 yearn:yUSDT Token 合约中 aave 池子的优先级(yearn: yUSDT Token 合约会根据收益情况判断将资金投入哪个池子)。

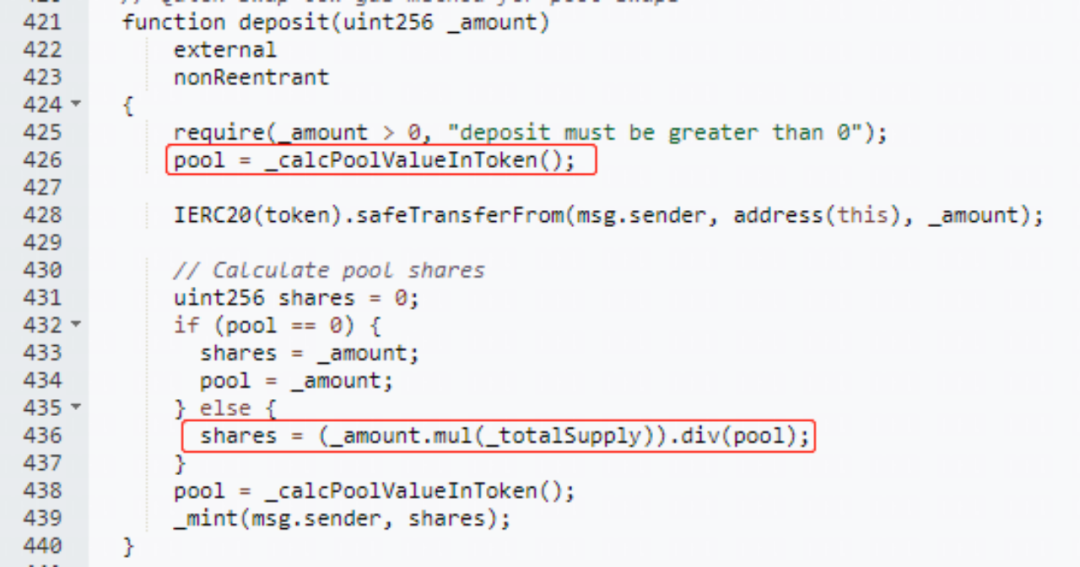

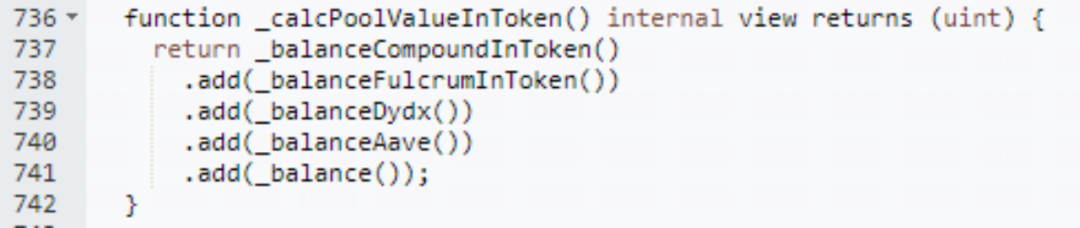

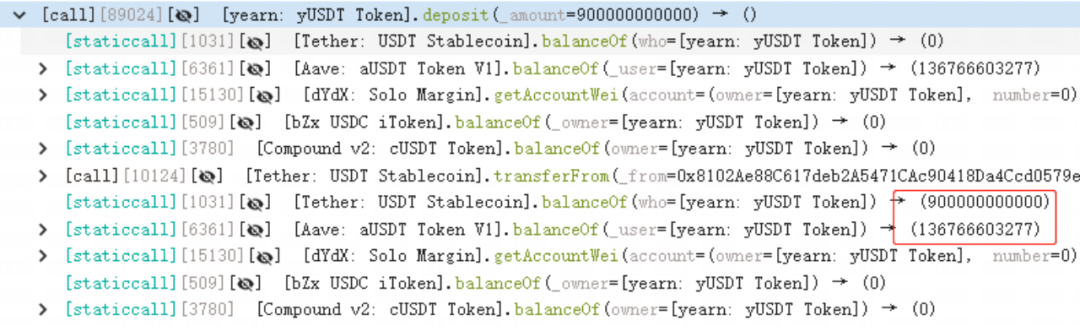

3. 接着攻击者调用 yearn: yUSDT Token 合约的 deposit 函数质押了 90 万 Tether: USDT Stablecoin,该函数会根据质押量为调用者铸相关数量的 yUSDT,计算方式与池子中各种代币余额有关,如下图,此时为攻击者铸了 82 万的 yUSDT。

4. 此时,合约中有 90 万 Tether: USDT Stablecoin 与 13 万 Aave: aUSDT Token V1

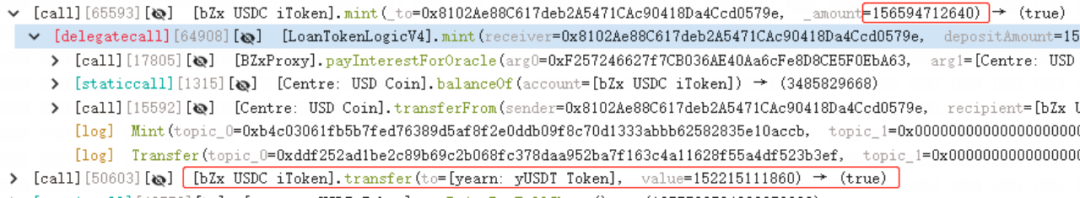

5. 接下来攻击者使用 15 万 USD 兑换了 15 万的 bZx USDC iToken,并将其发送给了 yearn: yUSDT Token 合约,此时,合约中有 118 万的资金,攻击者拥有 90/103 的份额,也就是能提取 103 万资金。

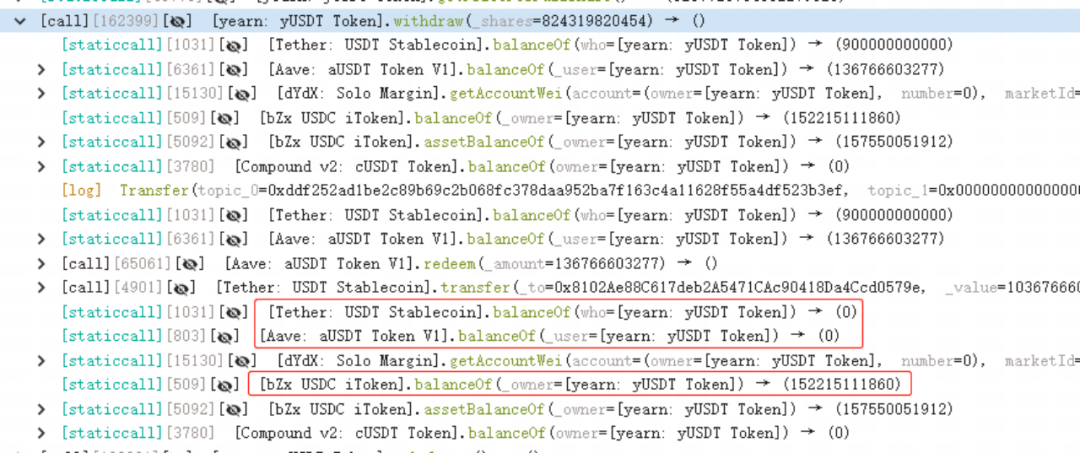

6. 随后,攻击者调用 yearn: yUSDT Token 合约的 withdraw 函数提取质押资金,此时合约中仅有攻击者之前质押的 90 万 Tether: USDT Stablecoin、初始的 13 万 Aave: aUSDT Token V1 以及攻击者转入的 15 万 bZx USDC iToken,而如果一个池子中代币不足的话,会按顺序提取后续池子的代币,此时攻击者将 90 万 Tether: USDT Stablecoin 以及 13 万 Aave: aUSDT Token V1 全部提取出来,经过本次操作,合约中仅有 15 万 bZx USDC iToken。

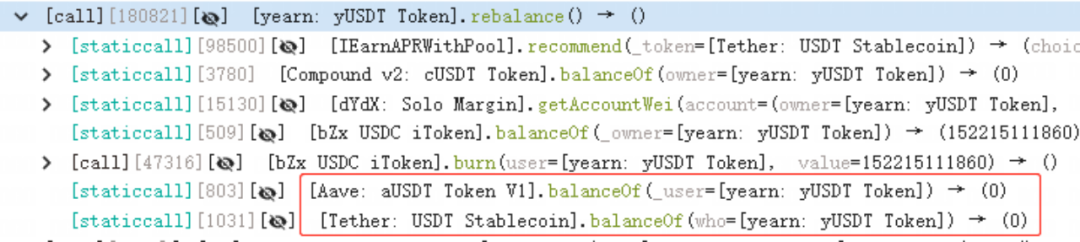

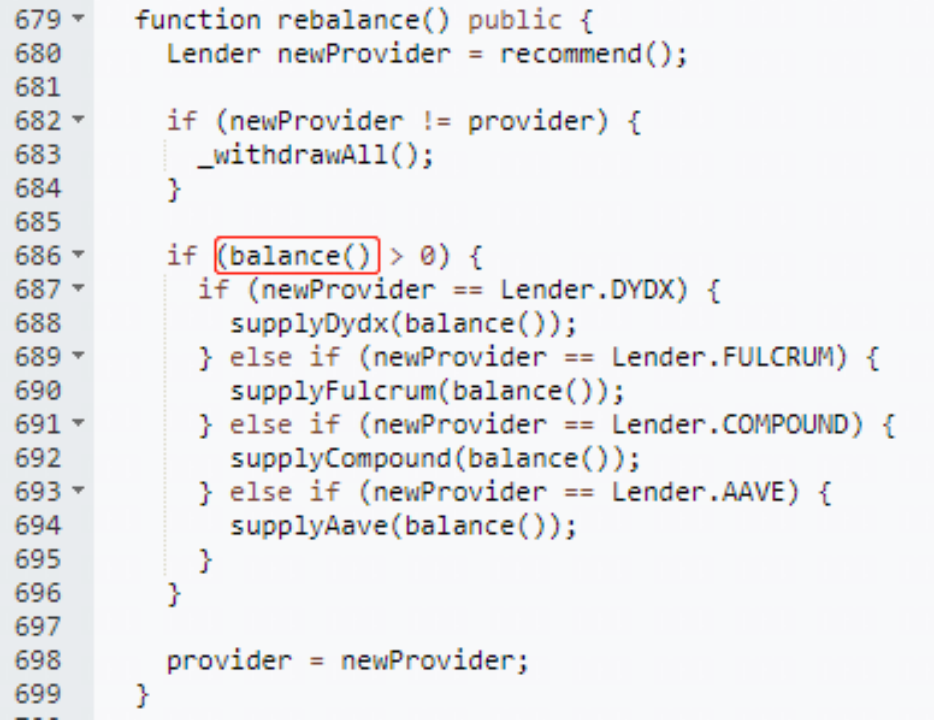

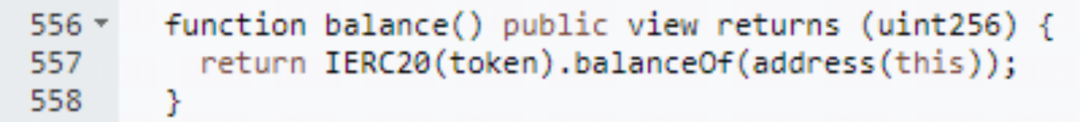

7. 随后,攻击者调用 yearn: yUSDT Token 合约的 rebalance 函数,该函数会将当前池子的代币提取出来,并质押到另一个收益更高的池子中,由于第 2 步操作,合约会将 USDT 和 USDC 提取出来,添加到收益更高的池子中,但当前合约仅有 bZx USDC iToken,也只能提取出 USDC,提取出来后将复投到其他 USDT 池子,此时复投将跳过。

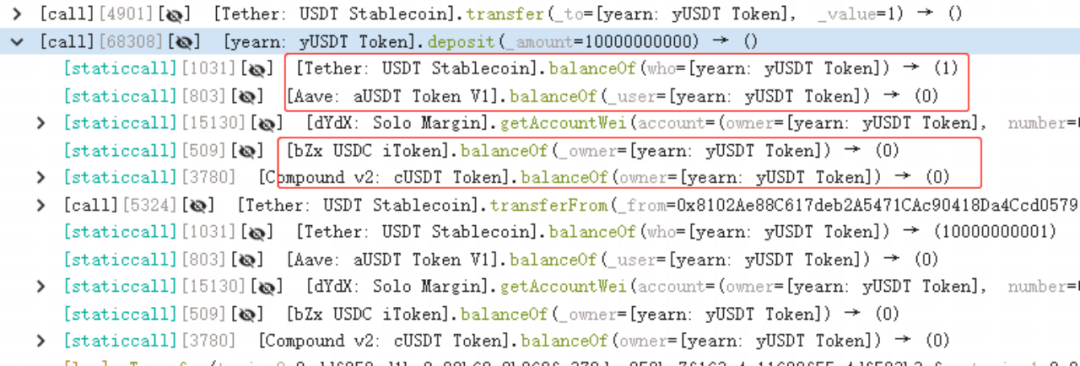

8. 攻击者向池子中转入 1 单位的 Tether: USDT Stablecoin,并再次调用 yearn: yUSDT Token 合约的 deposit 函数质押了 1 万 Tether: USDT Stablecoin,由于第 7 步的操作,合约已经将所有池子中的资金全部取出来了,并且没办法添加到新池子中,导致 pool 这个变量计算出来就是攻击者向其中打入的 1,而作为除数的 pool,将计算出一个巨大的值,向攻击者铸了 1.25*10^15 枚 yUSDT。

9. 最后,攻击者利用 yUSDT 将其他稳定币全部兑换出来并归还闪电贷。

9. 最后,攻击者利用 yUSDT 将其他稳定币全部兑换出来并归还闪电贷。

漏洞分析

本次攻击主要利用了 yUSDT Token 合约配置错误,在进行 rebalance 重新选择池子的时候,仅使用了 USDT(token 为 USDT)作为添加数量,而 USDC 无法添加池子,从而导致了攻击者使用 USDC 将该合约所有 USDT“消耗掉” 后,池子余额变为了 0,从而铸了大量的代币。

資金追蹤

截止發文時,Beosin KYT 反洗錢分析平台發現被盜資金 1150 萬美元部分已經轉移到 Tornado cash,其餘還存儲在攻擊者位址。

總結

針對本次事件,Beosin 安全團隊建議:初始化配置時進行嚴格檢查。 同時項目上線前建議選擇專業的安全審計公司進行全面的安全審計,規避安全風險。

免責聲明:作為區塊鏈資訊平臺,本站所發佈文章僅代表作者及嘉賓個人觀點,與 Web3Caff 立場無關。 本文內容僅用於資訊分享,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。