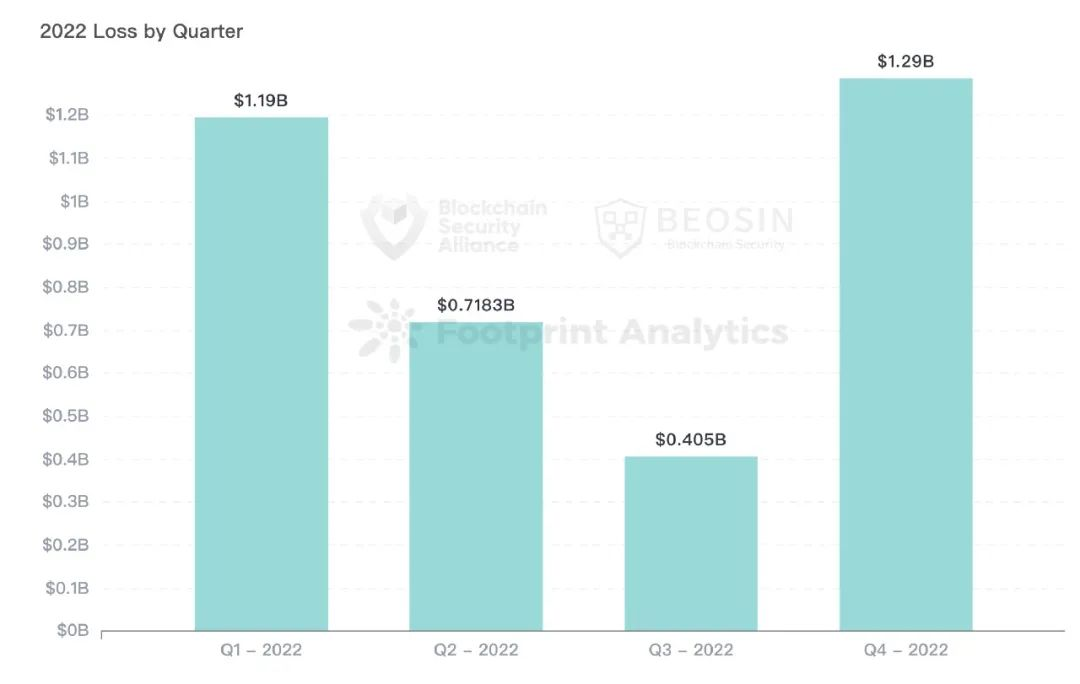

2022 年,Web3 領域主要攻擊事件超 167 起,因各類攻擊造成的總損失達到了 36 億 384 萬美元,較 2021 年攻擊類損失增加了 47.4 %。

作者:Beosin

封面: Photo by GuerrillaBuzz Blockchain PR Agency on Unsplash

*本報告由 Beosin、Buidler DAO、LegalDAO、Footprint Analytics 聯合出品,公眾號(ID:Beosin)後台回复 “2022” 可獲取《2022 年全球 Web3 區塊鏈安全態勢報告及加密行業監管政策總結》完整版。

*因篇幅限制,本篇文章先展示 2022 年全球 Web3 區塊鏈安全態勢,完整版閱讀請在後台查閱,數據統計截止至 2022 年 12 月 20 日。

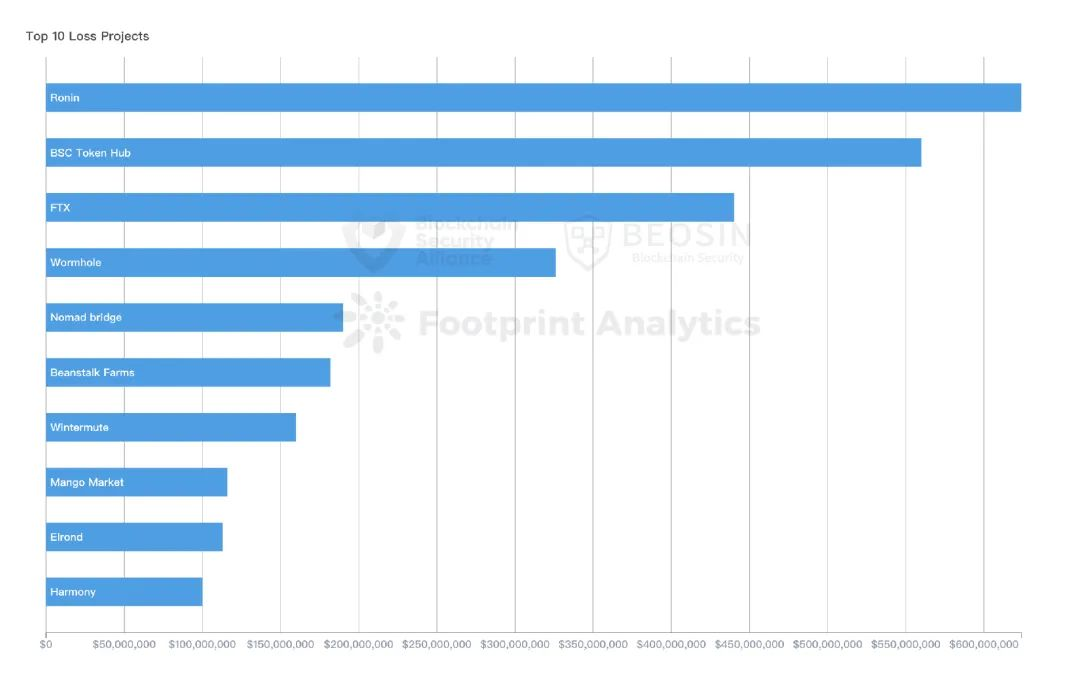

2022 年全年,Beosin EagleEye 安全風險監控、預警與阻斷平台共監測到 Web3 領域主要攻擊事件超 167 起,因各類攻擊造成的總損失達到了 36 億 384 萬美元,較 2021 年攻擊類損失增加了 47.4%。其中單次損失超過一億美元的安全事件共 10 起,1000 萬至一億美元的安全事件共 21 起。

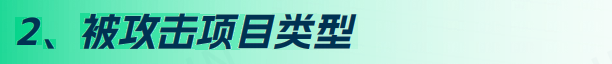

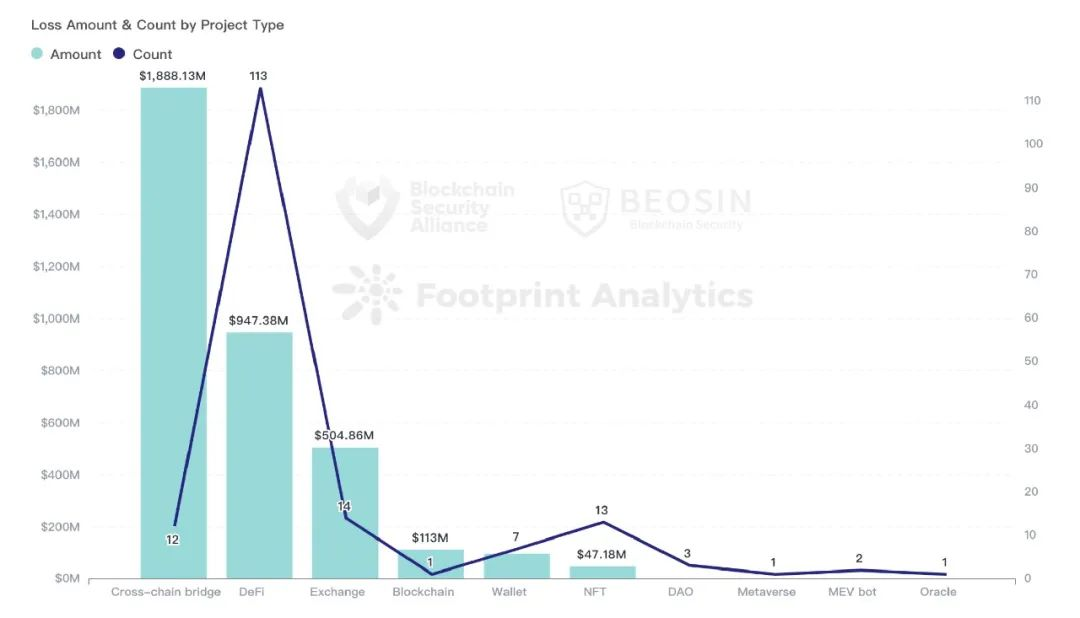

從項目類型來看, 12 次跨鏈橋安全事件共造成了約 18.9 億美元損失,居所有項目類型損失的第一位。DeFi 類型項目被攻擊了 113 次,約為 67.6%,是被攻擊頻次最高的項目類型。

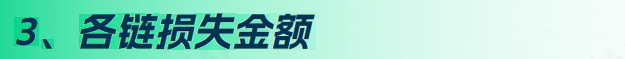

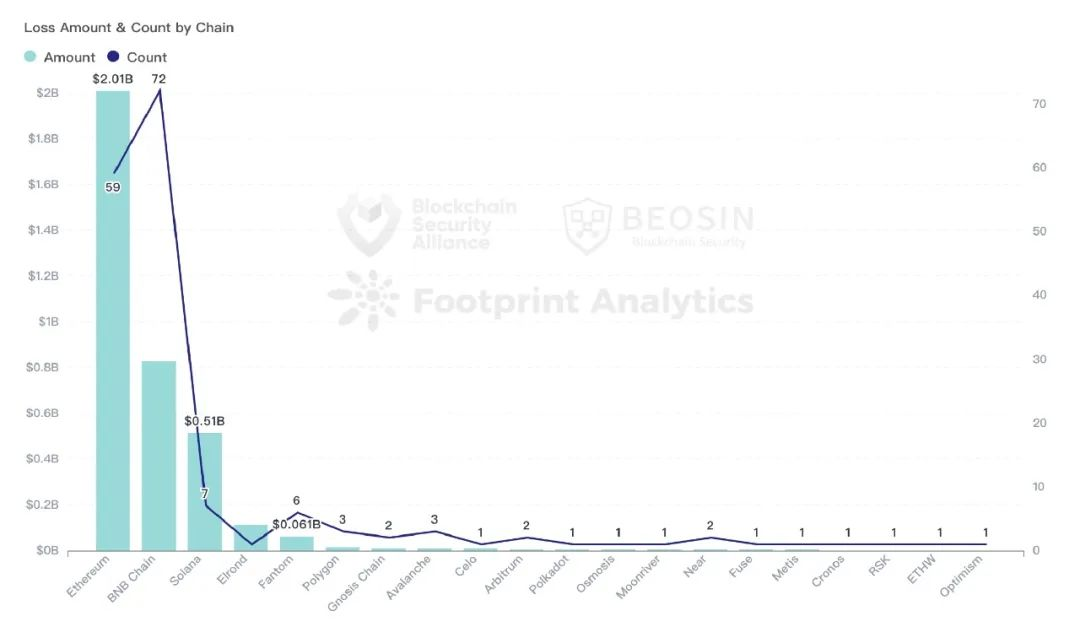

2022 年共有 20 條公鏈發生過重要安全事件,按損失金額排名前三的分別是 Ethereum、BNB Chain、Solana;按攻擊事件次數排名前三的分別是 BNB Chain、Ethereum、Solana。

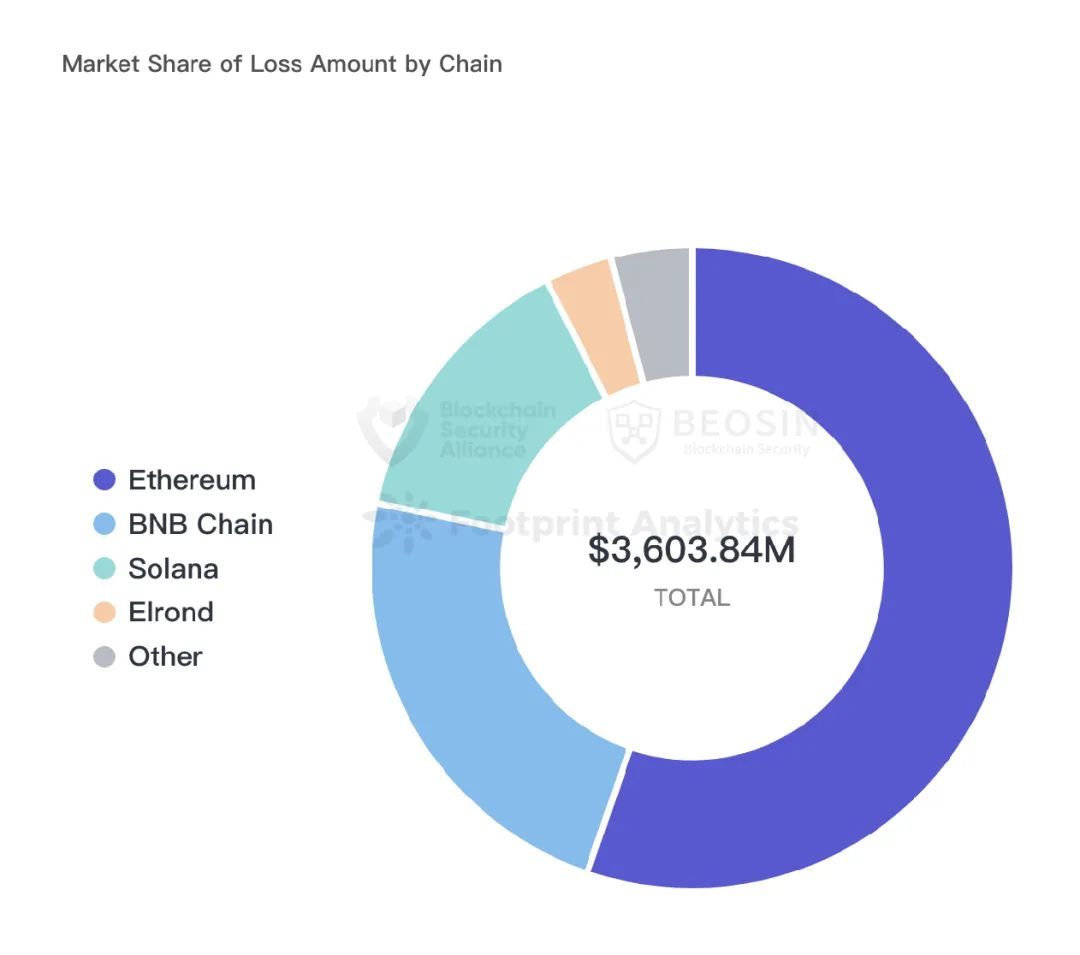

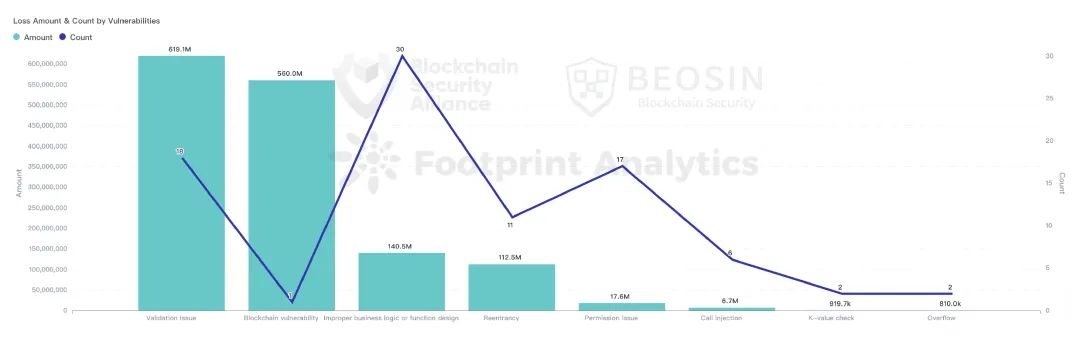

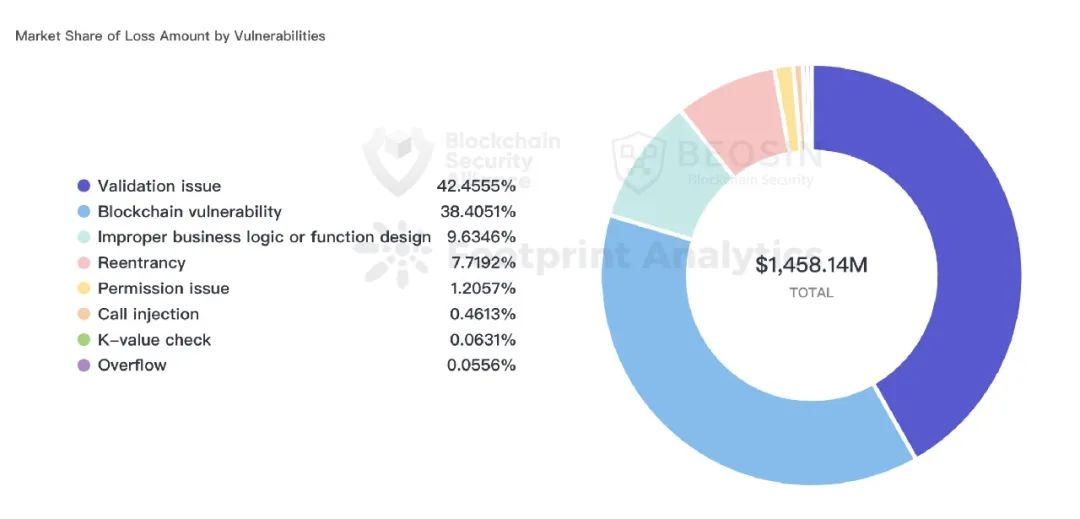

漏洞利用為全年頻率最高、且損失最多的攻擊方式。2022 年全年涉及漏洞利用的攻擊事件有 87 起,總損失達到了 14.58 億美元。

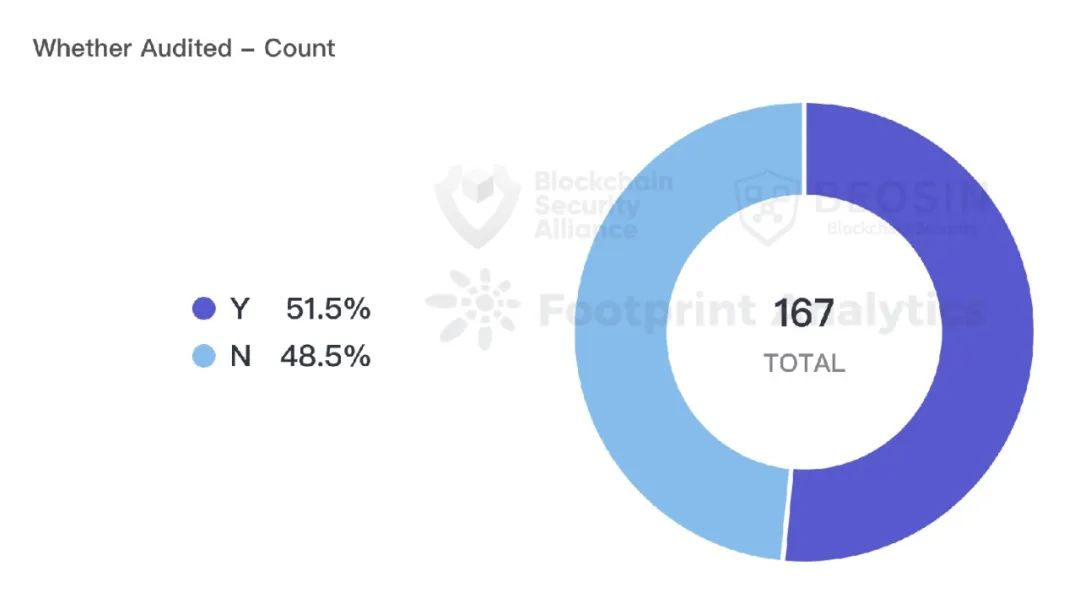

在 2022 年監測到的 167 次主要攻擊事件裡,經過審計與未經審計的項目幾乎各佔一半,比例分別為 51.5% 和 48.5%。

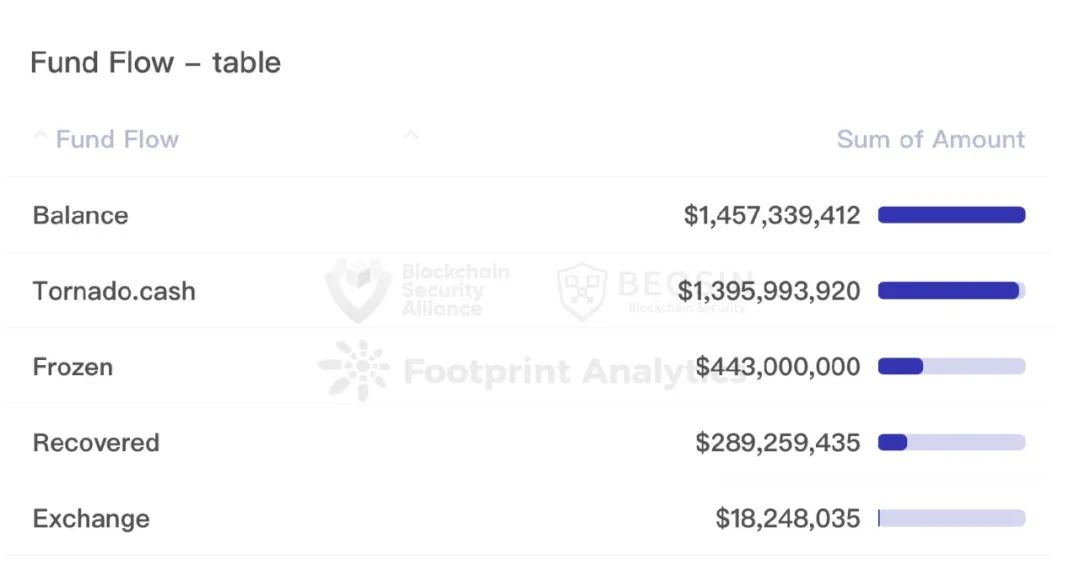

2022 年約有 13.96 億美元的被盜資金轉入了 Tornado Cash,佔所有攻擊事件損失資金的 38.7%。全年約有 2.89 億美元的被盜資金得以追回,僅佔所有損失的 8%。

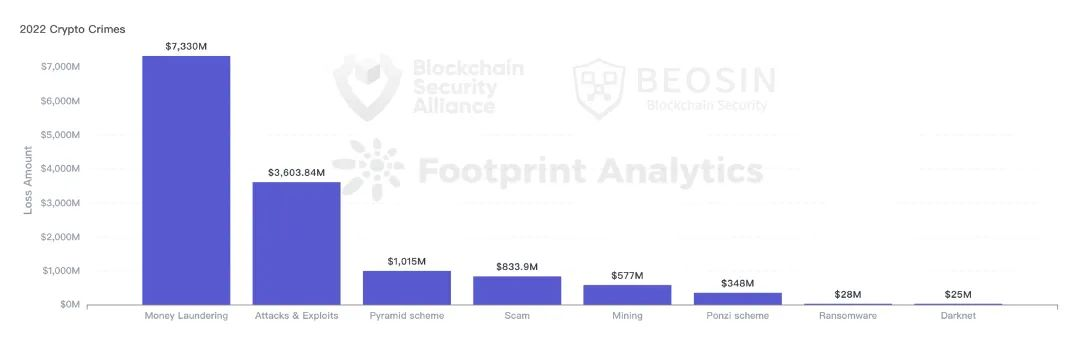

全年區塊鏈領域犯罪金額達到了 137 億 6074 美元(金融犯罪暫不計入)。其中洗錢類占 73.3 億美元,攻擊事件 36 億美元,傳銷類 10.15 億美元,詐騙類 8.3 億美元。

全年詐騙類事件中,包括 Rug pull 事件 243 起,總涉及金額達到了 4.25 億美元(FTX 事件暫不計入)。約 86.4% 的項目跑路金額集中在幾千至幾十萬美元區間。

2022 全球加密貨幣市場市值大幅縮水,年底 TVL 較年初高峰時期下降了約 80%。市場遭受重創,出現了以三箭資本、Luna、FTX 為代表的一系列黑天鵝事件。

在全球市值大幅縮水的情況下,2022 年區塊鏈安全領域總體犯罪數據仍然達到了 137 億美元,攻擊事件更是較 2021 年大幅增加。2022 年全球區塊鏈安全態勢總體十分嚴峻,對 2023 年的安全行業也提出了更高、更迫切的需求。如何應對猖獗的黑客攻擊、如何加快建立全球監管體系、如何迎來技術突破解決已有的安全行業弊端,這些都將是 2023 年需要重點思考和迫切解決的問題。

2022 年 3 月 29 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,Axie Infinity 側鏈 Ronin 遭到攻擊,按照當時的價格來算有約 6.24 億美元的加密貨幣被盜。黑客先利用盜取的私鑰偽造提款憑證,這個提款憑證至少需要 5 個簽名者同意才可以成功,最後攻擊者設法控制了 5 個驗證器成功執行了提款憑證盜取了鏈上資金。

據調查,黑客通過社工的方式向 Sky Mavis 的工程師發送虛假的 offer 錄取信,該文檔允許黑客滲透到 Ronin 的系統。攻擊發生後,攻擊者將被盜資產分散到了多個地址,並分批次通過 Tornado Cash 進行清洗。5 月 20 日,Ronin 攻擊者將最後一筆盜取資金轉入 Tornado Cash,所有資產清洗完成。6 月 28 日,Ronin 在推特宣布重新開放。

Beosin 安全團隊對此類跨鏈橋項目給出以下建議:1、注意簽名服務器的安全性;2、簽名服務在相關業務下線時,應及時更新策略,關閉對應的服務模塊,並且可以考慮棄用對應的簽名賬戶地址;3、多簽驗證時,多簽服務之間應該邏輯隔離,獨立對簽名內容進行驗證,不能出現部分驗證者能夠直接請求其它驗證者進行簽名而不用經過驗證的情況;4、項目方應實時監控項目資金異常情況。

2022 年 10 月 7 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,BNB Chain 跨鏈橋 “代幣中心”(Token Hub)遭遇黑客攻擊,黑客首先於區塊高度 21955968 通過調用合約繳納 100 BNB 註冊成為 Relayer。凌晨兩點半左右開始,黑客從 BNB Chain 的 “代幣中心”(TokenHub)系統合約分兩次(2:26、4:43)共獲取了 200 萬枚 BNB。並將其中 90 萬枚 BNB 在 BNB Chain 上借貸協議 Venus 進行抵押,借出 6250 萬 BUSD、5000 萬 USDT、3500 萬 USDC。Beosin 安全團隊分析發現由於幣安跨鏈橋 BSC Token Hub 在進行跨鏈交易驗證時,使用了一個特殊的預編譯合約用於驗證 IAVL 樹。而該實現方式存在漏洞,該漏洞可能允許攻擊者偽造任意消息。

10 月 24 日,幣安創始人趙長鵬表示,已在執法部門幫助下縮小了攻擊者身份的可能範圍。此外,趙長鵬還表示能夠凍結大約 80% 到 90% 的被盜資金,實際損失在 1 億美元左右。

2022 年 11 月 15 日,在 FTX 宣布破產後不久,便傳出其遭到黑客攻擊,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,本次涉及金額約 4.4 億美元。當時 FTX 社區聊天管理員向交易所的官方電報組發送了一條消息,指出該破產平台已被黑客入侵,所有應用程序都是惡意軟件。管理員建議用戶刪除該應用程序,不要訪問該網站或打開他們的移動應用程序,因為這很可能會感染木馬。由於還有很多未知數,許多人認為,這很可能是內部人員的操作。

2022 年 2 月 3 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,Wormhole 遭到黑客攻擊,導致約 3.26 億美元的損失。Beosin 安全團隊分析發現黑客利用了 Wormhole 合約中的簽名驗證漏洞,這個漏洞允許黑客偽造 sysvar 帳戶來鑄造 wETH。這個漏洞已經在 Solana 1.9.4 中被修補,離最終上線還需要審核過程,而黑客正是利用這個間隙對仍在使用 Solana 1.8 的合約展開了攻擊。

攻擊發生後,Wormhole 宣布已恢復其跨鏈橋資金,並已重新上線。加密投資基金 Jump Crypto 2 月 4 日宣布,已投入 12 萬枚以太坊以彌補跨鏈橋 Wormhole 的被盜損失,以支持 Wormhole 繼續發展。

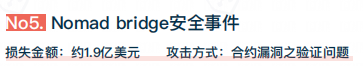

2022 年 8 月 2 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,跨鏈通訊協議 Nomad 遭到了大規模的黑客攻擊,參與此次攻擊的黑客地址超 500 條,項目方損失達 1.9 億美元。Beosin 安全團隊通過交易分析,發現項目方錯誤的添加了 0x000…000 作為可接受的根,導致判斷恆成立,從而攻擊者可以提取合約中的資金。

因此,任何攻擊者只需要復制第一個黑客的交易並使用一個未曾使用過的攻擊地址將其替換,然後點擊通過 Etherscan 發送,就能盜取項目資金。同時由於存在問題的是 Replica 合約,所以其對應的所有 BridgeRouter 相關 DApp 都會受到影響,因此被盜資表現出多幣種的特點。

8 月 3 日,Nomad 發布返還被盜資金說明,號召白帽黑客返還被盜資金。截止 8 月 15 日,項目方已追回 3700 萬美元。

2022 年 4 月 17 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,算法穩定幣項目 Beanstalk Farms 遭受閃電貸攻擊,協議損失 1.82 億美元,攻擊者獲利約 8000 萬美元(除去攻擊所需的一些借貸資金)。攻擊者在攻擊後很快便將所獲 8000 萬美元全部轉入 Tornado Cash 混幣。

攻擊者從攻擊的前一天發起了提案交易, 提案通過會提取 Beanstalk: Beanstalk Protocol 合約中的資金。黑客通過閃電貸換取了大量的資金儲備,再進行反复兌換。最後對提案進行投票,導致提案通過。針對本次事件,Beosin 安全團隊建議:1. 投票所用資金應在合約中鎖定一定時間,避免使用賬戶的當前資金餘額來統計投票數量,以避免可能出現的反复投票以及使用閃電貸進行投票;2. 項目方和社區應關注所有提案,如果提案是惡意提案,建議在提案投票期間應及時做出處理措施,將提案廢棄,禁止其接受投票以及執行;3. 可考慮禁止合約地址參與投票;此外項目上線前最好進行全面的安全審計,規避安全風險。

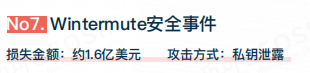

2022 年 9 月 20 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,Wintermute 在 DeFi 黑客攻擊中損失 1.6 億美元。Beosin 安全團隊分析發現攻擊者頻繁的利用 0x0000000fe6a… 地址調用 0x00000000ae34… 合約的 0x178979ae 函數向攻擊者合約轉賬,通過反編譯合約,發現調用 0x178979ae 函數需要權限校驗,通過函數查詢,確認 0x0000000fe6a 地址擁有 setCommonAdmin 權限,並且該地址在攻擊之前和該合約有正常的交互,那麼可以確認 0x0000000fe6a 的私鑰被洩露。

9 月 21 日,Wintermute 確認其於 6 月份使用 Profanity 和一個內部工具來創建錢包地址,而該 Profanity 工具存在私鑰爆破的風險。

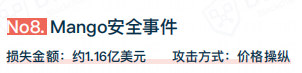

2022 年 10 月 12 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,Solana 上的 Mango 協議遭受黑客攻擊,受影響金額約 1.16 億美元。黑客使用了兩個賬戶,一共 1000 萬 USDT 起始資金,就撬動上億資產。本次攻擊主要原因是因為槓桿合約沒有限制 Mango 開倉的頭寸,導致攻擊者可以拉高 Mango 代幣獲利。

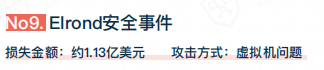

2022 年 6 月 5 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,區塊鍊網絡 Elrond 遭受黑客攻擊,黑客 “獲得” 了近 165 萬枚 EGLD,並且通過去中心化交易所 Maiar 砸盤,導致內部 $EGLD 暴跌 92%,接著官方暫停了 DEX 以及相關 APIs,並表示已經評估應對方案。

Elrond 事後發布報告稱,攻擊者沒有利用任何智能合約代碼漏洞,問題出在虛擬機上。Elrond 生態 DEX 項目 Maiar 此前出現的 bug 已經解決,幾乎所有被盜取的資金都已被追回。已知錯誤造成的剩餘缺失資金都將由 Elrond 基金會全額承擔。

2022 年 6 月 24 日,Beosin EagleEye 安全風險監控、預警與阻斷平台監測顯示,以太坊與 Harmony 間跨鏈橋 Horizon 遭遇攻擊,損失約 1 億美元。Harmony 創始人表示,Horizon 被攻擊並非因為智能合約漏洞,而是由私鑰洩露導致。雖然 Harmony 對私鑰進行了加密存儲,但攻擊者還是解密了其中部分私鑰並簽名了一些未經授權的交易。

攻擊發生後,Harmony 立即停止了 Horizon 橋,以防止進一步的交易。然後,它聯繫了聯邦調查局和多個網絡安全和交易所合作夥伴,以調查、跟踪和協助檢索被盜資產。然而黑客還是通過 Tornado Cash 對贓款進行了清洗。7 月 27 日,Harmony 發布了補償提案。

2022 年,12 次跨鏈橋安全事件共造成了約 18.9 億美元損失,居所有項目類型損失的第一位。跨鏈橋安全事件裡,單次損失超過 1 億美元的事件就發生了 5 起,分別是 Ronin(6.24 億美元)、BSC Token Hub(5.6 億美元)、Wormhole(3.26 億美元)、Nomad(1.9 億美元)和 Harmony(1 億美元)事件,其攻擊手法主要包括社會工程學、私鑰洩露、鏈平台或合約漏洞等。

全年 167 次主要攻擊事件裡,DeFi 類型項目被攻擊了 113 次,約為 67.6%,是被攻擊頻次最高的項目類型。DeFi 是繼跨鏈橋之後損失排名第二的項目類型,總計損失約 9.5 億美元。

全年共發生交易所、錢包安全事件共 21 起,共損失金額約 6 億美元。此類事件涉及金額高、波及用戶廣,其攻擊手法主要是私鑰洩露、合約漏洞、供應鏈攻擊。

2022 年共有 20 條公鏈發生過主要安全事件,按損失金額排名前三的分別是 Ethereum、BNB Chain、Solana;按攻擊事件次數排名前三的分別是 BNB Chain、Ethereum、Solana。

59 次 Ethereum 上的攻擊事件造成了 20.1 億美元的損失,占到了全年總損失的 55.8%。

BNB Chain 上的攻擊事件達到了 72 次,70% 的項目損失金額集中在幾千至幾十萬美元區間。值得注意的是,BNB Chain 上遭受攻擊的項目約 64% 都未經審計,且未經審計的項目中攻擊手法 80% 都是合約漏洞利用。

7 次 Solana 鏈上的攻擊事件共造成了 5 億 1276 萬美元的損失,單個事件平均損失居各鏈第一位。Solana 鏈上的重大安全事件包括 2 月的 Wormhole 事件(3.26 億美元)、3 月的 Cashio 事件(4800 萬美元)和 10 月的 Mango Market 事件(1.16 億美元)。

漏洞利用為全年頻率最高、且損失最多的攻擊方式。2022 年全年涉及漏洞利用的攻擊事件有 87 起,總損失達到了 14.58 億美元。

損失金額排名第二的攻擊方式為社會工程學,也就是 3 月的 Ronin 事件,損失金額達到了 6.24 億美元。

損失金額排名第三的攻擊方式為私鑰洩露, 19 次私鑰洩露共造成損失約 4.3 億美元,其中有 8 起事件單次損失金額都在 1000 萬美元以上。根據部分事件的調查結果來看,團隊成員/前成員盜取私鑰的情況頻發,項目方需要格外注意運營安全,加強團隊管理。還有部分因使用第三方工具導致私鑰洩露的情況,建議項目方在使用第三方工具前均應進行仔細的安全評估。

按照漏洞類型細分,造成損失最多的前三名分別是驗證問題、鏈平台漏洞(BNB Chain 事件)和業務邏輯/函數設計不當。

18 次驗證問題造成了 6.19 億美元的損失,主要事件包括:Wormhole 事件中的簽名驗證漏洞、Nomad bridge 事件中的消息驗證繞過等。

出現頻次最高的是業務邏輯/函數設計不當問題,達到了 30 次。在 Beosin 的日常審計過程中,該類漏洞也是出現頻率最高、最容易被開發者忽略的問題。

在 2022 年監測到的 167 次主要攻擊事件裡,經過審計與未經審計的項目幾乎各佔一半,比例分別為 51.5% 和 48.5%。

在 86 個經過審計的項目裡,仍有 39 次攻擊事件(45%)源自於漏洞利用。整個市場審計質量不容樂觀。經過 Beosin 對這些事件的複盤發現,絕大部分漏洞是完全可以在審計階段發現並修復的。

2022 年因合約漏洞被攻擊的項目中,沒有出現 Beosin 審計過的項目(數據來源:https://rekt.news/leaderboard/)。建議項目上線之前一定要尋找專業的安全公司進行審計,才能有效地保障資產安全。

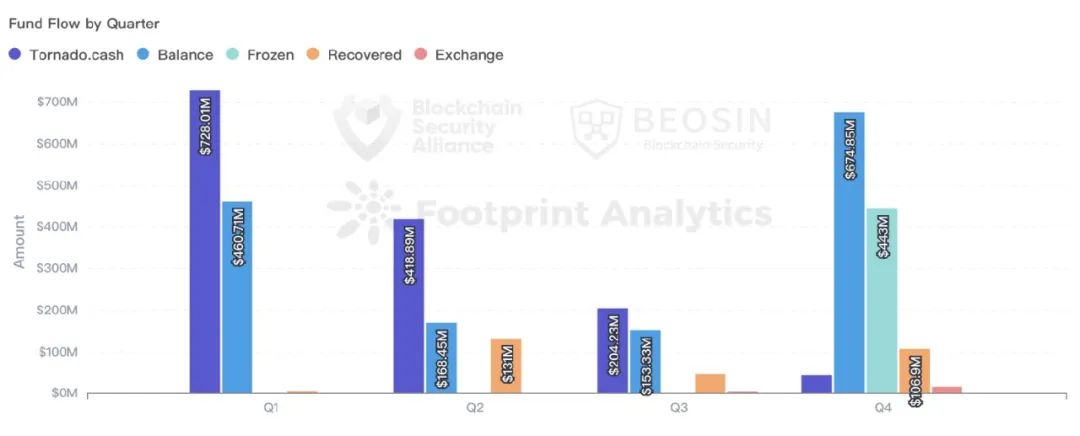

【所有金額均以事件發生時刻進行換算】2022 年約有 13.96 億美元的被盜資金轉入了 Tornado Cash,佔所有攻擊事件損失資金的 38.7%。自 8 月 Tornado Cash 受到美國 OFAC 制裁後,轉入 Tornado Cash 的資金較上半年大幅下降。第四季度僅有 4485 萬美元的資金轉入了 Tornado Cash。

全年約有 2.89 億美元的被盜資金得以追回,僅佔所有損失的 8%。其中絕大部分來自白帽黑客主動返還。

約有 1824.8 萬美元的被盜資金流入了各類交易所。通常一些涉案金額較少的黑客會在攻擊後立刻將資金轉入交易所。對交易所而言,能在攻擊發生的及時識別黑客地址並阻止其交易尤為重要。

約有 4.43 億美元的被盜資金被交易所凍結,其主要金額來源於 10 月的 BNB Chain 事件,當時幣安立即凍結了黑客 80% 至 90% 的資金,實際損失在 1 億美元左右。

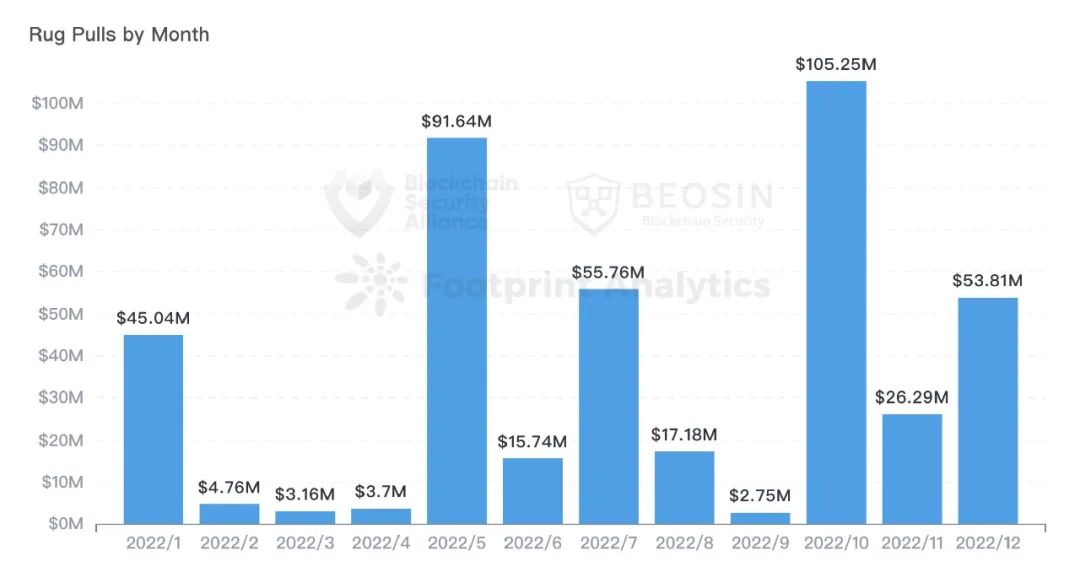

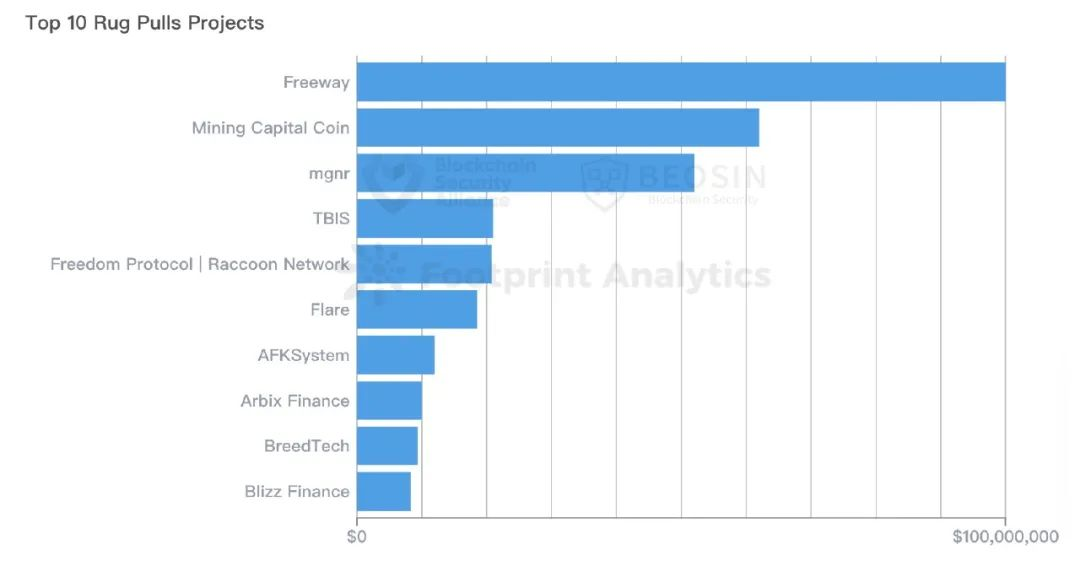

2022 年全年共發生 Rug pull 事件 243 起,總涉及金額達到了 4.25 億美元(FTX 事件暫不計入)。

243 起 rug pull 事件中,涉及金額在千萬美元以上的共 8 個項目。210 個項目(約 86.4%)跑路金額集中在幾千至幾十萬美元區間。

2022 年,Rug pull 事件具有以下特點:

1. 全年 Rug 項目數量多。平均每 1.5 天就有一個項目跑路。

2. Rug 週期時間短。大部分項目在上線後 3 個月內就跑路,因此大部分資金量集中在幾千至幾十萬美元區間。

3. 多數項目未經審計。有些項目的代碼裡暗藏後門函數,對於普通投資者而言,很難評估項目的安全性。

4. 社交媒體信息欠缺。至少有一半的 rug pull 項目沒有完善的官網、推特賬號、電報/Discord 群組。

5. 項目不規範。有些項目雖然也有官網和白皮書,但仔細一看有不少拼寫和語法錯誤,有些甚至是大段抄襲。

6. 蹭熱點項目增多。今年出現了各類蹭熱點幣種跑路事件,如 Moonbird、LUNAv2、Elizabeth、TRUMP 等,通常及其快速地上線又火速捲款而逃。

2022 年,全球加密市場發生了諸多大事件:加密總市值大幅縮水;Terra 崩盤、三箭資本 (3AC) 和 FTX 破產;Tornado Cash 遭受制裁;以太坊合併;新公鏈快速發展。在市值嚴重縮水的情況下,2022 年黑客盜取資金卻創下了新高。全年因各類攻擊造成的總損失達到了 36 億 384 萬美元,比 2021 年增加了約 11.6 億美元。2022 年全球 Web3 安全形勢比以往都要嚴峻。

全年攻擊事件中,僅有 8% 的資金被追回。在 Tornado Cash 今年 8 月遭到製裁之後,第三、四季度的被盜資金流入 Tornado Cash 的金額的確較第一、二季度大幅減少,但黑客攻擊頻率和盜取金額在第三、四季度並沒有減少。要真正程度上抑制黑客的猖獗活動,需要整個行業做出多方努力,包括以下方面:

1. 快速制定和完善全球監管體系。真正有震懾力的,還是要對加密領域本身的犯罪行為訴諸法律制裁。目前已有一些國家的監管政策已初具雛形,預計 2023 年全球會有更多國家將監管政策體系化。

2. 從源頭對黑客攻擊進行阻斷。目前整個安全市場包括 Beosin 已有一些成功阻斷黑客攻擊的案例,隨著技術的逐漸成熟,2023 年預計會有更多的黑客攻擊在源頭上被阻斷。

3. 被盜資金追回。項目方、用戶、安全公司、交易所、監管機構需要多方合作,鎖定黑客鏈上地址及更多身份信息。隨著全球監管體系的完善,找回被盜資金將不再是小概率事件。

4. 加強整個基礎設施建設。2023 可能會出現從基礎設施層面解決行業安全的新技術或新項目。同時,現存的區塊鏈頭部項目方也會對自身安全進行系統優化。

5. 項目方做好自身安全防護。部分項目開發匆忙、未經審計就上線是導致項目遭受攻擊的一大原因。此外,合約安全、私鑰/錢包安全、傳統安全、甚至團隊運營安全等,有一個薄弱的領域都可能讓項目方造成巨大損失。對於項目方來說,需要一個解決方案能兼顧各方面的安全問題。明年預計會有更多成熟的項目方找到相對完善的解決方案。

6. 新興賽道的安全防護。在熊市的情況下,整個市場都在等待 Web3 的下一個敘事。2023 年新興賽道一旦剛開始流行,因為成熟度不完善、大量新項目方新用戶湧入,必定會成為黑客的首要攻擊目標。整個市場的安全從業者必須具備快速學習的能力,以應對市場不斷變幻的新興挑戰。

7. 個人用戶安全意識的提升。明年的大趨勢是降低普通用戶進入 Web3 的門檻,面向新用戶進行安全知識普及教育是非常有必要的。

8. 更便捷有效的治理模式。個人用戶遭遇資產被盜的情況,往往由於金額較小、信息零散、關注度低、報案無果等原因最終不了了之。目前已有一些 DAO 針對此類問題建立了初步的解決方式,預計明年會有更完善的體係出現。

9. 更開放、共享的安全行業。正如上面所提到的,合約安全、私鑰/錢包安全、傳統安全、團隊運營安全等方方面面都需要保障,而這需要整個安全行業的共同努力。這也是 Beosin 成立【區塊鏈生態安全聯盟】的初心。

免責聲明:作為區塊鏈信息平台,本站所發布文章僅代表作者及嘉賓個人觀點,與 Web3Caff 立場無關。文章內的信息僅供參考,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。