對於 DApp 開發者來說,資金安全都是必須要著重考慮的維度。

作者:馬里奧看 Web3

封面:Nirvana Finance

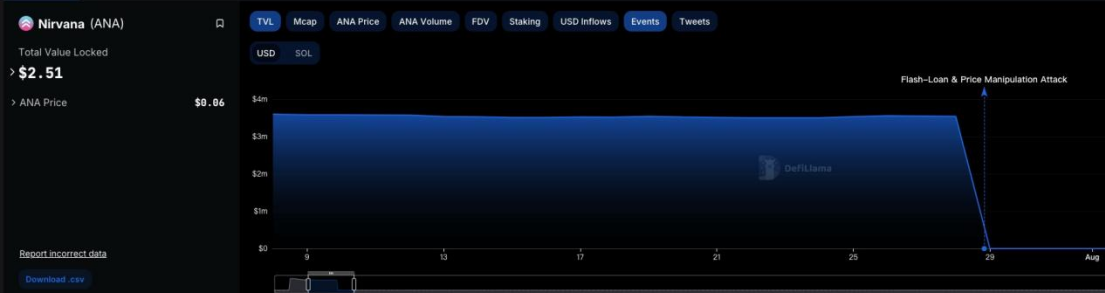

摘要:近日,Solana 上的一個算穩專案 Nirvana Finance 宣佈重啟 V2,這個專案在 2022 年 7 月被駭客攻擊 350 餘萬美金后宣佈中止,我記得之前有瞭解過攻擊該專案的駭客被定罪,而最近能夠重啟也就意味著相關司法機構應該已經完成了對被盜資金的移轉, 這就意味著整個事件應該可以被定義為美國首個因智慧合約攻擊而被定罪的案件,這對於海洋法系來說具有標誌性意義,至此之後類似案件的處理流程應該會得到顯著提升。 因此週末花了一些事件來詳細整理了這個案件的始末,與諸君分享。

Nirvana Finance 被閃電貸攻擊的背景

不知道有多少小夥伴瞭解這個專案,在這裡先簡單描述一下整個事件的背景資訊。 首先 Nirvana Finance 是 Solana 上的一個演演算法穩定幣專案,在這裡就不展開講了。 這個專案在 2022 年年初啟動,並且在 2022 年 7 月 28 日被駭客攻擊,並盜走了協定中穩定幣 NIRV 的所有抵押品,大概 350 萬美金。 具體攻擊的細節也很有趣,由於該專案的合約並沒有開源,而駭客仍然可以藉助 Solend 的閃電貸功能獲利,當時也一度當其團隊面對了不少關於監守自盜的指控。

除此之外,該專案在被盜之前,宣稱其經過據其完成了「自動化審計」,但是事實上這並沒有其效果。 聯創 Alex Hoffman 在之後接收 Cointelegraoh 的採訪中描述,就在攻擊發生的當周,團隊本來已經開始了審計工作。 據他介紹,事實上他在開發之初並沒有料想到 Nirvana Finance 可以獲得如此大的關注,直到引起了幾家中國新聞媒體的關注,導致 TVL 大幅飆升。 這當然也能理解,彼時正式 luna 如日中天的時期,演演算法穩定幣賽道自然收到了廣泛關注。 在獲得了啟動的成功后,當時 Solana 的首席執行官 Anatoly Yakovenko 也親自敦促他進行智慧合約審計,並且嘗試將它在審計公司的排期中向前推進。

而在抵押品被盜后,該專案就陷入了停滯,但是其 Discord 社區倒一直有官方人員維護。 而在這個過程中,社區一直保持了對被盜資金的監控,但是由於駭客最終選擇了 tornado 與門羅幣等手段進行了隔離,追討事實上並沒有什麼收穫。 事情在 2023 年 12 月 14 日迎來了轉機,一名叫做 Shakeeb Ahmed 的曾在亞馬遜工作過的高級軟體安全工程師,在紐約南區法院承認了一項與 Nirvana Finance 和一家未具名的去中心化加密貨幣交易所遭到駭客攻擊有關的計算機欺詐指控。 美國檢察官辦公室也表示,這是有史以來第一起因駭客攻擊智能合約而被定罪的案件。

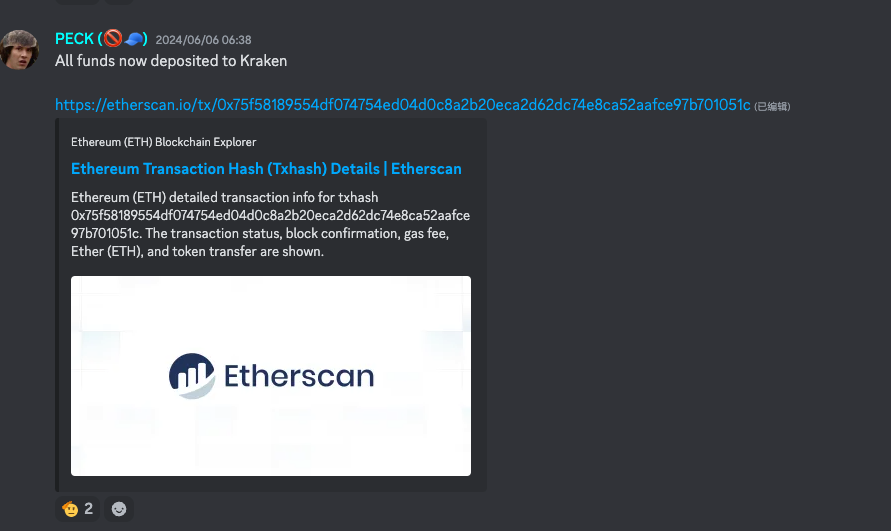

當然該創始人在專案被攻擊后並沒有停下腳步,轉而開發了其他的專案,superposition finance 和 concordia systems。 這也是保持一定匿名性的好處,至少 Fud 不會被轉移。 而後該案件在 2024 年 4 月 15 日迎來了宣判,Shakeeb Ahmed 因入侵和詐騙兩家加密貨幣交易所而被判處三年監禁。 而後在 6 月 6 日,被盜資金被轉移回團隊制定帳戶,至此意味著該專案被盜資金被正式追回。

事實上整個案件的源頭應該是 Crema Finance,而 Nirvana Finance 是在駭客被捕捉后被主動交代出來從而鎖定的

事實上,這位時年 34 歲的軟體安全工程時,在攻擊時是一家國際科技公司的高級安全工程師,專門從事智慧合約和區塊鏈審計。 並且精通軟體反向工程,這就解釋了 Nirvana 為什麼在未開源時就會被攻擊,所謂反向工程,就是利用一些反編譯軟體,將一些被編譯過的用於執行碼反向生成回編譯前的高級語言,從而時人類可讀。 雖然對應合約並沒有開源,但事實上智能合約的所有編譯碼都儲存在鏈上,精通此技術的開發人員倒也是可以輕鬆獲得。

而據後來美國司法部公開的檔中顯示,整個案件的源頭是一個 2022 年 7 月被攻擊並損失了月 900 萬美金的去中心化交易所,通過比對判斷應該是 Crema Finance,2022 年 7 月 4 日,Shakeeb Ahmed 也是通過閃電貸攻擊了該平臺,並且提出了 250 萬美金的 “白帽賞金” 以贖回其他用戶資產並放棄對駭客的追訴,並且最終 Crema Finance 宣佈同意接受約 168 萬美元的「白帽賞金」。

而在檔中描述,Nirvana Finance 是在駭客被捕捉后被主動交代出來從而鎖定的,關於 Shakeeb Ahmed 的定罪證據中,除了對其個人電腦中網頁的瀏覽記錄進行回贖,找到了一些相關內容之外,也描述了他在發起這些攻擊后,用了很多手段,包括一些混幣協定、Tornado 和門羅幣等進行混淆。 那麼這就產生一個有趣的問題,Shakeeb Ahmed 究竟做了什麼事情,導致他最終被捕呢?

答案可能有兩種。 首先根據攻擊發生時 SolanaFM 的分析發現,攻擊者要麼與火幣交易所地址進行交互,要麼與與火幣相關聯的嵌套交易所地址進行交互。 因為攻擊位址的初始資金來源於此。 其次是對於 Tornado Cash 的使用失誤,由於 Tornado Cash 對於資金的混淆能力與其存入資金並持續的時間有關,只有存入足夠長的時間,並且在此期間有較多的贖回交易發生,被混淆的程度才會提升。 而在攻擊發生后的不久,Ahmed 將資金存入 Tornado 后很短時間內,就有贖回交易發生,而且被贖回的資金最終進入了中心化交易所 Gemini。 而這似乎預示著司法機關是通過與上述兩個中心化交易所進行合作,從而定位 Shakeeb Ahmed 並最終將其在紐約抓獲。

不管怎麼說,被盜資金追回是一件好事情,而這也反映兩個問題,首先對於 DApp 開發者來說,資金安全都是必須要著重考慮的維度。 其次此類案件至此有了處理參照的藍本,對於相關行為應該也會有一定的震懾性作用。

免責聲明:作為區塊鏈資訊平臺,本站所發佈文章僅代表作者及嘉賓個人觀點,與 Web3Caff 立場無關。 文章內的資訊僅供參考,均不構成任何投資建議及要約,並請您遵守所在國家或地區的相關法律法規。